Protokollierung und Protokollauswertung

Anforderungen

Telearbeitsrechner sollten über eine Protokollierung und eine Protokollauswertung verfügen.

Anmerkung

IGEL empfiehlt, die Protokollierung im Standardumfang (Authentisierung, Kernel und Daemons) aktiviert zu lassen und die gewünschten Parameter durch Filtern bei der Auswertung einzugrenzen.

Maßnahme: Protokolle an Log-Analyzer weiterleiten

Verwenden Sie einen Log-Collector und -Analyzer, der die Archivierung und das Auswerten von Protokollen nach vielen Gesichtspunkten erlaubt, wie beispielsweise Graylog, Splunk oder den Elastic-Logstash-Kibana-Stack (ELK). Deren Auswertefunktion muss nach den bei der Protokollierung geforderten Datenarten unterscheiden können (zum Beispiel Filtern aller unberechtigten Zugriffe auf alle Ressourcen in einem vorgegebenen Zeitraum). Die Auswertefunktion muss auswertbare (lesbare) Berichte erzeugen, sodass keine sicherheitskritischen Aktivitäten übersehen werden.

Derartige Lösungen können Protokolldaten per Rsyslog-Schnittstelle mit TLS-Verschlüsselung entgegennehmen. Konfigurieren Sie die Weiterleitung durch IGEL OS folgendermaßen:

Installation des Zertifikats

Falls das X.509-Zertifikat Ihres Log-Collectors nicht von einer CA signiert ist, die IGEL OS bekannt ist, installieren Sie das CA-Root-Zertifikat des Unterzeichners wie folgt.

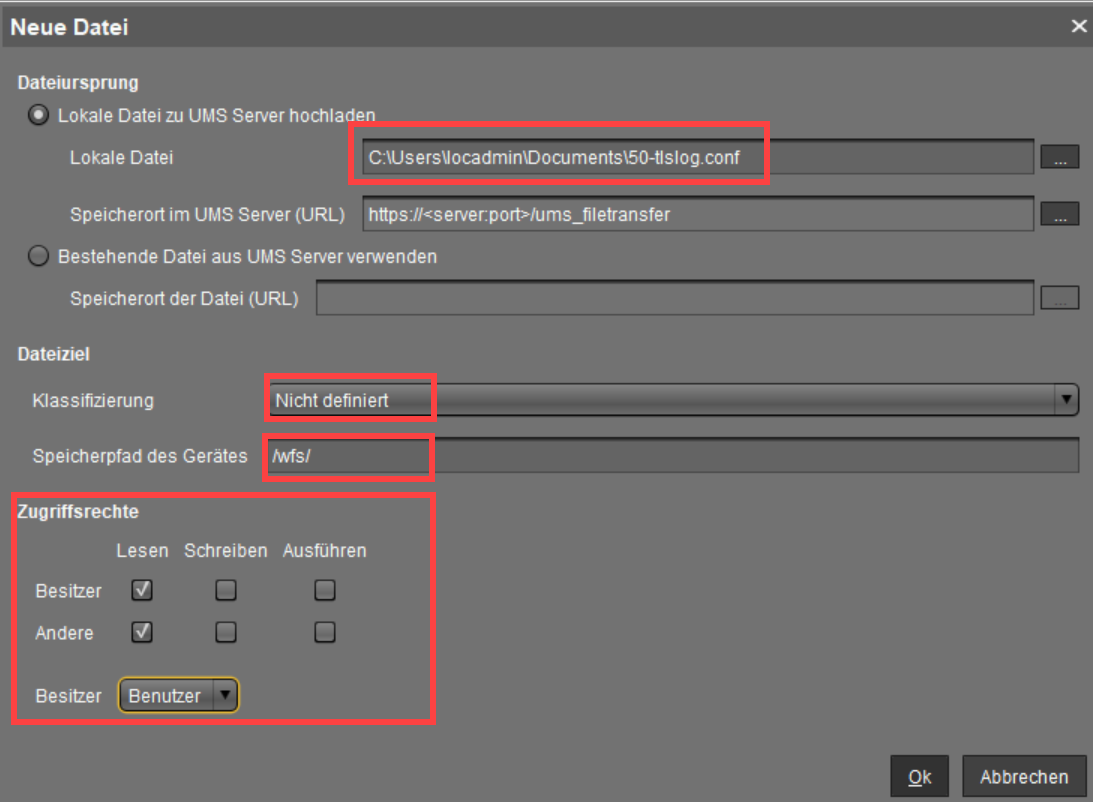

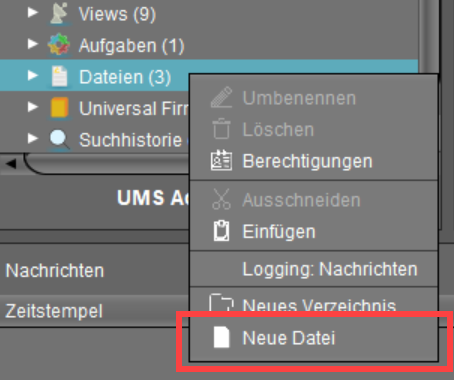

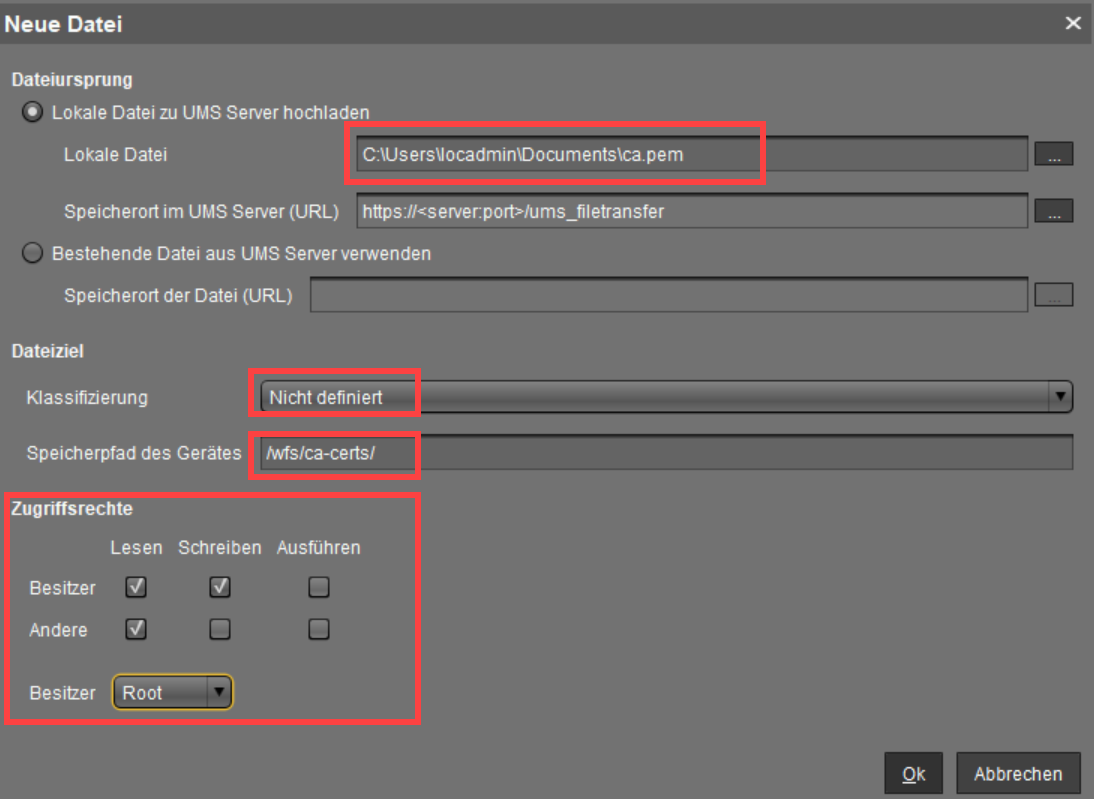

Legen Sie in der UMS Konsole unter Dateien per Rechtsklick eine Neue Datei.

Wählen Sie unter Lokale Datei die CA-Root-Zertifikatsdatei

ca.pemim PEM-Format aus und laden Sie sie hoch.Wählen Sie unter Klassifizierung "Nicht definiert".

Geben Sie bei Speicherpfad des Gerätes

/wfs/ca-certs/ein.Aktivieren Sie für den Besitzer Lese- und Schreibberechtigung, für Andere Leseberechtigung und setzen Sie den Besitzer auf Root.

Klicken Sie OK.

Weisen Sie das Dateiobjekt den gewünschten Geräten zu.

Konfiguration der Protokollweiterleitung auf IGEL OS

Ab IGEL OS 11.06.100 können Sie die Protokollweiterleitung mit TLS-Verschlüsselung wie folgt konfigurieren:

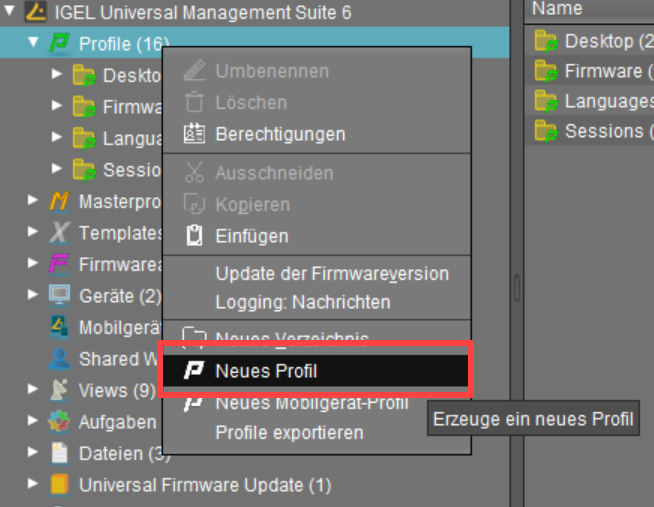

Erstellen Sie in der UMS ein neues Profil. Siehe Creating Profiles.

Gehen Sie im Konfigurationsdialog zu System > Protokollierung.

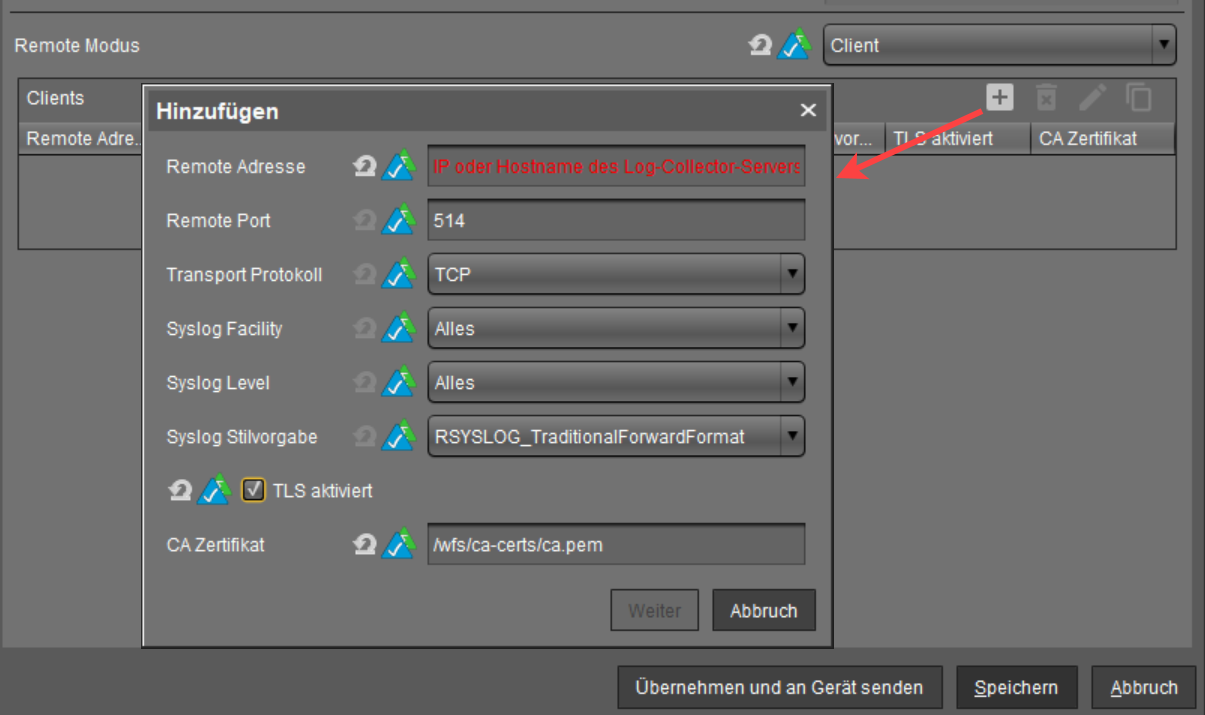

Setzen Sie Remote Modus auf "Client".

Klicken Sie die Schaltfläche Hinzufügen.

Nehmen Sie die erforderlichen Einstellungen vor und aktivieren Sie TLS aktiviert.

Geben Sie unter CA-Zertifikat den Pfad zum CA-Root-Zertifikat an, das Sie zuvor installiert haben, z. B.

/wfs/ca-certs/ca.pem.

Speichern Sie die Änderungen und weisen Sie das Profil den gewünschten Geräten zu.

Starten Sie die Geräte neu, damit die Änderung wirksam wird.

Maßnahme: Konfigurationsänderungen analysieren

Daneben lassen sich in der Universal Management Suite verschiedene Protokolleinträge zu administrativen Tätigkeiten durchsuchen:

Wählen Sie System > Logging > Nachrichten, um zu sehen, wann Einstellungen und Befehle an welches Gerät geschickt wurden.

Wählen Sie System > Logging > Ereignisse, um Änderungen an Objekten in der Universal Management Suite anzuzeigen.

Wählen Sie System > Logging > Fernzugriff, um herauszufinden, wann welcher UMS Benutzer welches Gerät mittels Secure Shadowing gespiegelt hat.