Dieser Artikel beschreibt den Kommunikationsfluss einer secure shadowing Sitzung in der IGEL Universal Management Suite (UMS) Umgebung.

IGEL OS 12

Shadowing von IGEL OS 12-Geräten ist immer sicher, d.h. über das Unified Protocol. Die Kommunikation ist immer verschlüsselt.

Direkte Verbindung - UMS Konsole (interner / externer VNC-Viewer)

Vor dem spiegelnden Kommunikationsfluss:

-

REST-Verbindung wird zwischen der Konsole und dem UMS

-

Unified Protocol WebSocket-Verbindung wird zwischen dem Gerät und dem UMS

-

Spiegeln-Einstellungen und Informationen werden weitergeleitet

Shadowing flow:

-

Die UMS-Konsole fordert den UMS-Server auf, eine VNC-Sitzung für shadowing zu initiieren.

-

Der UMS Server fordert das Gerät auf, eine VNC-Sitzung für shadowing zu öffnen.

-

Das Gerät öffnet den shadowing WebSocket-Tunnel zum UMS Server und startet die VNC-Sitzung.

-

Der UMS-Server leitet die VNC-Sitzungsinformationen an die UMS-Konsole weiter.

-

Die UMS Konsole öffnet den shadowing WebSocket-Tunnel und startet die VNC-Sitzung.

-

Die VNC-Daten werden durch die geöffneten WebSocket-Tunnel zwischen der UMS-Konsole und dem UMS-Server sowie zwischen dem UMS-Server und dem Gerät gesendet.

Unknown Attachment

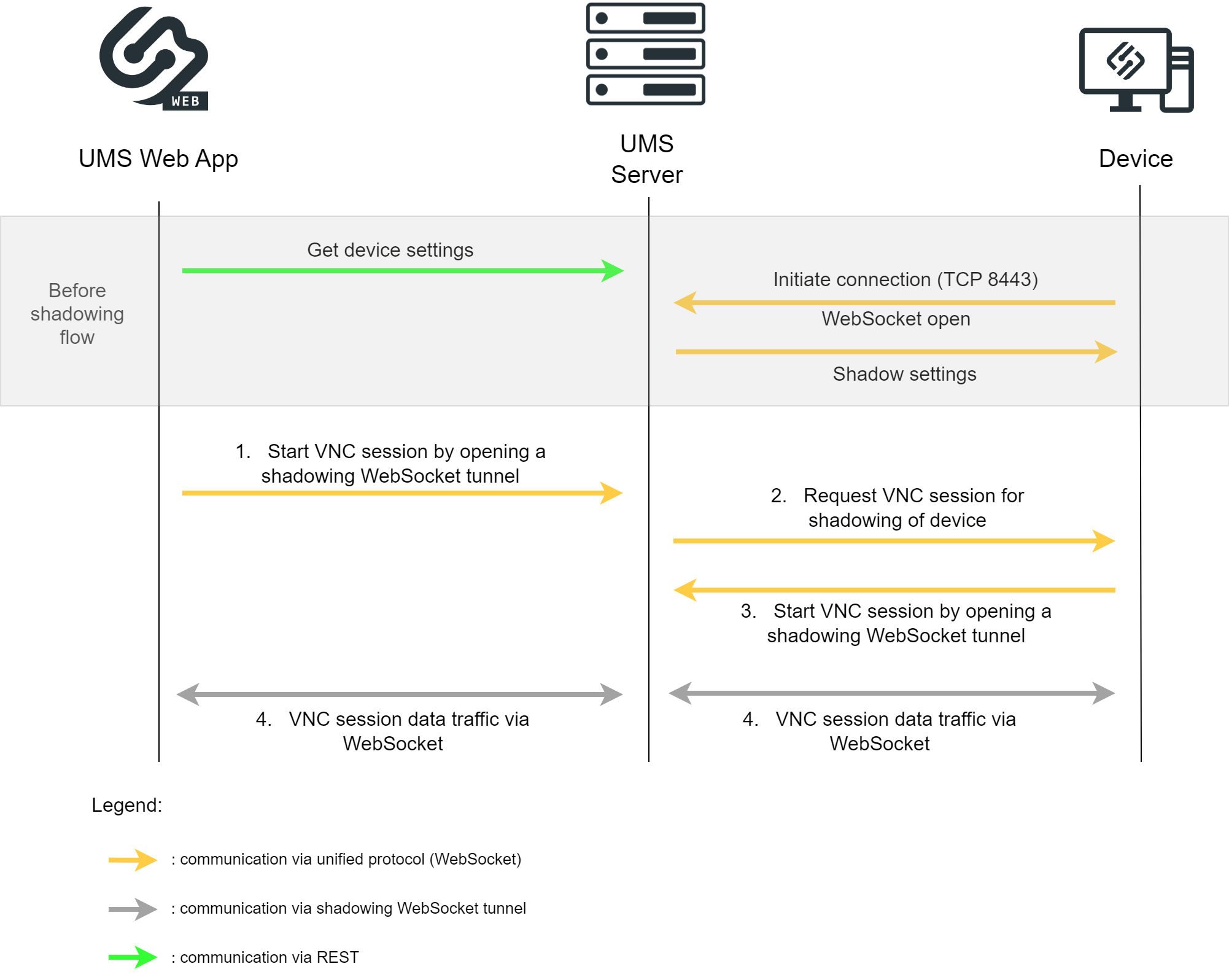

Direkte Verbindung - UMS Web App

Vor dem spiegelnden Kommunikationsfluss:

-

Device-Einstellungen werden über REST an den UMS Server gesendet

-

Unified Protocol WebSocket-Verbindung wird zwischen dem Device und dem UMS Server initiiert

-

Spiegeln-Einstellungen werden weitergeleitet

Shadowing flow:

-

Die UMS Web App startet die VNC-Sitzung, indem sie den shadowing WebSocket-Tunnel zum UMS Server mit Informationen über das zu spiegelnde Gerät öffnet.

-

Der UMS Server fordert das Gerät über den Unified Protocol WebSocket auf, eine VNC-Sitzung für shadowing zu öffnen.

-

Das Gerät öffnet den shadowing WebSocket-Tunnel zum UMS Server und startet die VNC-Sitzung.

-

Die VNC-Daten werden durch die geöffneten WebSocket-Tunnel gesendet.

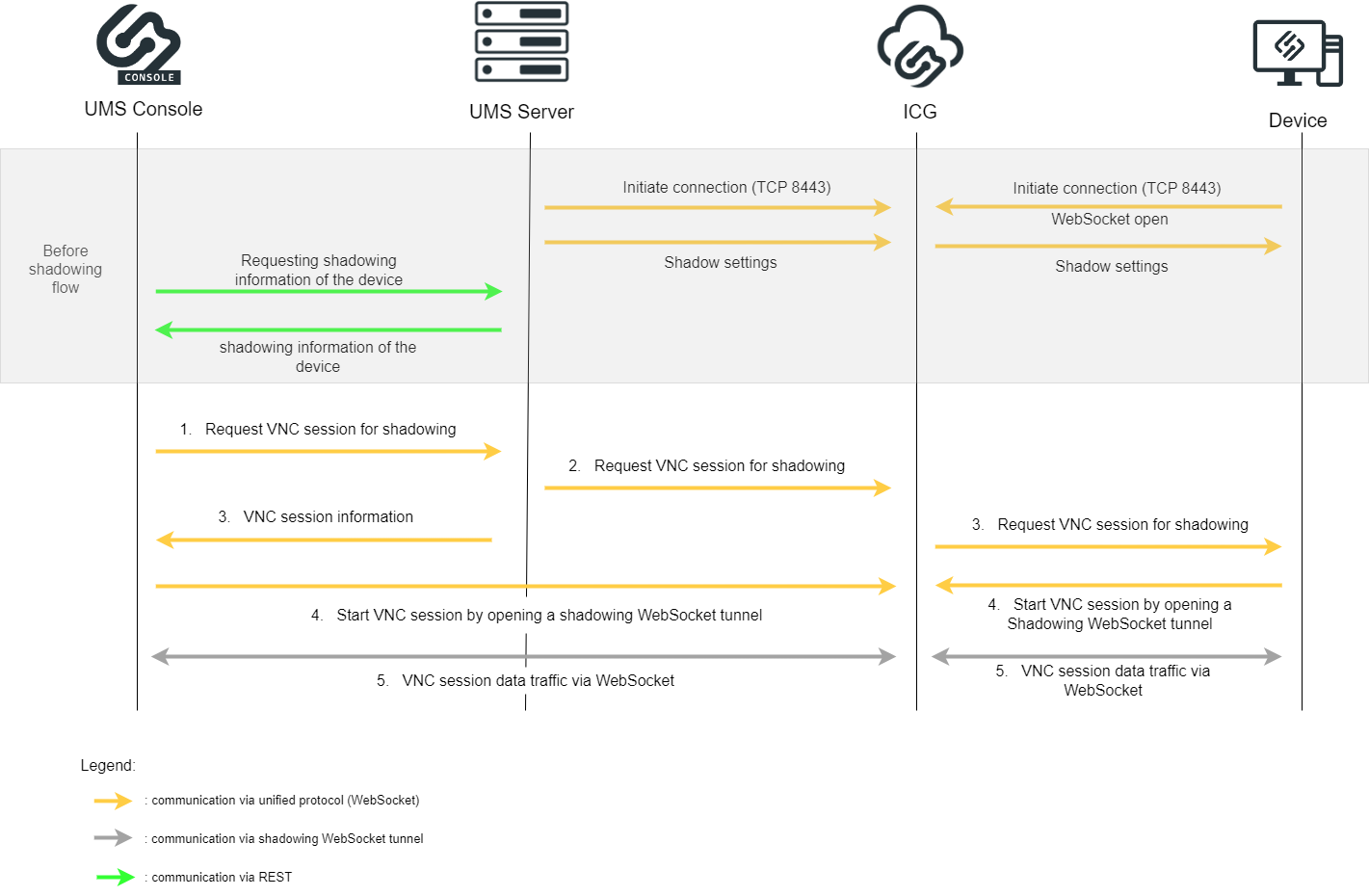

Über ICG - UMS Konsole (interner / externer VNC-Viewer)

Vor dem spiegelnden Kommunikationsfluss:

-

Unified Protocol WebSocket-Verbindungen werden zwischen dem UMS Server und dem ICG und zwischen dem Device und dem ICG

-

Spiegeln Einstellungen werden weitergeleitet

-

UMS Server sendet Spiegeln-Informationen über REST an die UMS Konsole

Shadowing flow:

-

Die UMS-Konsole fordert den UMS-Server auf, eine VNC-Sitzung für shadowing zu initiieren.

-

Der UMS Server fordert den ICG auf, eine VNC-Sitzung für shadowing zu eröffnen.

-

Der UMS Server sendet die VNC-Informationen an die UMS Konsole und ICG fordert das Gerät auf, eine VNC-Sitzung für shadowing zu öffnen.

-

Das Gerät öffnet den shadowing WebSocket-Tunnel zum ICG und startet die VNC-Sitzung und die UMS Konsole öffnet den shadowing WebSocket-Tunnel zum ICG und startet die VNC-Sitzung.

-

Die VNC-Daten werden über die geöffneten WebSocket-Tunnel gesendet.

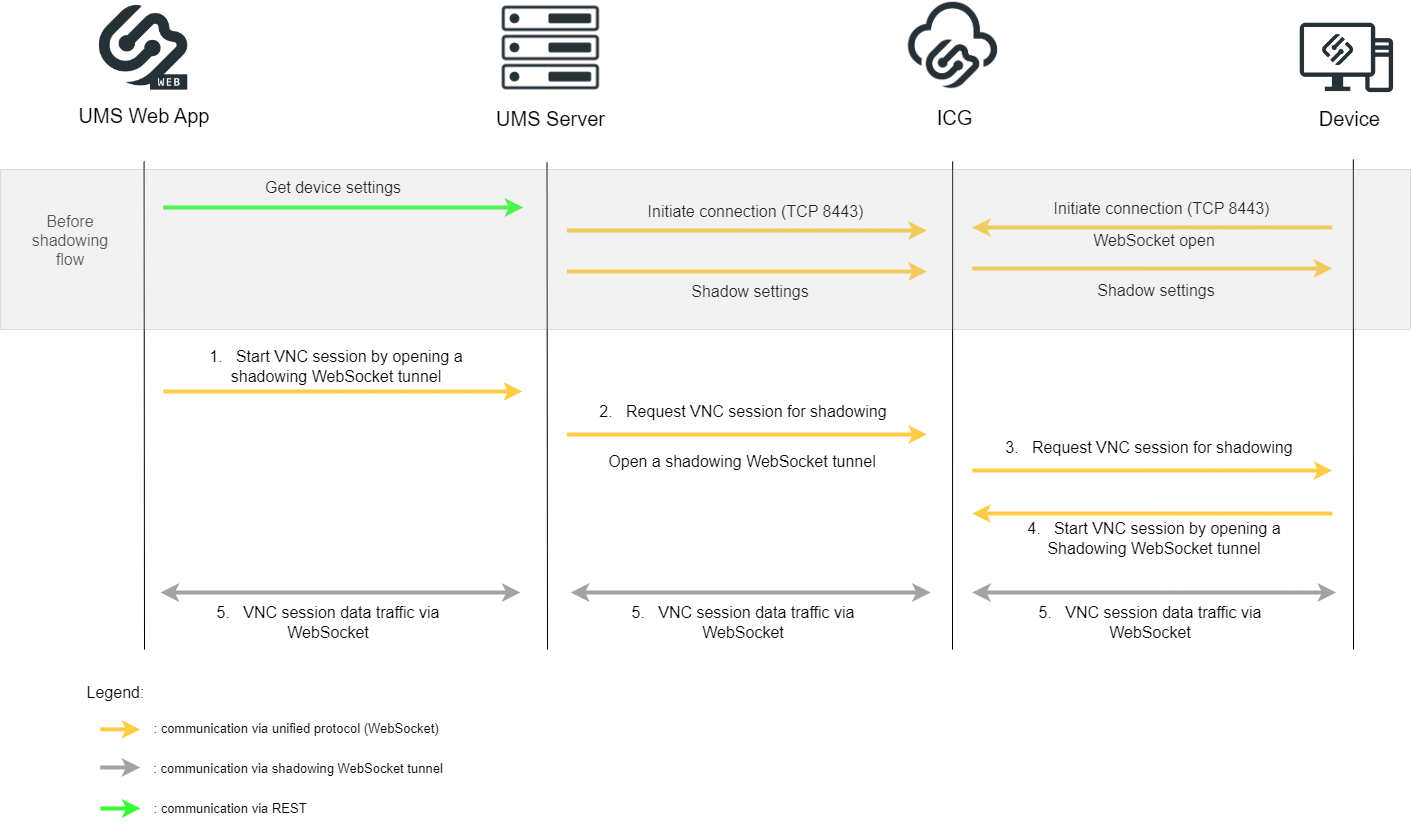

Über ICG - UMS Web App

Vor dem spiegelnden Kommunikationsfluss:

-

Geräteeinstellungen werden über REST an den UMS Server gesendet

-

Unified Protocol WebSocket-Verbindungen werden zwischen dem UMS Server und dem ICG und zwischen dem Gerät und dem ICG initiiert

-

Spiegelnde Einstellungen werden weitergeleitet

Shadowing flow:

-

Die UMS Web App startet die VNC-Sitzung, indem sie den shadowing WebSocket-Tunnel zum UMS Server mit Informationen über das zu spiegelnde Gerät öffnet.

-

Der UMS Server fordert den ICG auf, eine VNC-Sitzung für shadowing zu öffnen und öffnet einen WebSocket-Tunnel für shadowing.

-

Das ICG fordert das Gerät auf, eine VNC-Sitzung für shadowing zu öffnen.

-

Das Gerät öffnet den Shadowing WebSocket zum ICG und startet die VNC-Sitzung.

-

Die VNC-Daten werden über diese WebSockets gesendet.

IGEL OS 11 oder früher

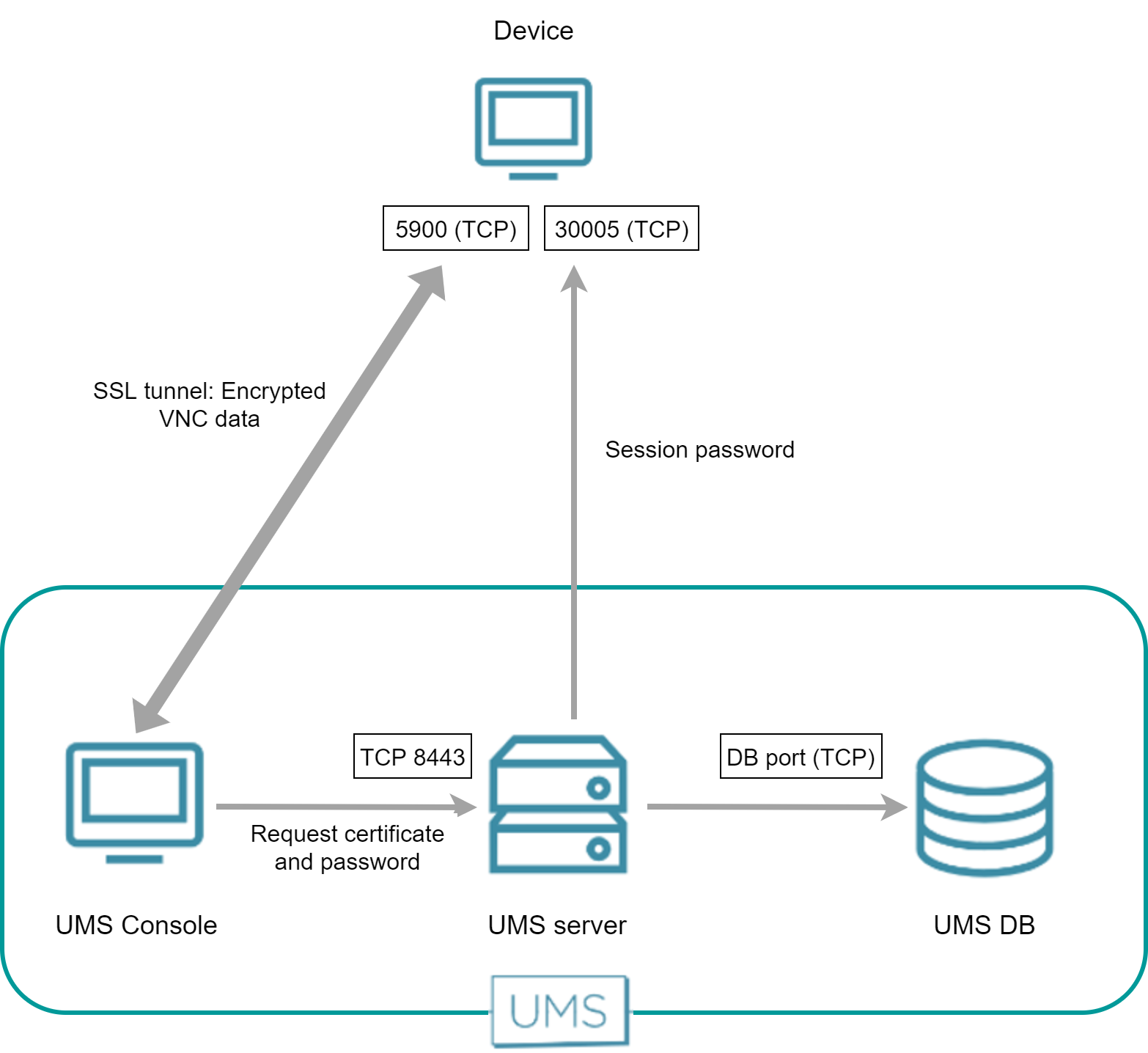

Direkte Verbindung - Interner VNC-Viewer

Die UMS-Konsole fordert das Zertifikat des Geräts und das Sitzungspasswort vom UMS-Server an. Die UMS-Konsole baut dann einen SSL-Tunnel mit dem Gerät unter Verwendung des Sitzungspassworts auf. Das Gerät sendet das Zertifikat an die UMS-Konsole; die UMS-Konsole überprüft das Zertifikat mit dem Zertifikat, das sie vom UMS-Server erhalten hat. Im Gegenzug sendet die UMS-Konsole das Sitzungspasswort an das Gerät. Danach ist der SSL-Tunnel zwischen der UMS-Konsole und dem Gerät aufgebaut und kann für den Austausch von VNC-Daten genutzt werden.

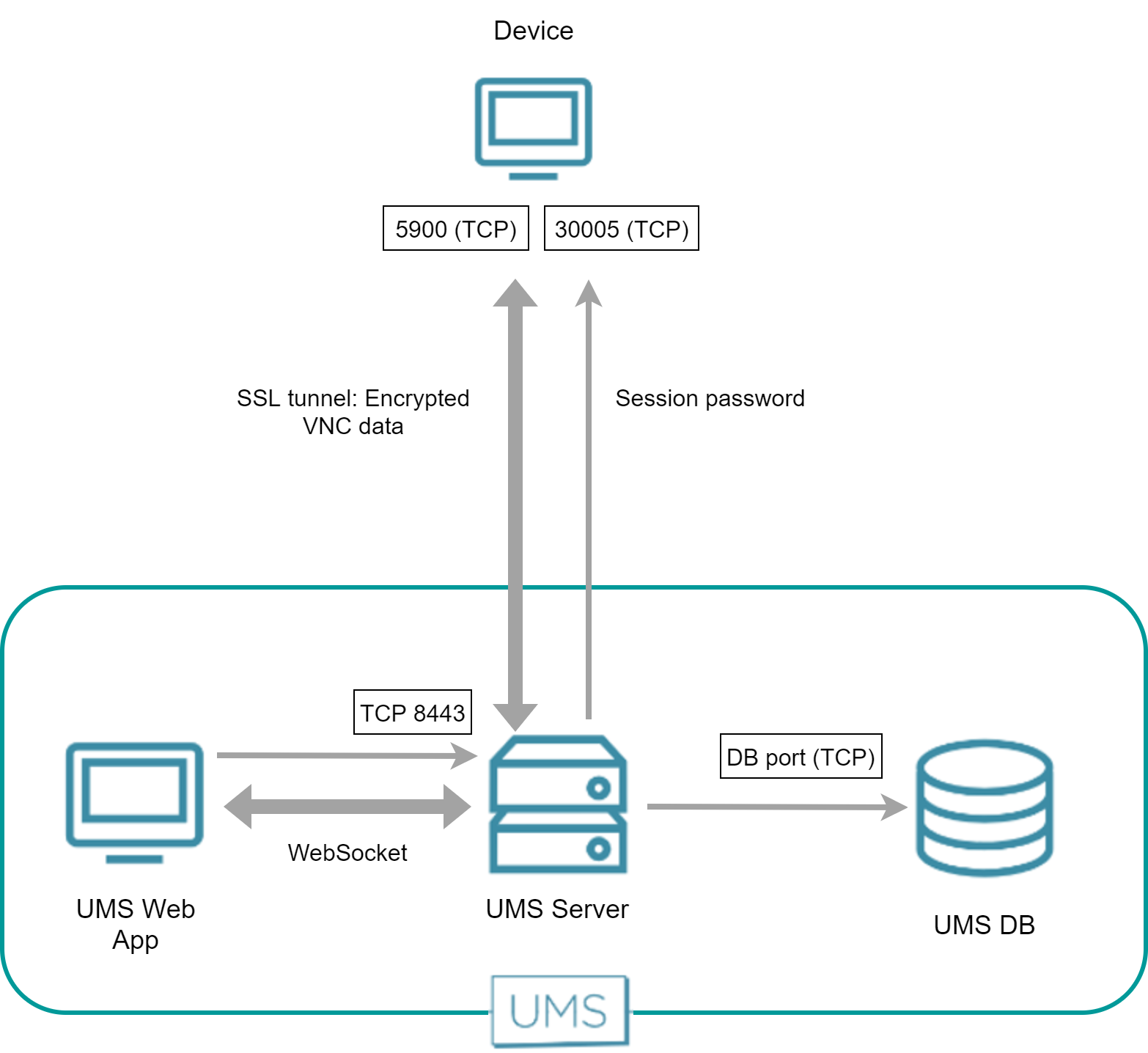

Direkte Verbindung - UMS Web App

Die UMS Web App fordert den UMS Server auf, eine VNC-Sitzung zum Spiegeln zu initiieren. Der UMS Server baut einen SSL-Tunnel mit dem Gerät unter Verwendung eines Sitzungspassworts und des Zertifikats des Geräts auf. Die UMS Web App und der UMS Server kommunizieren über WebSocket, das auch die VNC-Daten überträgt.

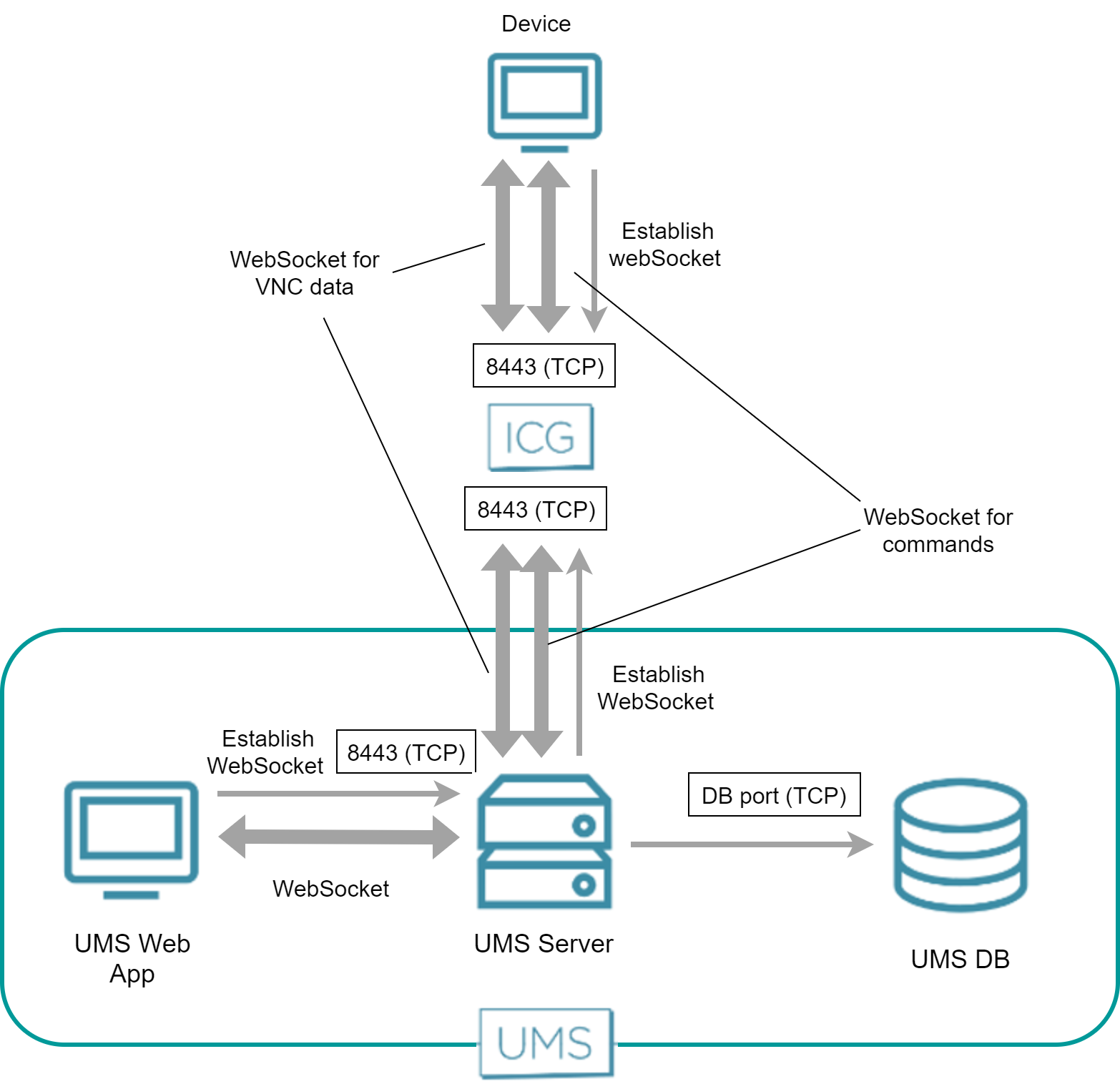

Über ICG - Interner VNC-Betrachter

Beide, der UMS Server und das Gerät, haben eine WebSocket-Verbindung zum ICG aufgebaut; dieser WebSocket wird für Befehle vom UMS und Nachrichten vom Gerät verwendet.

Die UMS-Konsole und das Gerät bauen einen eigenen WebSocket für secure shadowing mit dem ICG auf.

Unknown Attachment

Über ICG - UMS Web App

Die UMS Web App fordert den UMS Server auf, eine VNC-Sitzung zum Spiegeln zu initiieren. Der UMS Server erstellt eine zusätzliche WebSocket-Verbindung zum Austausch der VNC-Daten. Die UMS Web App und der UMS Server kommunizieren über einen WebSocket, der auch die VNC-Daten überträgt.

Direkte Verbindung - Externer VNC-Viewer

Der externe VNC-Viewer läuft auf demselben Rechner wie die UMS Konsole. Die UMS-Konsole startet den externen Viewer und fungiert dann als Proxy zwischen dem Gerät und dem externen VNC-Viewer.

Unknown Attachment

Über ICG - Externer VNC-Betrachter

Der externe VNC-Viewer läuft auf demselben Rechner wie die UMS Konsole. Die UMS-Konsole startet den externen Viewer und fungiert dann als Proxy zwischen ICG und dem externen VNC-Viewer.

Unknown Attachment