Dieser Artikel beschreibt den Kommunikationsfluss einer Secure-Shadowing-Sitzung in der Umgebung der IGEL Universal Management Suite (UMS).

IGEL OS 12

Das Shadowing von IGEL OS 12-Geräten erfolgt immer sicher, d.h. über das Unified Protocol. Die Kommunikation ist immer verschlüsselt.

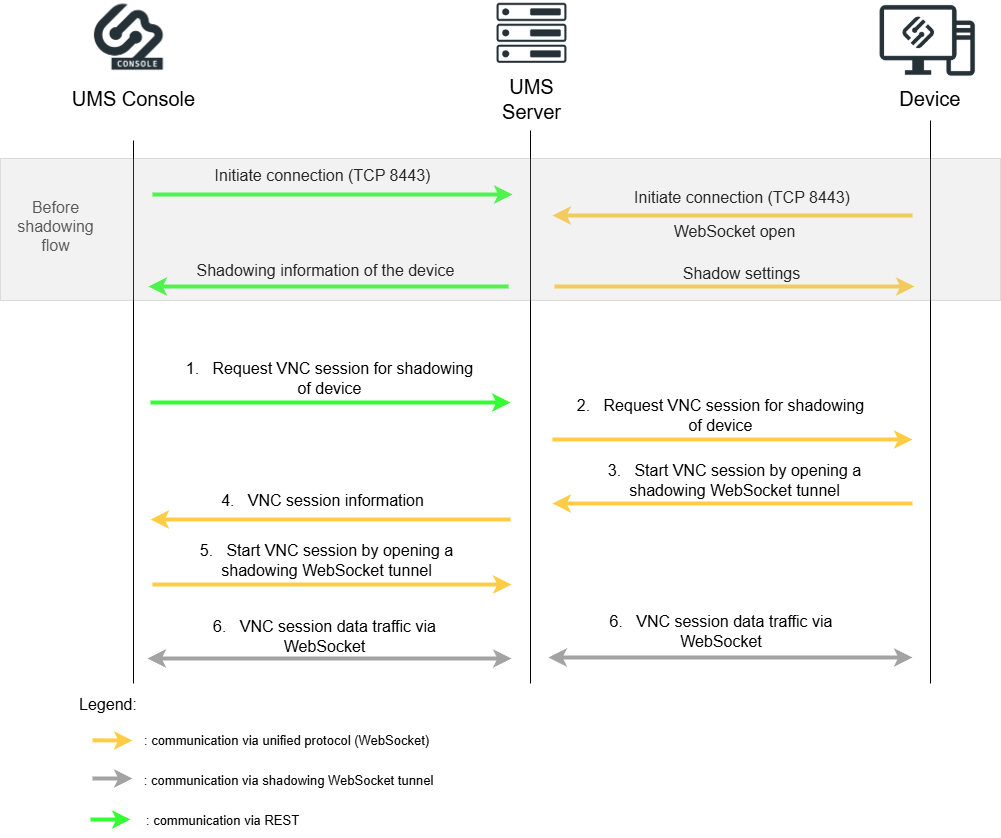

Direkte Verbindung - UMS Konsole (interner / externer VNC-Viewer)

Vor dem Shadowing Kommunikationsfluss:

-

REST-Verbindung wird zwischen der Konsole und dem UMS Server hergestellt

-

Unified Protocol WebSocket-Verbindung wird zwischen dem Gerät und dem UMS initiiert

-

Einstellungen und Informationen für das Shadowing werden weitergeleitet

Shadowing flow:

-

Die UMS Konsole fordert den UMS Server auf, eine VNC-Sitzung für das Shadowing zu initiieren.

-

Der UMS Server fordert das Gerät auf, eine VNC-Sitzung für das Shadowing zu öffnen.

-

Das Gerät öffnet den WebSocket-Tunnel für das Shadowing zum UMS Server und startet die VNC-Sitzung.

-

Der UMS Server leitet die VNC-Sitzungsinformationen an die UMS Konsole weiter.

-

Die UMS Konsole öffnet den WebSocket-Tunnel für das Shadowing und startet die VNC-Sitzung.

-

Die VNC-Daten werden durch die geöffneten WebSocket-Tunnel zwischen der UMS Konsole und dem UMS Server sowie zwischen dem UMS Server und dem Gerät gesendet.

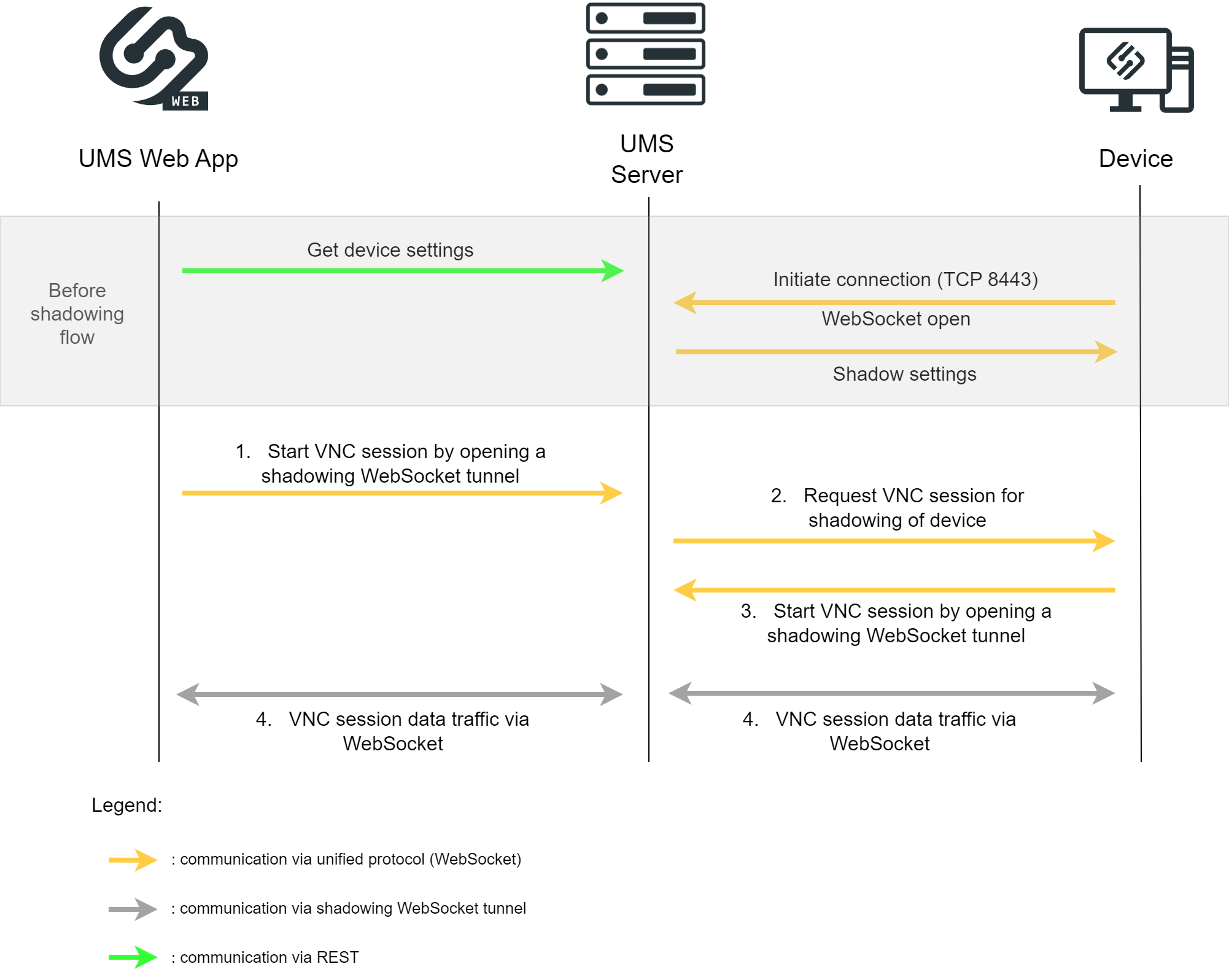

Direkte Verbindung - UMS Web App

Vor dem Shadowing Kommunikationsfluss:

-

Geräteeinstellungen werden über REST an den UMS Server gesendet

-

Unified-Protocol-WebSocket-Verbindung wird zwischen dem Gerät und dem UMS Server initiiert

-

Einstellungen für das Shadowing werden weitergeleitet

Shadowing flow:

-

Die UMS Web App startet die VNC-Sitzung, indem sie den WebSocket-Tunnel für das Shadowing zum UMS Server mit Informationen über das zu beschattende Gerät öffnet.

-

Der UMS Server fordert das Gerät über den Unified Protocol WebSocket auf, eine VNC-Sitzung für das Shadowing zu öffnen.

-

Das Gerät öffnet den WebSocket-Tunnel für das Shadowing zum UMS Server und startet die VNC-Sitzung.

-

Die VNC-Daten werden durch die geöffneten WebSocket-Tunnel gesendet.

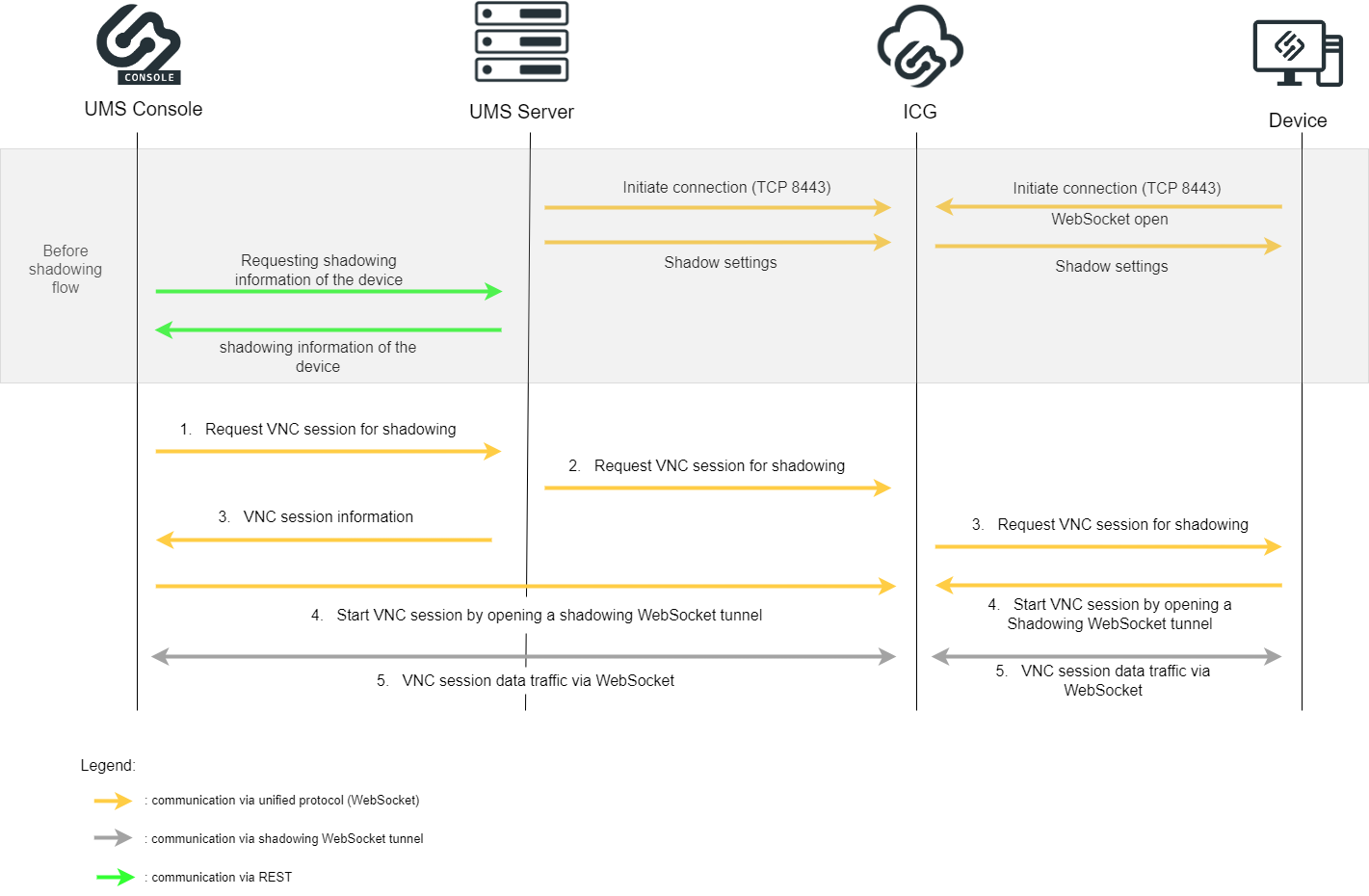

Über ICG - UMS Konsole (interner / externer VNC-Viewer)

Vor dem Shadowing Kommunikationsfluss:

-

Unified-Protocol-WebSocket-Verbindungen werden zwischen dem UMS Server und dem ICG sowie zwischen dem Gerät und dem ICG initiiert

-

Einstellungen für das Shadowing werden weitergeleitet

-

UMS Server sendet Shadowing-Informationen über REST an die UMS Konsole

Shadowing flow:

-

Die UMS Konsole fordert den UMS Server auf, eine VNC-Sitzung für das Shadowing zu initiieren.

-

Der UMS Server fordert den ICG auf, eine VNC-Sitzung für das Shadowing zu eröffnen.

-

Der UMS Server sendet die VNC-Informationen an die UMS Konsole und das ICG fordert das Gerät auf, eine VNC-Sitzung für das Shadowing zu öffnen.

-

Das Gerät öffnet den WebSocket-Tunnel für das Shadowing zum ICG und startet die VNC-Sitzung und die UMS Konsole öffnet den WebSocket-Tunnel für das Shadowing zum ICG und startet die VNC-Sitzung.

-

Die VNC-Daten werden über die geöffneten WebSocket-Tunnel gesendet.

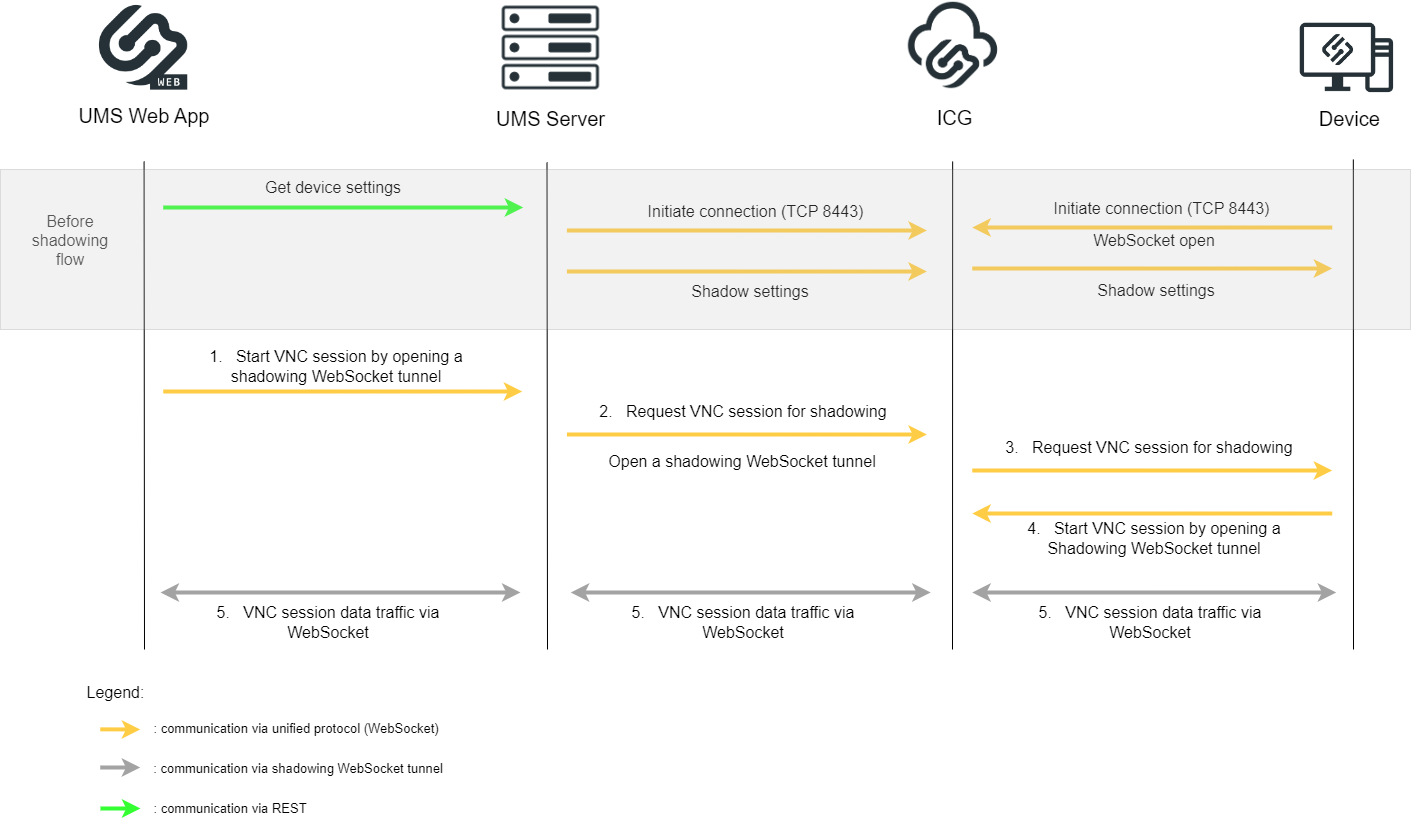

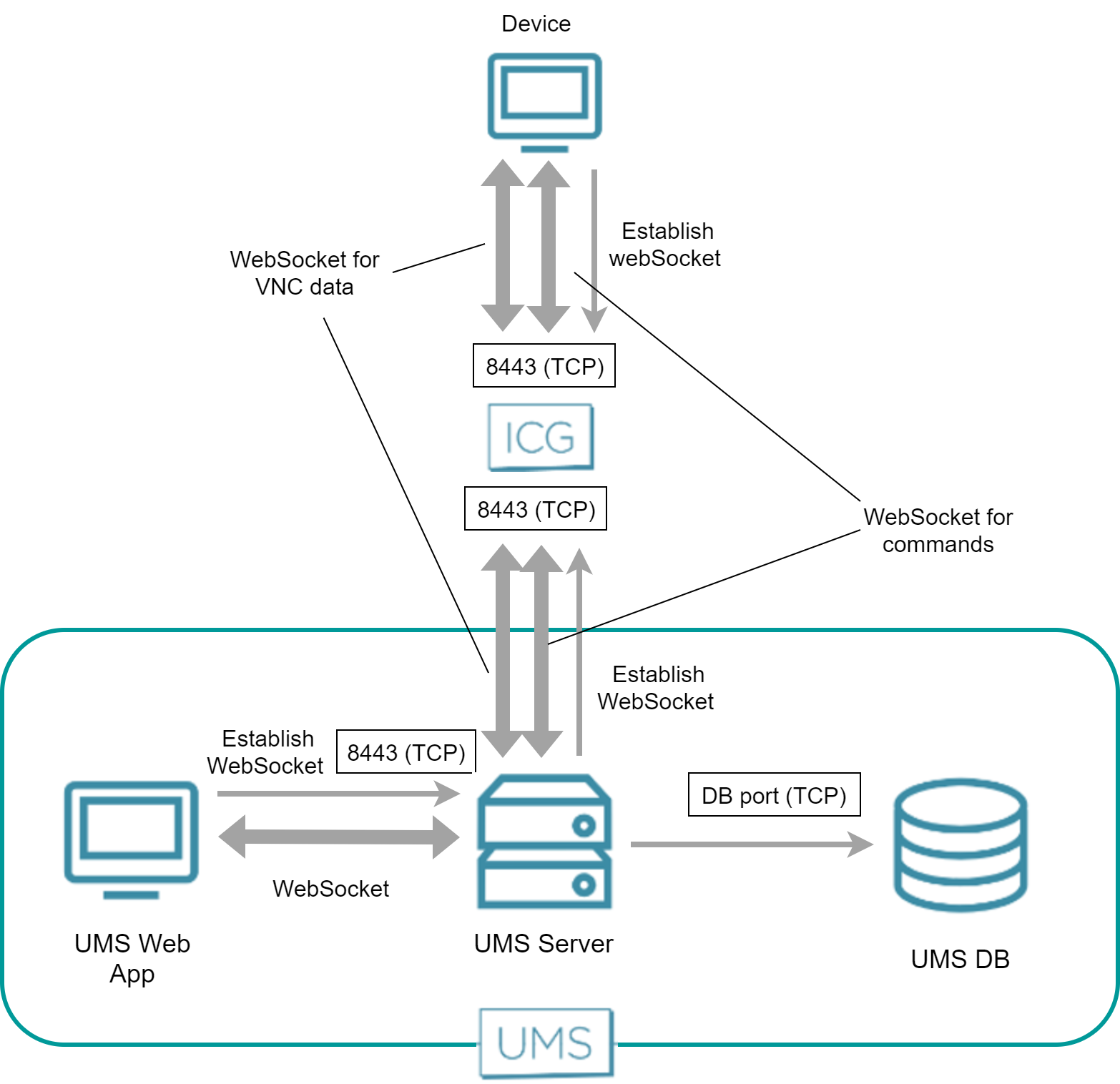

Über ICG - UMS Web App

Vor dem Shadowing Kommunikationsfluss:

-

Geräteeinstellungen werden über REST an den UMS Server gesendet

-

Unified-Protocol-WebSocket-Verbindungen werden zwischen dem UMS Server und dem ICG sowie zwischen dem Gerät und dem ICG initiiert

-

Einstellungen für das Shadowing werden weitergeleitet

Shadowing flow:

-

Die UMS Web App startet die VNC-Sitzung, indem sie den WebSocket-Tunnel für das Shadowing zum UMS Server mit Informationen über das zu spiegelnde Gerät öffnet.

-

Der UMS Server fordert den ICG auf, eine VNC-Sitzung für das Shadowing zu öffnen und öffnet einen WebSocket-Tunnel für das Shadowing.

-

Das ICG fordert das Gerät auf, eine VNC-Sitzung für das Shadowing zu öffnen.

-

Das Gerät öffnet den WebSocket-Tunnel für das Shadowing zum ICG und startet die VNC-Sitzung.

-

Die VNC-Daten werden über diese WebSockets gesendet.

IGEL OS 11 oder früher

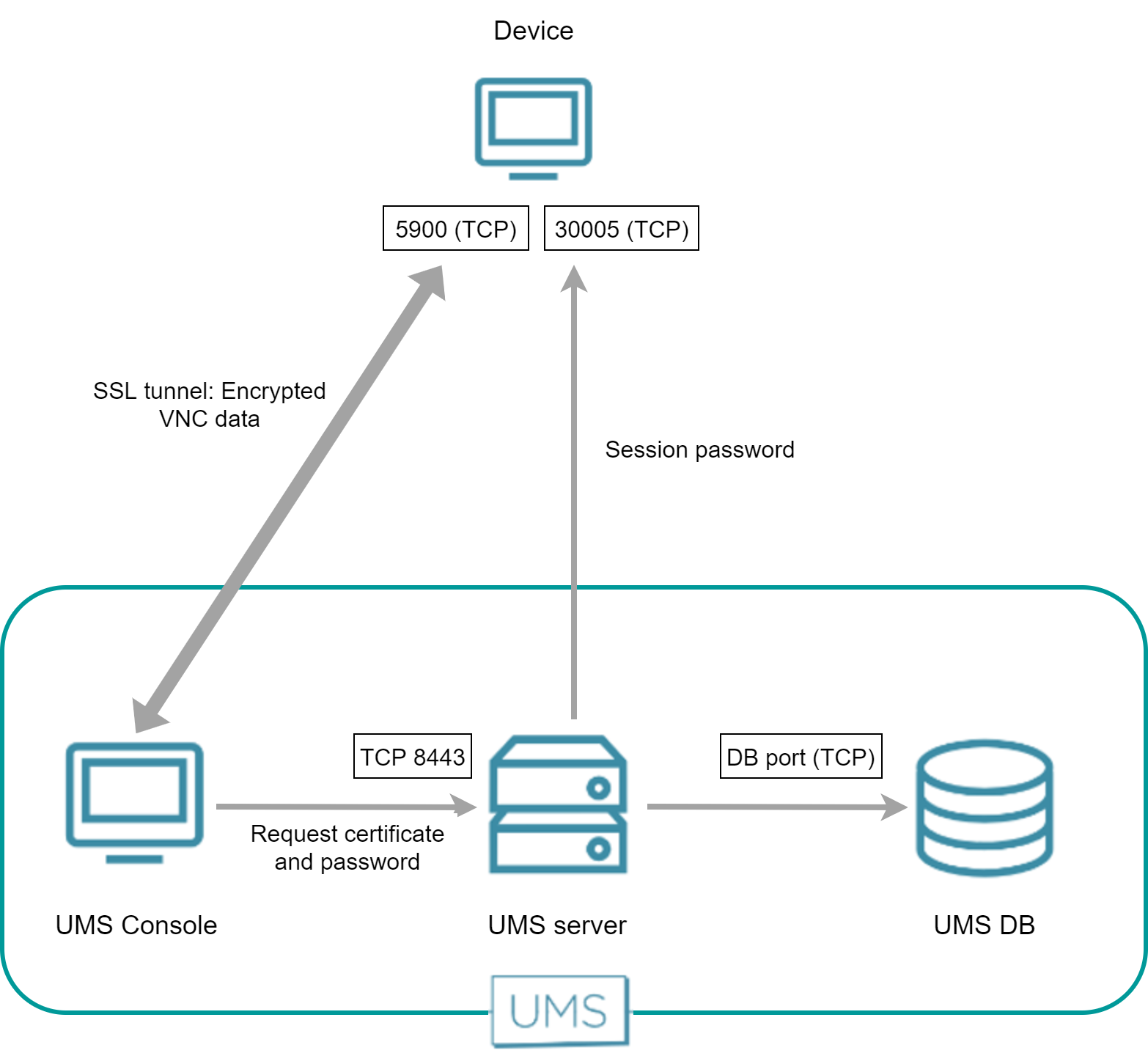

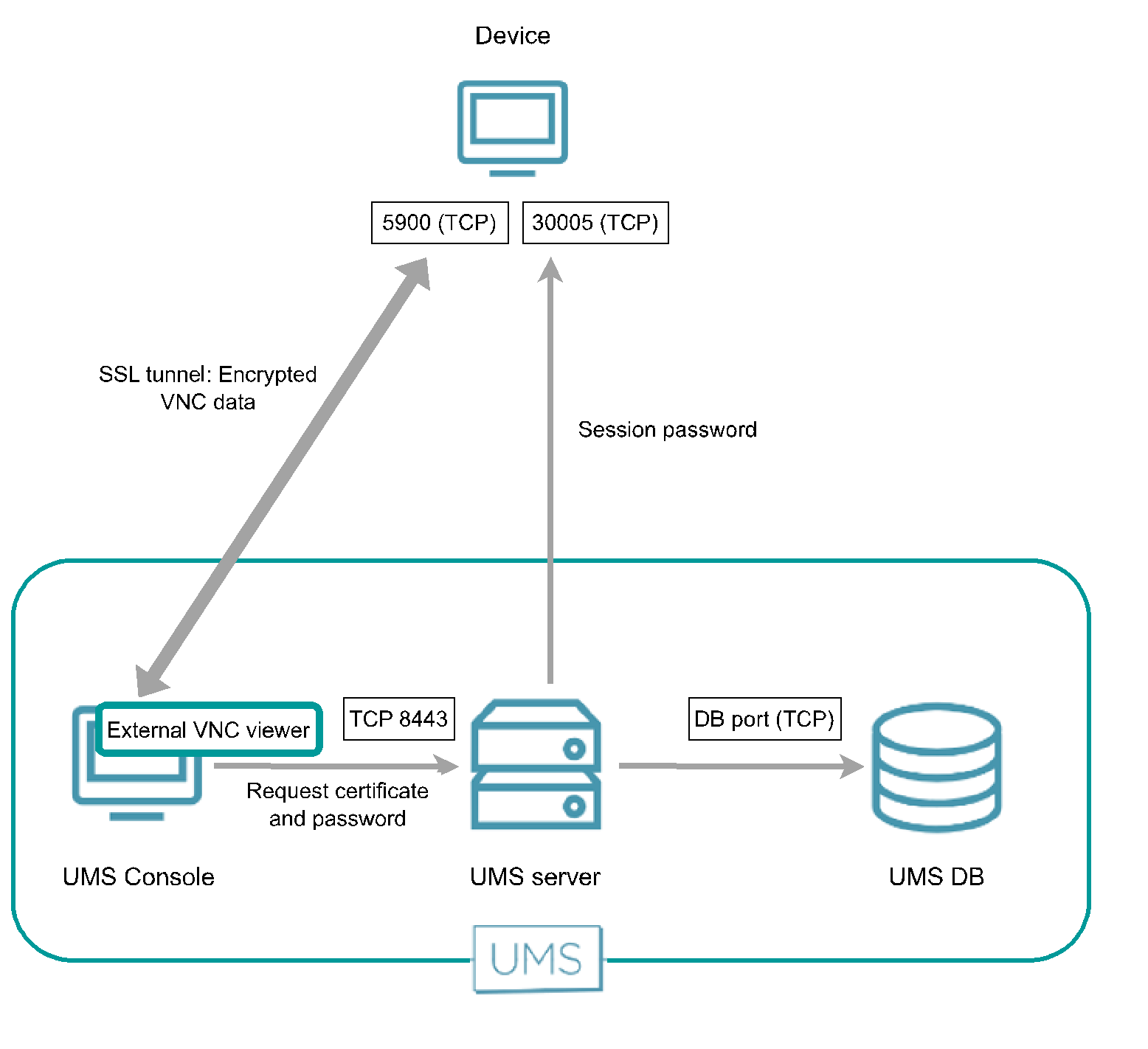

Direkte Verbindung - Interner VNC-Viewer

Die UMS-Konsole fragt das Gerätezertifikat und das Sitzungspasswort vom UMS Server ab. Sodann baut die UMS Konsole einen SSL-Tunnel zum Gerät auf, wobei sie das Sitzungspasswort verwendet. Das Gerät sendet das Zertifikat an die UMS Konsole; die UMS Konsole prüft das Zertifikat gegen das Zertifikat, das sie vom UMS Server erhalten hat. Im Gegenzug sendet die UMS Konsole das Sitzungspasswort zum Gerät. Hiernach ist der SSL-Tunnel zwischen UMS Konsole und Gerät aufgebaut und kann zum Austausch von VNC-Daten benutzt werden.

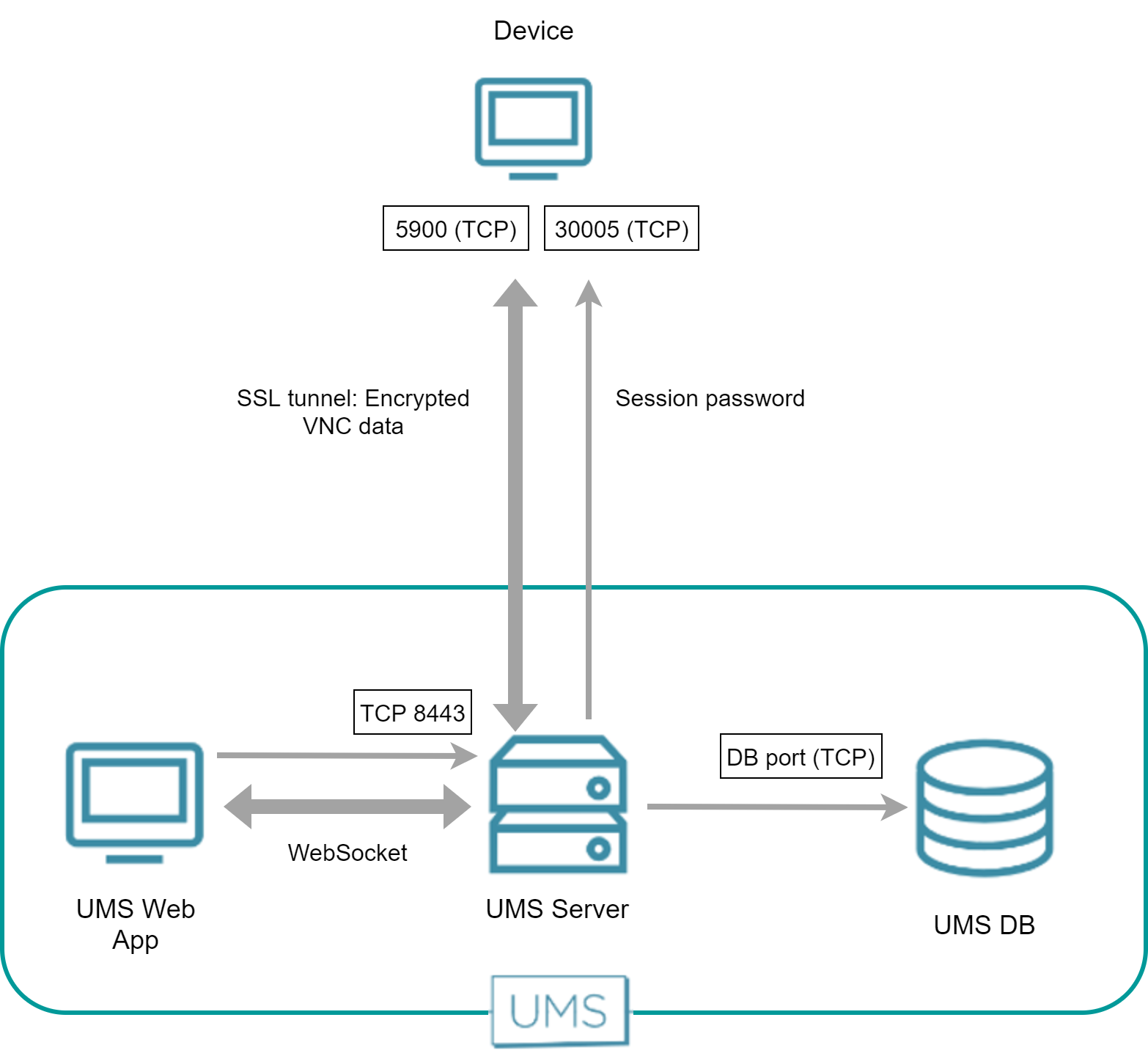

Direkte Verbindung - UMS Web App

Die UMS Web App veranlasst den UMS Server, eine VNC-Sitzung für das Spiegeln zu initiieren. Der UMS Server baut unter Verwendung eines Sitzungspassworts und des Gerätezertifikats einen SSL-Tunnel zum Gerät auf. UMS Web App und UMS Server kommunizieren über eine WebSocket-Verbindung, die auch die VNC-Daten überträgt.

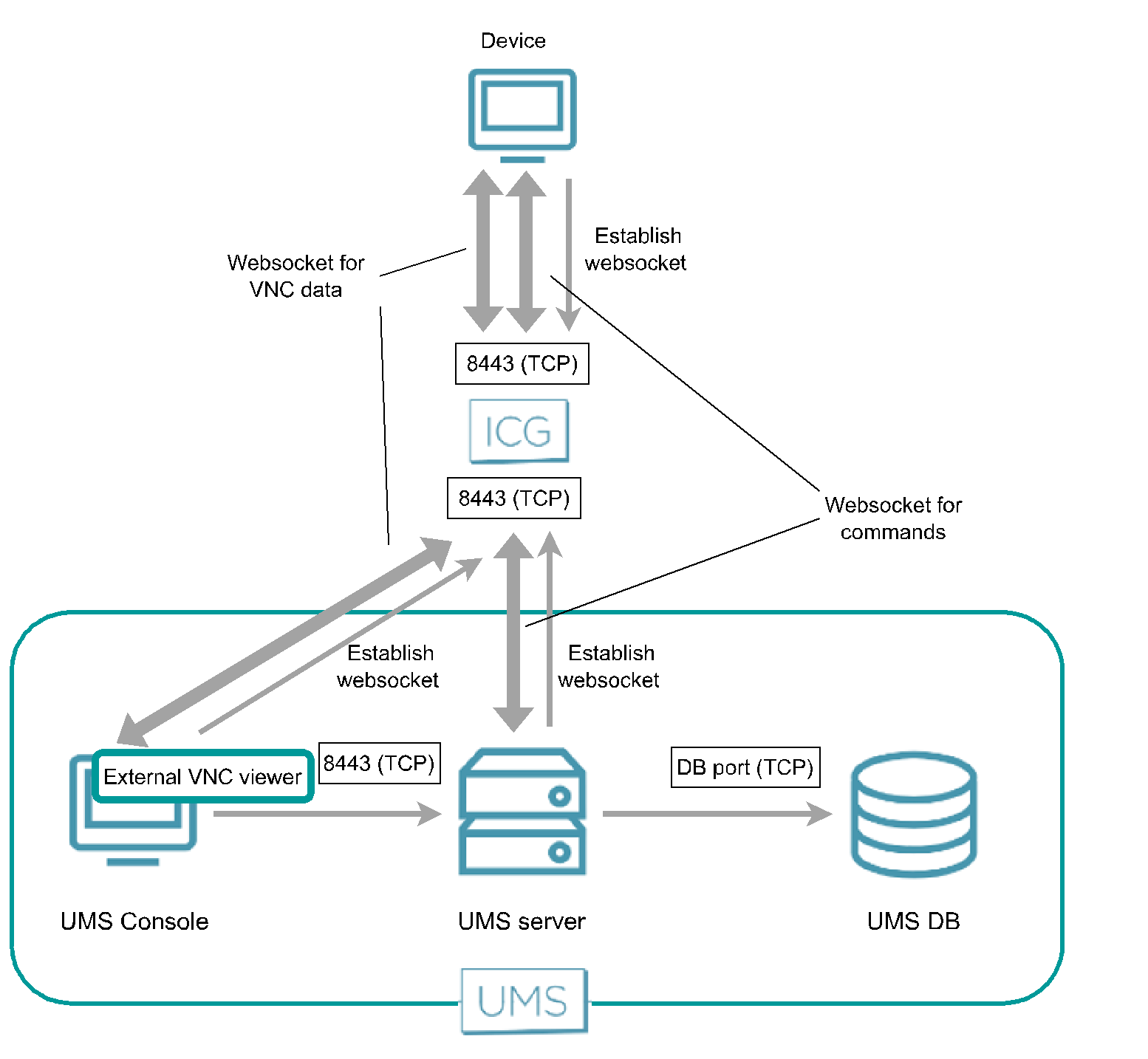

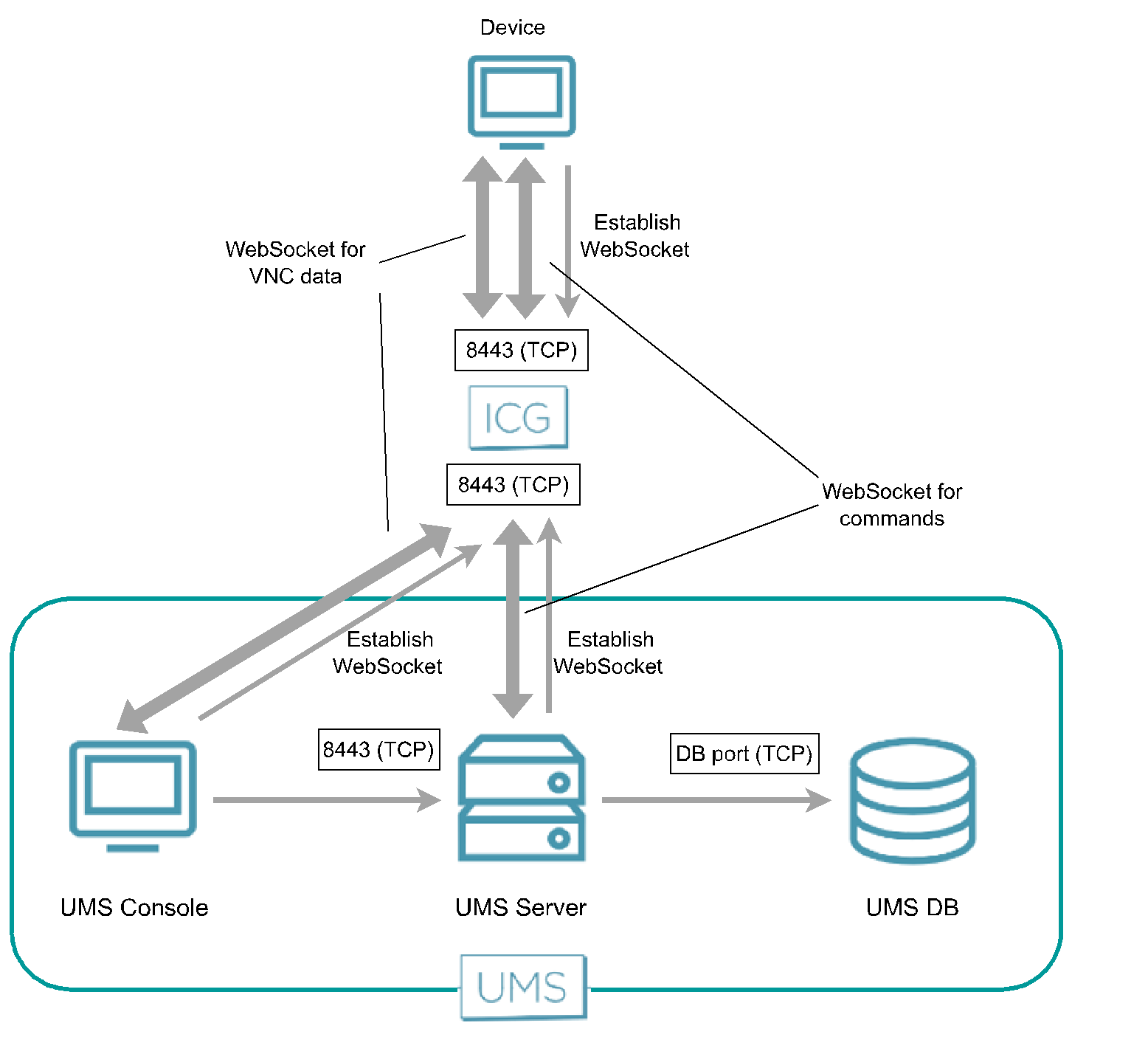

Über ICG - Interner VNC-Viewer

Sowohl der UMS Server als auch das Gerät haben eine Websocket-Verbindung zum ICG aufgebaut; dieser Websocket wird für Kommandos von der UMS und Nachrichten vom Gerät genutzt.

Die UMS Konsole und das Gerät bauen einen dezidierten Websocket für sicheres Spiegeln mit dem ICG auf.

Über ICG - UMS Web App

Die UMS Web App veranlasst den UMS Server, eine VNC-Sitzung für das Spiegeln zu initiieren. Der UMS Server erzeugt eine weitere WebSocket-Verbindung zum Austausch der VNC-Daten. UMS Web App und UMS Server kommunizieren über eine WebSocket-Verbindung, die auch die VNC-Daten überträgt.

Direkte Verbindung - Externer VNC-Viewer

Der externe VNC-Viewer läuft auf der selben Maschine wie die UMS Konsole. Die UMS Konsole startet den externen Viewer und fungiert dann als Proxy zwischen dem Gerät und dem externen Viewer.

Über ICG - Externer VNC-Viewer

Der externe VNC-Viewer läuft auf der selben Maschine wie die UMS Konsole. Die UMS Konsole startet den externen Viewer und fungiert dann als Proxy zwischen dem Gerät und dem externen Viewer.