Download PDF

Download page Einstellungen - Servereinstellungen im IGEL UMS Administrator ändern.

Einstellungen - Servereinstellungen im IGEL UMS Administrator ändern

Mit dem IGEL Universal Management Suite (UMS) Administrator können Sie verschiedene Servereinstellungen editieren, z.B. Web-Server-Port, Cipher, usw.

Standardpfad zum UMS Administrator:

Linux: /opt/IGEL/RemoteManager/RMAdmin.shWindows: C:\Program Files\IGEL\RemoteManager\rmadmin\RMAdmin.exe

Die Anwendung IGEL UMS Administrator kann nur auf dem UMS Server gestartet werden.

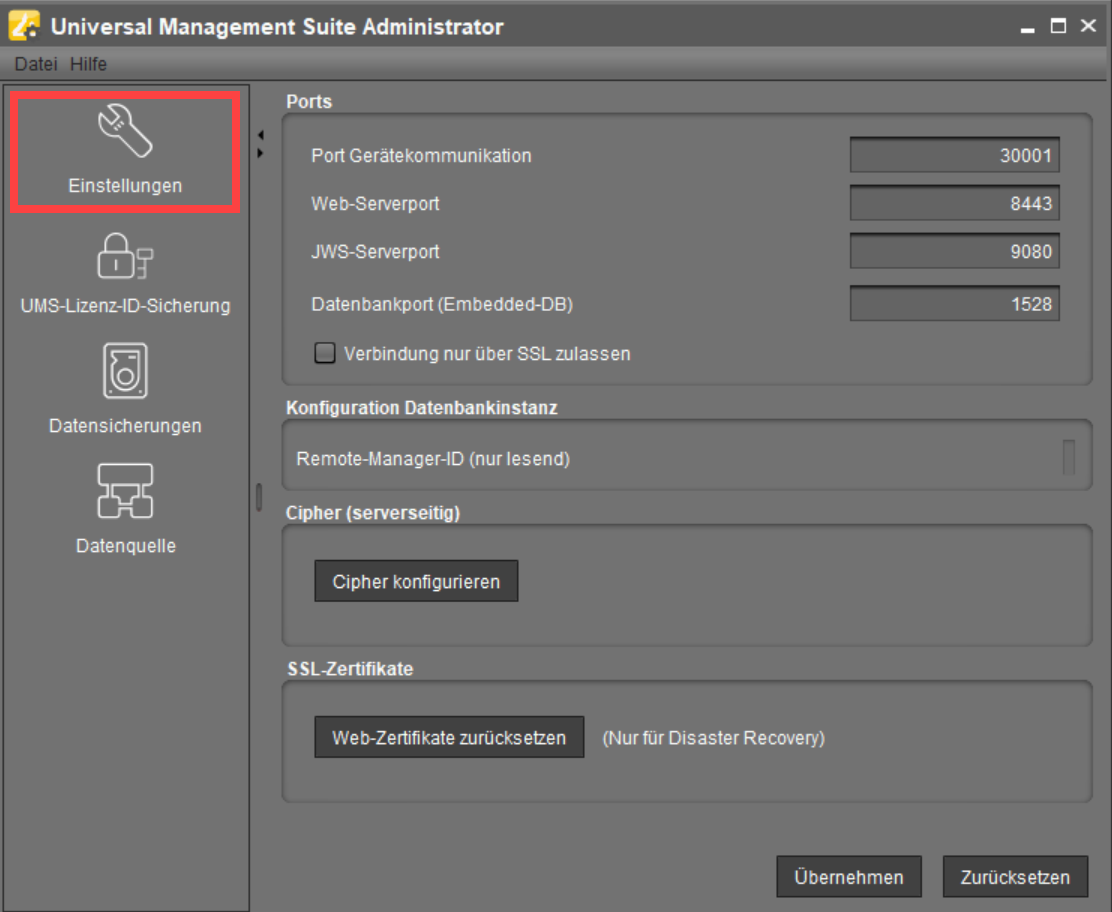

Menüpfad: UMS Administrator > Einstellungen

Ports

Port Gerätekommunikation: Die Geräte verbinden sich mit diesem Port. (Standard: 30001)

Web-Serverport: Stellt die Verbindung zum Server her. Dieser Port muss im Anmeldefenster der IGEL UMS Konsole oder in der URL der UMS Web App eingegeben werden. (Standard: 8443)

Wenn der Port geändert wird, muss der Dienst IGEL RMGUIServer/igelRMserver neu gestartet werden.

JWS-Serverport: Dieser Port ermöglicht ein Starten der UMS Konsole per Java Web Start über eine nicht verschlüsselte Verbindung. Dazu muss dieser Port in der Verbindungs-URL angeben werden, z. B. http://hostname:9080/start_rm.html. (Standard: 9080)

Datenbank-Port (Embedded DB): Port für die Kommunikation mit der Embedded-DB. (Standard: 1528)

Für externe Datenbanken wird der Port unter Datenquellen definiert.

Verbindung nur über SSL zulassen

![]() Verbindung wird nur über SSL zugelassen.

Verbindung wird nur über SSL zugelassen.

Konfiguration Datenbankinstanz

Remote-Manager-ID (nur lesend): Eindeutiger Schlüssel der UMS Instanz. Wird automatisch ausgelesen.

Cipher (serverseitig)

Wichtig: Die Cipher-Konfiguration ist serverspezifisch und darum nicht in Datenbank-Backups enthalten.

Falls Sie UMS High Availabity (UMS) verwenden, müssen Sie die Cipher-Einstellungen für jeden Server separat vornehmen.

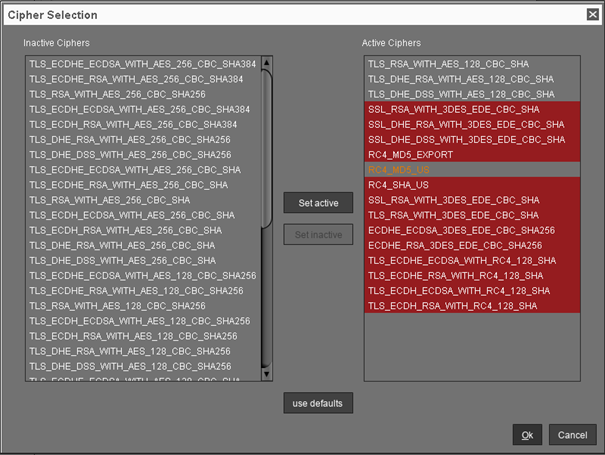

Cipher konfigurieren: Betätigen Sie die Schaltfläche, um den Dialog Cipher Auswahl zu öffnen. In diesem Dialog können Sie festlegen, welche Cipher vom UMS Server unterstützt werden.

Im Dialog Cipher Auswahl stehen Ihnen folgende Schaltflächen zur Verfügung:

- Aktivieren: Die in der linken Liste gewählte Cipher aktivieren.

- Deaktivieren: Die in der rechten Liste gewählte Cipher deaktivieren.

- Defaults verwenden: Die Cipherauswahl auf die Standardeinstellungen setzen.Liste von standardmäßigen Cipher Suites

TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384

TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

TLS_ECDH_ECDSA_WITH_AES_256_GCM_SHA384

TLS_ECDH_RSA_WITH_AES_256_GCM_SHA384

TLS_DHE_RSA_WITH_AES_256_GCM_SHA384

TLS_DHE_DSS_WITH_AES_256_GCM_SHA384

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

TLS_ECDH_ECDSA_WITH_AES_128_GCM_SHA256

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256

TLS_DHE_DSS_WITH_AES_128_GCM_SHA256

TLS_ECDH_RSA_WITH_AES_128_GCM_SHA256 - Ok: Die Änderungen speichern.

- Abbrechen: Alle Änderungen verwerfen.

Bei neuen UMS Installationen werden nur die standardmäßigen Ciphers aktiviert. Bei Aktualisierung der bestehenden UMS Installationen bleiben die bereits konfigurierten Ciphers erhalten.

Wenn Ihr Server Ciphers aus vorangegangenen Installationen vorhält, kann es vorkommen, dass einige Ciphers nicht mehr als vertrauenswürdig eingestuft werden.

Die Sicherheitsstufen sind durch Farben repräsentiert:

- Normale Anzeigefarbe (schwarz oder weiß, abhängig vom eingestellten Erscheinungsbild): Die Cipher wird als vertrauenswürdig eingestuft und wird von Tomcat verwendet.

- Rote Farbe: Die Cipher wird nicht als vertrauenswürdig eingestuft und wird nicht von Tomcat verwendet. Diese Cipher kann nicht verwendet werden.

- Orange Farbe: Die Cipher wird von Tomcat verwendet, wird aber von IGEL, Tomcat oder einer anderen Institution nicht als vertrauenswürdig eingestuft. Es wird empfohlen, diese Cipher nicht zu verwenden.

Das folgende Beispiel enthält Ciphers mit allen 3 Sicherheitsstufen:

SSL-Zertifikate

Web-Zertifikate zurücksetzen (Nur für Disaster Recovery): Verwenden Sie diese Funktion nur, wenn Sie nicht über die UMS Konsole oder die UMS Web App auf den UMS Server zugreifen können. Diese Funktion deaktiviert die Zertifikatskette, die zuvor für die Kommunikation über den Web-Port verwendet wurde (d. h. über den für HTTPS verwendeten Port; Standard: 8443; weitere Informationen finden Sie unter IGEL UMS Kommunikationsports). Außerdem wird eine neue Zertifikatskette erstellt, die dann für HTTPS verwendet wird.

Wenn Sie Ihr eigenes Zertifikat oder Ihre eigene Zertifikatskette verwenden wollen, lesen Sie Using Your Own Certificates for Communication over the Web Port (Default: 8443).