Dieser Artikel beschreibt eine mögliche Konfiguration der IGEL Universal Management Suite (UMS) und von Citrix Netscaler für SSL Offloading.

Die allgemeine Kompatibilität wurde mit den in diesem Artikel beschriebenen Konfigurationen getestet. Es kann auch andere Möglichkeiten zur Konfiguration geben.

Da der Reverse Proxy eine externe Software ist, können wir keinen vollständigen Support für jede Version bereitstellen.

Voraussetzungen

Die Anforderungen an UMS und Zertifikatskonfiguration für einen Reverse Proxy sind in UMS für die Integration eines Reverse Proxy mit SSL Offloading konfigurieren zusammengefasst.

Prozessübersicht

Die Konfigurationsaufgaben für den Reverse Proxy sind:

-

UMS- / ICG-Konfiguration und Zertifikatexport wie unter UMS für die Integration eines Reverse Proxy mit SSL Offloading konfigurieren beschrieben.

-

Konfiguration des UMS Server Backends

-

Virtual Server Konfiguration

-

SSL-Policy-Konfiguration für die Weiterleitung des Client-Zertifikats

UMS Server Backend Konfiguration (SSL)

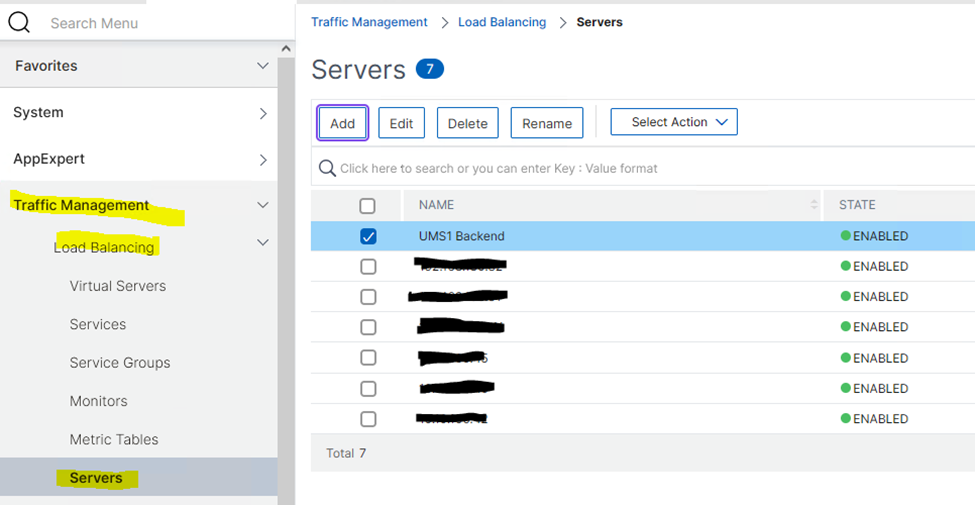

Server erstellen

-

Fügen Sie eine Serverkonfiguration unter Traffic Management > Load Balancing > Servers hinzu.

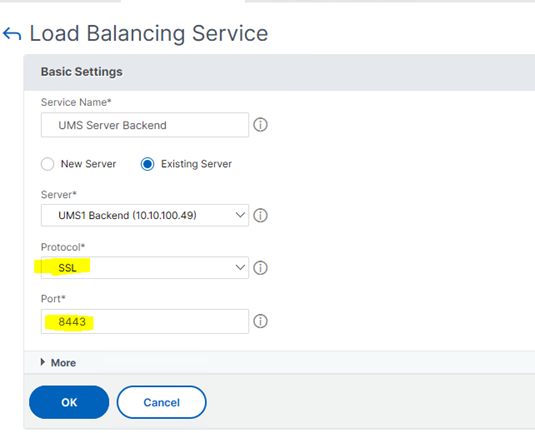

Load Balancing Service und Monitor hinzufügen

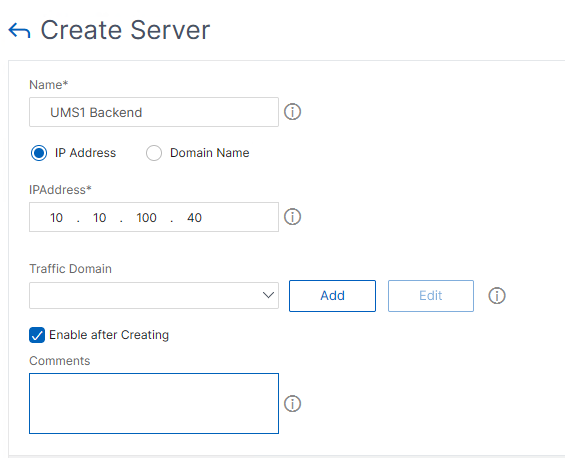

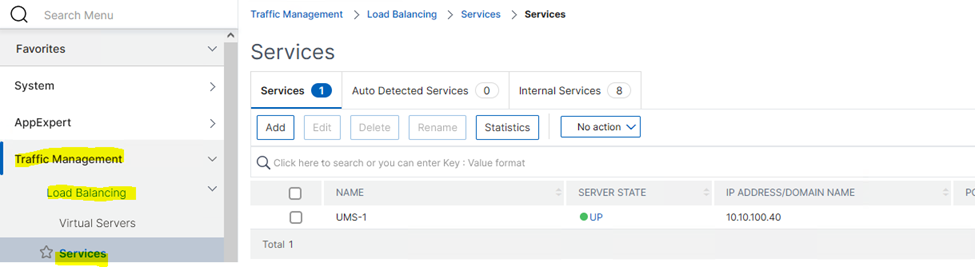

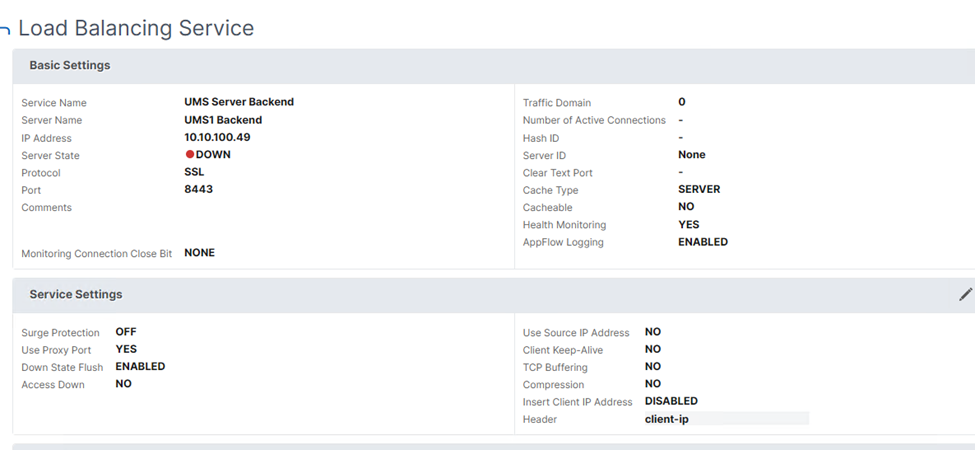

Das UMS Server Backend muss als Service unter Traffic Management > Load Balancing > Services konfiguriert werden.

-

Klicken Sie auf Hinzufügen.

-

Setzen Sie die folgenden Werte:

-

Wählen Sie die zuvor erstellte Serverdefinition aus.

-

Setzen Sie Protocol auf SSL.

-

Setzen Sie Port auf den UMS Web-Port (8443).

-

-

Klicken Sie auf OK und prüfen Sie die Einstellungen im Dialog Load Balancing Service Details.

-

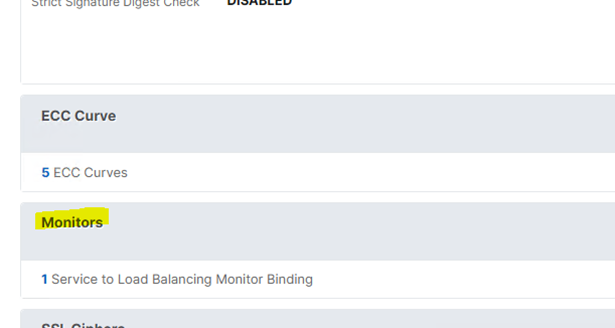

Fügen Sie in der Load Balancing Service Konfiguration einen Monitor für den UMS Service hinzu.

-

Klicken Sie auf Binding hinzufügen.

-

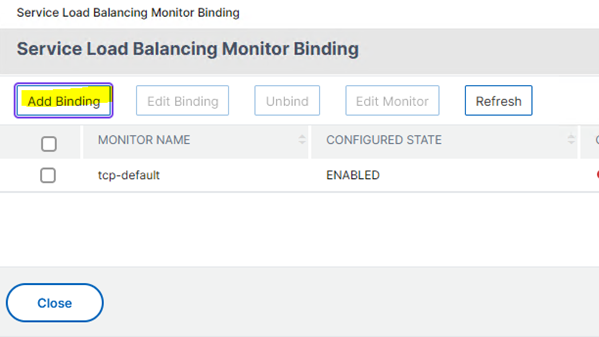

Setzen Sie die folgenden Monitor-Einstellungen:

-

Type auf HTTP.

-

Response Code auf 200.

-

HTTP Request:

HEAD /ums/check-status. -

Secure aktivieren auswählen.

-

-

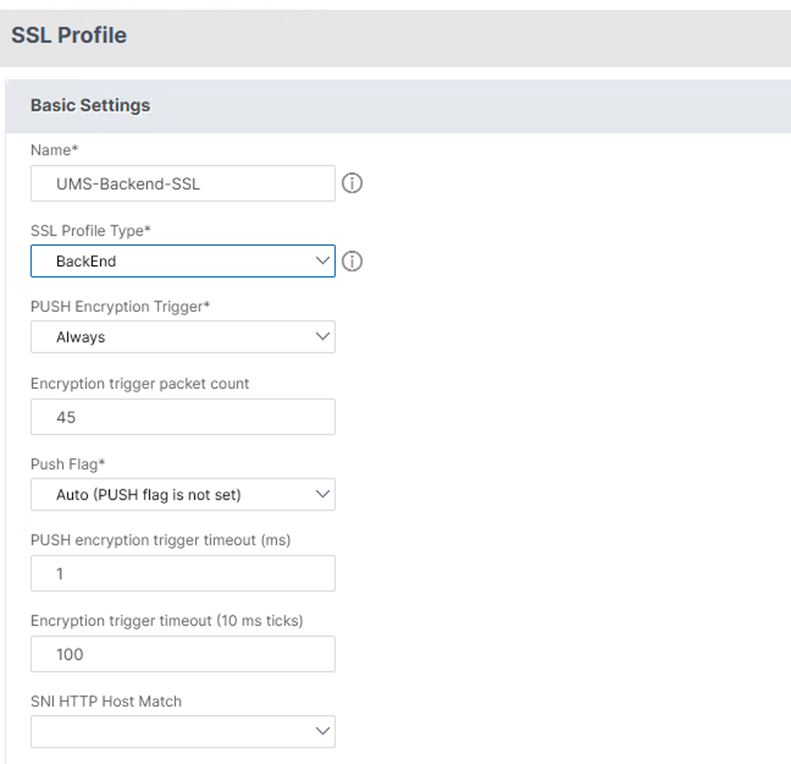

Unter SSL Profile klicken Sie auf Hinzufügen.

Der Dialog zur SSL Profile Konfiguration wird geöffnet.

-

Setzen Sie SSL Profile Type auf BackEnd.

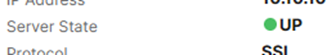

Wenn die Backend-Konfiguration erfolgreich ist, wird der Serverstatus im Dialog Load Balancing Service Details als UP angezeigt.

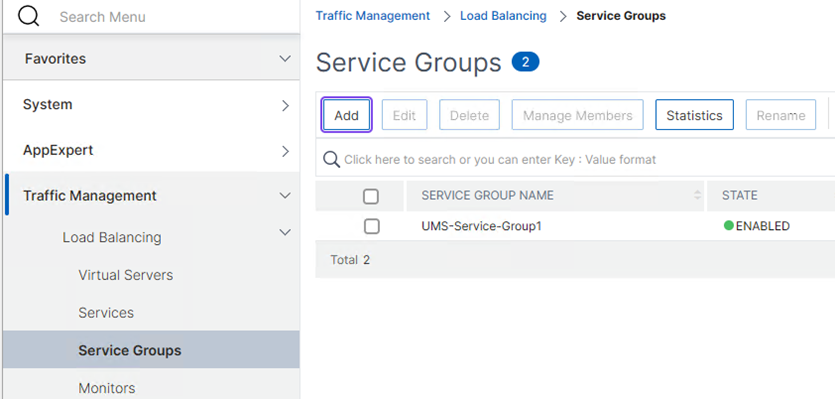

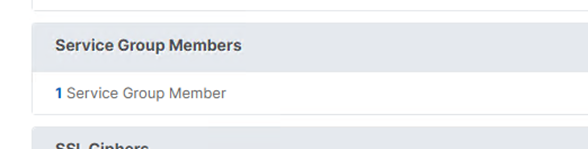

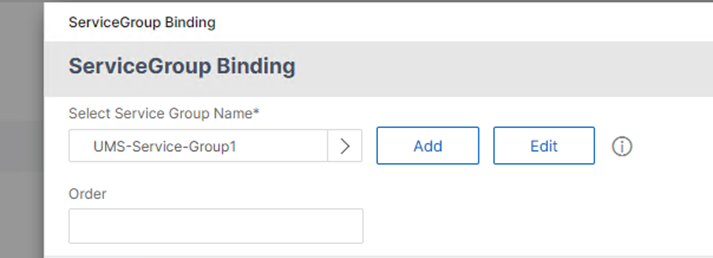

Service Group hinzufügen

Der Backend-Server kann zu Service Groups zusammengefasst werden.

-

Gehen Sie zu Traffic Management > Load Balancing > Service Groups.

-

Klicken Sie auf Hinzufügen.

-

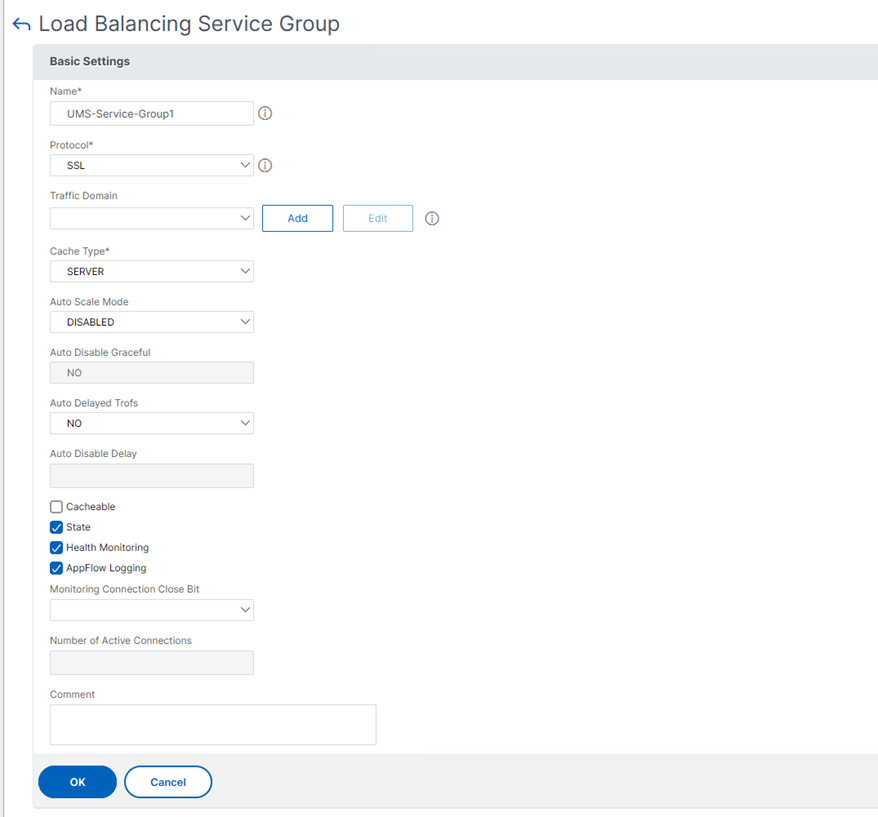

Setzen Sie Protocol auf SSL und klicken Sie auf OK.

-

Der Backend-Server muss zu den Service Group Members hinzugefügt werden.

-

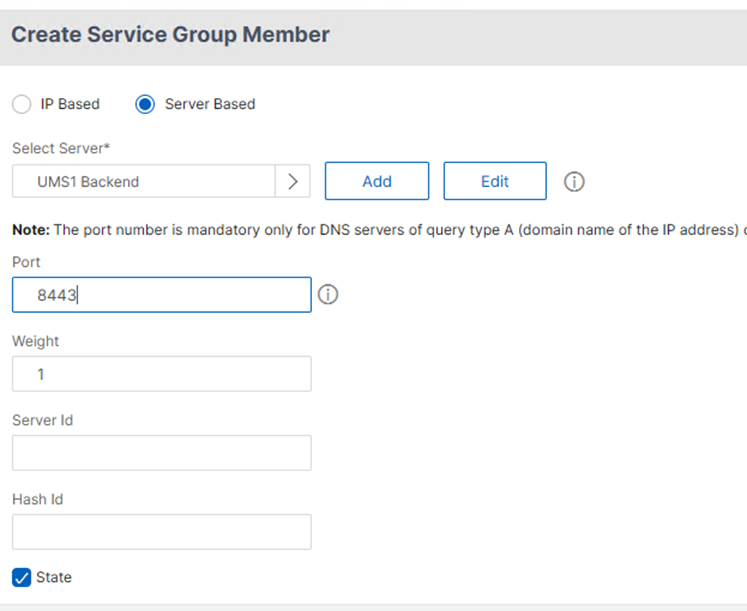

Im Dialog Service Group Member erstellen setzen Sie die folgenden Werte:

-

Wählen Sie die Option Server Based.

-

Unter Server auswählen wählen Sie die erstellte Service-Definition (UMS Server).

-

Fügen Sie unter Port den Wert 8443 hinzu.

-

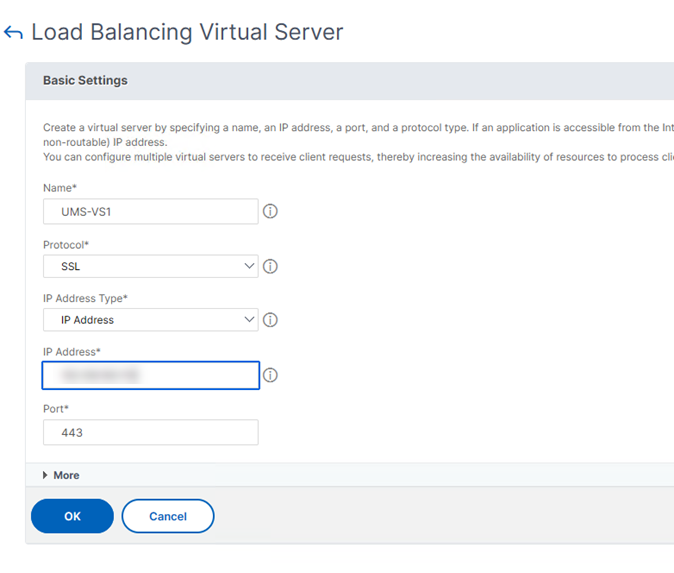

Virtual Server Konfiguration

Der Netscaler Listener wird als Virtual Server bezeichnet und kann unter Traffic Management > Load Balancing > Virtual Servers konfiguriert werden.

-

Fügen Sie einen Virtual Server hinzu.

-

Setzen Sie die folgenden Werte:

-

Protocol auf SSL

-

IP-Adresse

-

Port auf 443

-

-

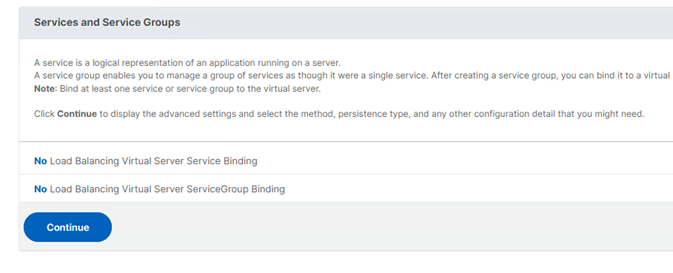

Fügen Sie unter Services and Service Groups die zuvor erstellte Service Group hinzu.

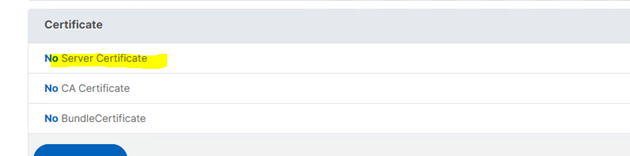

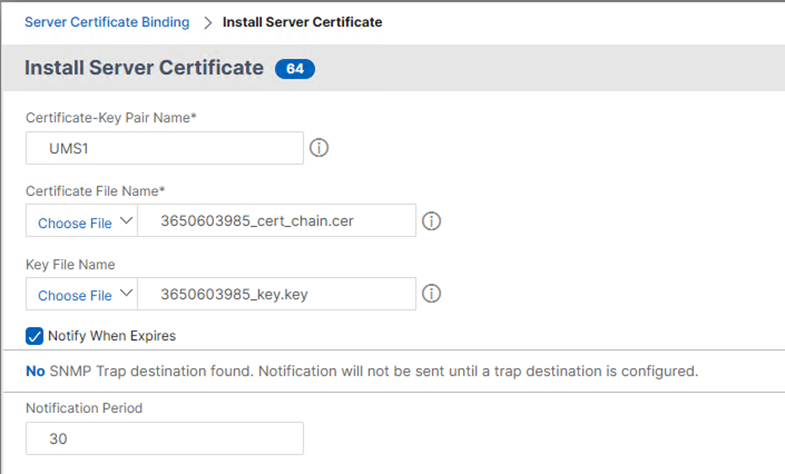

Zertifikate hinzufügen

-

Fügen Sie unter Zertifikate ein Server-Zertifikat hinzu. Details zum Abrufen der Zertifikatskette und des Schlüssels finden Sie unter UMS für die Integration eines Reverse Proxy mit SSL Offloading konfigurieren.

Für SSL Offloading werden die UMS Web / ICG Server-Zertifikate und Schlüssel zur SSL-Terminierung benötigt.

-

Wählen Sie zuerst die Web/ICG Certificate Chain Datei aus und fügen Sie anschließend die Web/ICG Key Datei hinzu.

-

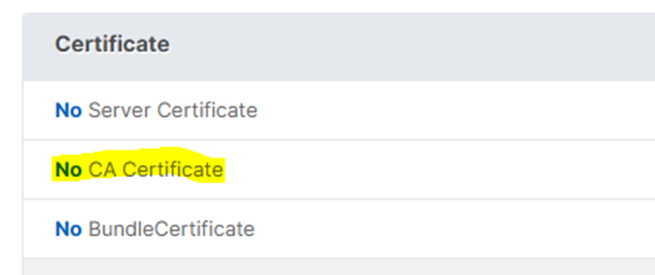

Fügen Sie die Client Zertifikatskette hinzu.

-

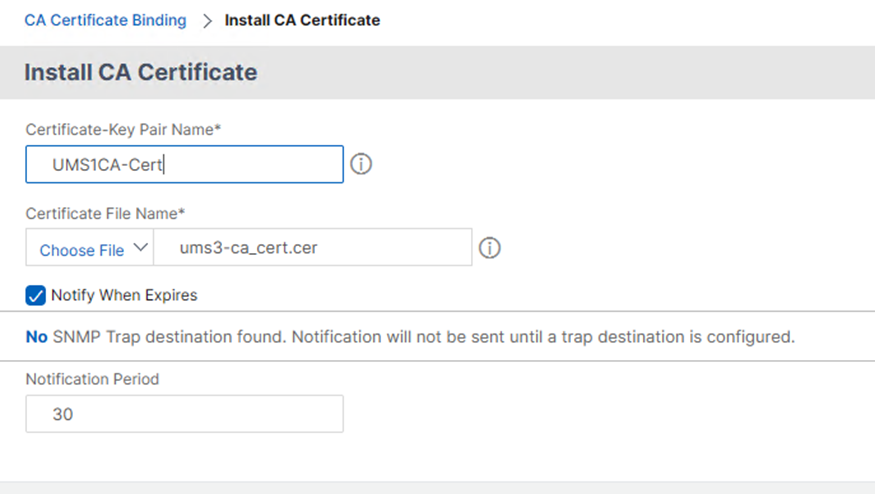

Das exportierte EST CA Client-Zertifikat muss als CA-Zertifikat hinzugefügt werden.

-

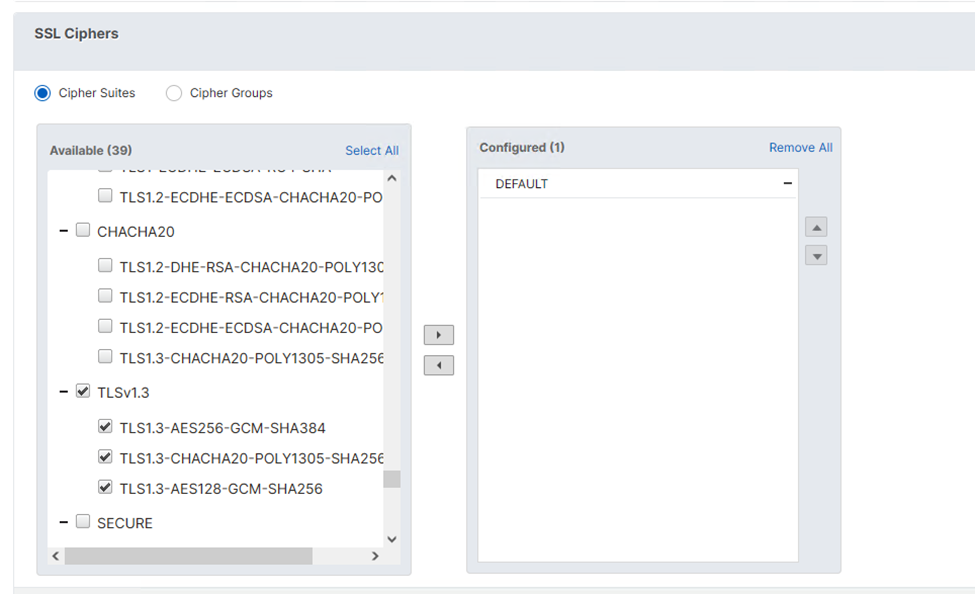

Fügen Sie unter SSL Ciphers TLSv1.3 hinzu.

Die Geräteverbindung erfordert TLSv1.3.

-

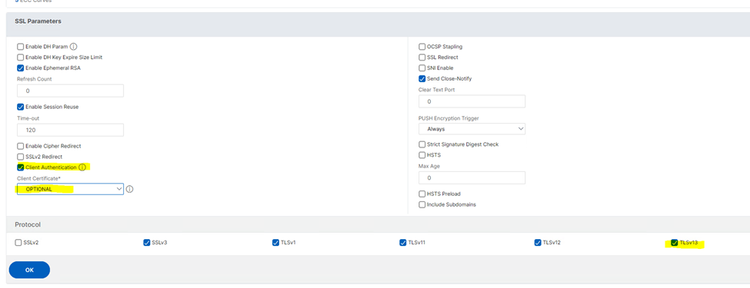

Setzen Sie unter SSL Parameters die folgenden Werte:

-

Enable Client Authentication aktivieren

-

Client Certificate auf Optional setzen

-

TLSv1.3 unter Protocol aktivieren

-

SSL-Policy für die Weiterleitung des Client-Zertifikats konfigurieren

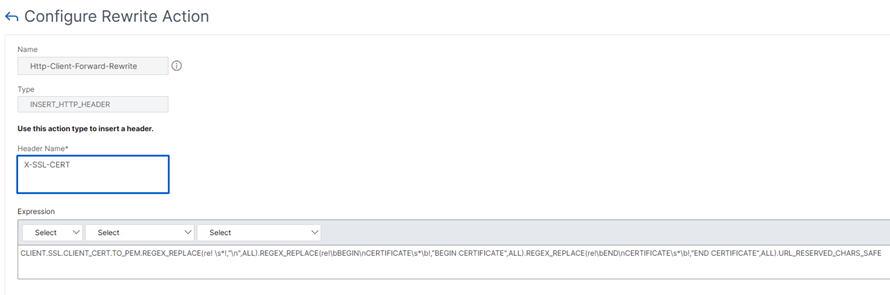

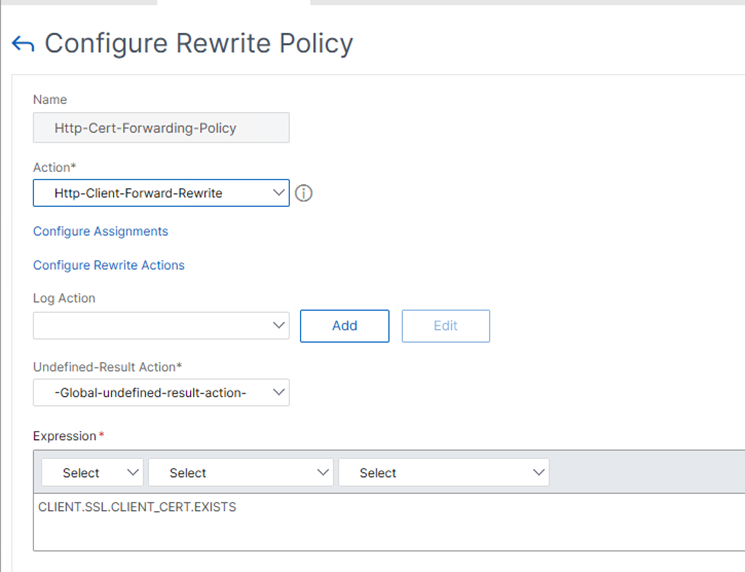

Fügen Sie unter AppExpert > Rewrite eine Rewrite Action und eine Policy hinzu:

-

Rewrite Action hinzufügen.

-

Setzen Sie die folgenden Parameter:

-

Type auf INSERT_HTTP_HEADER

-

Header Name entsprechend der UMS-Konfiguration

-

Der Ausdruck für die Action wird verwendet, um den korrekten Wert des Client-Zertifikats zu setzen. Das weitergeleitete Zertifikat muss URL-kodiert sein und die korrekten Zeilenumbrüche enthalten:

CLIENT.SSL.CLIENT_CERT.TO_PEM.REGEX_REPLACE(re! \s*!,"\n",ALL).REGEX_REPLACE(re!\bBEGIN\nCERTIFICATE\s*\b!,"BEGIN CERTIFICATE",ALL).REGEX_REPLACE(re!\bEND\nCERTIFICATE\s*\b!,"END CERTIFICATE",ALL).URL_RESERVED_CHARS_SAFE

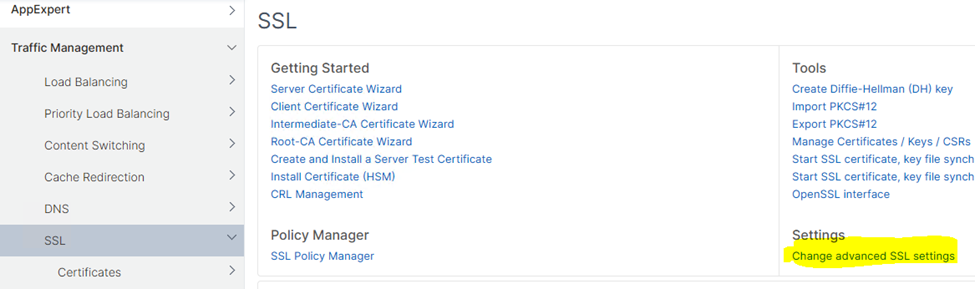

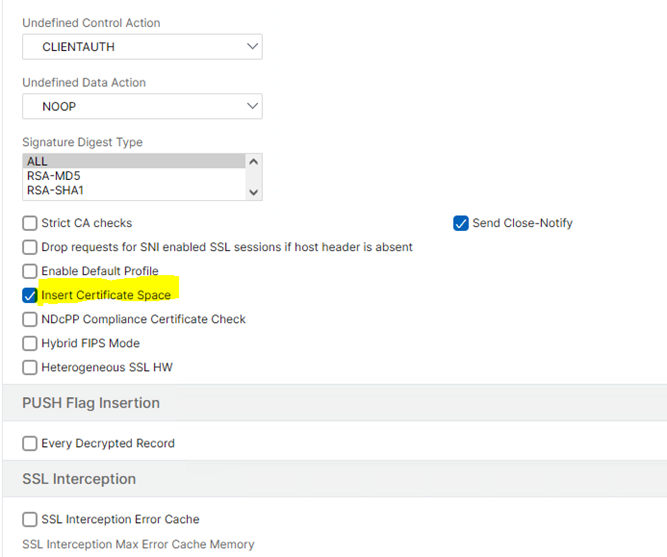

Dieser Ausdruck ist ein Beispiel und erfordert, dass der Parameter Insert Certificate Space unter Traffic Management > SSL Settings > Change advanced SSL settings aktiviert ist.

-

-

Rewrite Policy hinzufügen.

-

Wählen Sie unter Action die zuvor konfigurierte Action aus, um sie der Policy zuzuweisen.

-

Setzen Sie den Ausdruck auf:

CLIENT.SSL.CLIENT_CERT.EXISTS

Der Policy-Ausdruck prüft, ob ein Client-Zertifikat vorhanden ist. -

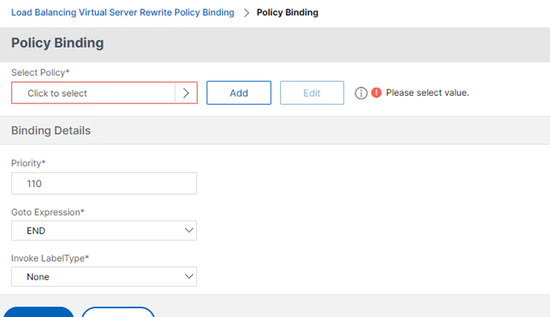

Fügen Sie die Rewrite Policy dem Load Balancing Virtual Server unter Policy Binding hinzu.

-

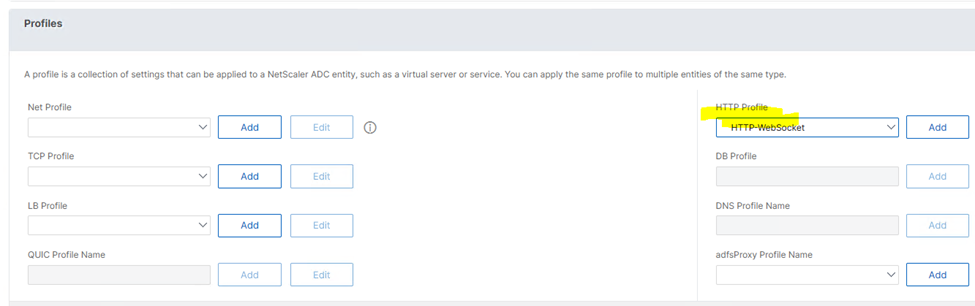

Wählen Sie unter Profiles das HTTP-WebSocket-Profil unter HTTP Profile aus und klicken Sie auf Hinzufügen.

-

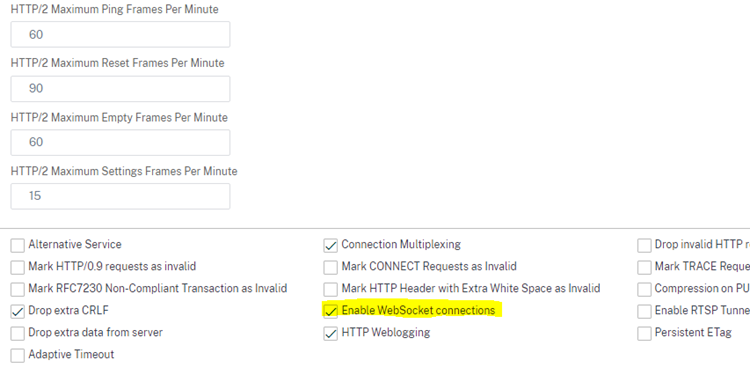

Aktivieren Sie Enable WebSocket connections.

Nächster Schritt: Über Reverse Proxy verbundene Geräte verwalten

Eine Liste nützlicher Funktionen, die die Verwaltung von über einen Reverse Proxy verbundenen Geräten unterstützen, finden Sie unter Nützliche IGEL UMS Funktionen für die Verwaltung von über Reverse Proxy verbundenen Geräten.