Cisco ISE (Identity Services Engine) ist ein umfassendes, richtlinienbasiertes System zur Zugriffskontrolle und Identitätsverwaltung, das von Cisco entwickelt wurde. Es wird in Unternehmensnetzwerken häufig eingesetzt, um die Sicherheit zu erhöhen, den Netzwerkzugriff zu optimieren und Compliance-Anforderungen zu erfüllen.

Hauptfunktionen von Cisco ISE

Netzwerkzugriffskontrolle (NAC)

-

Authentifiziert und autorisiert Benutzer und Geräte, bevor der Zugriff auf das Netzwerk gewährt wird

-

Unterstützt kabelgebundene, drahtlose und VPN-Zugriffe

Richtliniendurchsetzung

-

Ermöglicht Administratoren, granulare Zugriffsrichtlinien basierend auf Benutzerrollen, Gerätetypen, Standort und weiteren Kontextdaten zu definieren

Gastzugriffsverwaltung

-

Stellt sicheren Gastzugriff mit anpassbaren Portalen und Selbstregistrierungsoptionen bereit

BYOD (Bring Your Own Device) Unterstützung

-

Ermöglicht die sichere Einbindung und Verwaltung persönlicher Geräte, ohne die Netzwerksicherheit zu beeinträchtigen

Posture Assessment

-

Bewertet den Sicherheitsstatus von Endgeräten (z.B. Antivirusstatus, Betriebssystem-Updates), bevor Zugriff gewährt wird

Integration mit anderen Cisco-Produkten

-

Funktioniert nahtlos mit Cisco Switches, Routern, Wireless-Controllern und Firewalls

-

Integriert sich mit Cisco TrustSec für skalierbare Sicherheitsrichtlinien

Sichtbarkeit und Reporting

-

Bietet detaillierte Einblicke darüber, wer und was sich im Netzwerk befindet

-

Stellt umfangreiche Berichte und Analysen für Compliance und Fehlerbehebung bereit

Anwendungsfälle

-

Unternehmen, die den Zugriff auf ihre Netzwerke absichern möchten

-

Organisationen, die Zero-Trust-Architekturen implementieren

-

Compliance-getriebene Branchen wie Gesundheitswesen, Finanzwesen und öffentliche Verwaltung

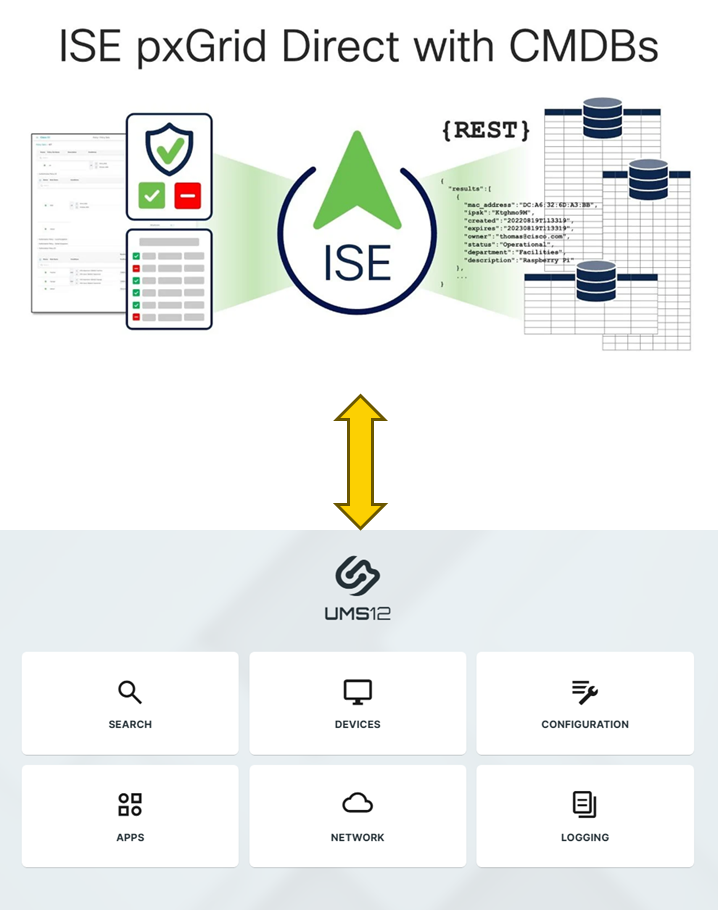

Was ist Cisco ISE pxGrid Direct mit CMDB?

Cisco ISE pxGrid Direct Connect mit CMDB ermöglicht es der Cisco Identity Services Engine (ISE), sich direkt mit externen Configuration Management Databases (CMDBs), wie der IGEL Universal Management Suite (UMS), über REST-APIs zu verbinden. Dadurch wird ein Echtzeit-Austausch sowie die Anreicherung von Endpunktdaten ermöglicht, um Netzwerktransparenz, Richtliniendurchsetzung und Asset-Management zu verbessern.

Was macht pxGrid Direct?

Eingeführt in Cisco ISE 3.2 und in nachfolgenden Versionen erweitert, ermöglicht pxGrid Direct:

-

Direkte Verbindung zu externen REST-APIs, z.B. von CMDBs, um JSON-formatierte Endpunktdaten abzurufen

-

Verwendung dieser Daten in Autorisierungsrichtlinien, ohne das externe System bei jeder Anfrage erneut abzufragen

Diese Integration macht benutzerdefinierte Konnektoren oder Zwischenplattformen überflüssig und vereinfacht die Anreicherung der ISE-Kontextdatenbank mit wertvollen Asset-Informationen. Dies ist besonders nützlich für die Integration mit CMDBs, in denen Geräteattribute (z.B. Betriebssystemversion, Asset-Tags, Compliance-Status) gespeichert sind.

Durch die Integration von Cisco ISE mit CMDBs über pxGrid Direct können Unternehmen eine umfassendere und dynamischere Sicherheitsstrategie umsetzen, indem detaillierte Asset-Informationen zur Steuerung und Durchsetzung von Netzwerkzugriffsrichtlinien genutzt werden.

Funktionsweise mit CMDBs

-

Konnektorkonfiguration: In ISE richten Administratoren einen pxGrid Direct-Konnektor ein, indem sie den REST-API-Endpunkt der CMDB sowie die Authentifizierungsdaten angeben

-

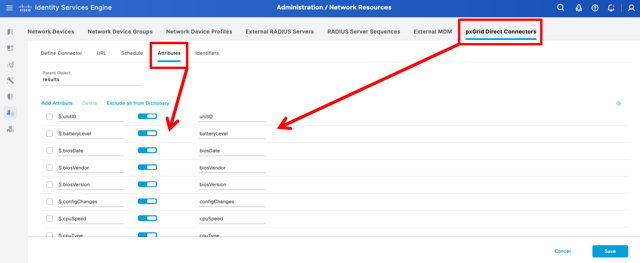

Datenmapping: Der Konnektor wird so konfiguriert, dass relevante Attribute aus den JSON-Daten der CMDB – wie Asset-Tags, Betriebssysteme, IP-Adressen und weitere – erkannt und dem ISE-Dictionary zugeordnet werden (siehe "ISE 3.3 pxGrid Direct konfigurieren und Fehlerbehebung dafür durchführen" von Cisco)

-

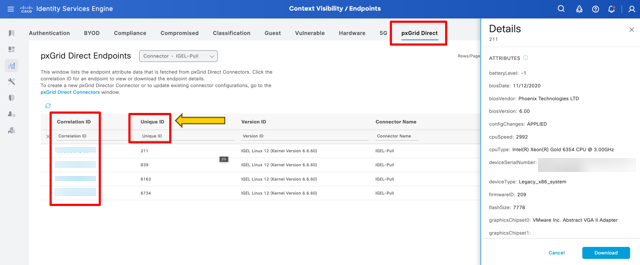

Definition von Identifikatoren: Zwei wichtige Identifikatoren werden definiert

-

Eindeutiger Identifikator: Ein eindeutiges Attribut in der CMDB (z.B. eine System-ID), das jedes Asset eindeutig identifiziert

-

Korrelationsidentifikator: Ein Attribut zur Zuordnung von CMDB-Daten zu bestehenden ISE-Endpunktdaten (z. B. MAC-Adresse oder Hostname) (siehe "ISE 3.3 pxGrid Direct konfigurieren und Fehlerbehebung dafür durchführen" von Cisco)

-

-

Datensynchronisierung: ISE kann so konfiguriert werden, dass vollständige oder inkrementelle Synchronisierungen in definierten Intervallen durchgeführt werden, sodass die importierten Asset-Daten aktuell bleiben

-

Richtliniendurchsetzung: Die angereicherten CMDB-Daten werden in ISE-Autorisierungsrichtlinien verwendet, um detailliertere und fundiertere Zugriffsentscheidungen zu ermöglichen

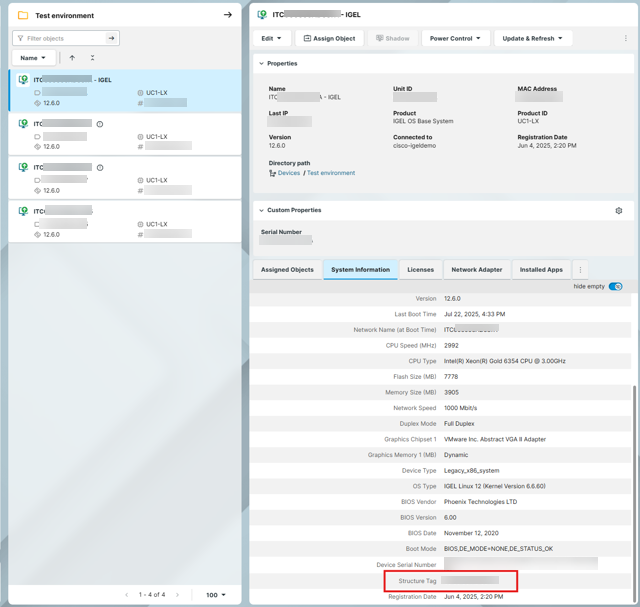

Integrationsübersicht: Cisco ISE pxGrid Direct + IGEL UMS über IMI

Cisco ISE pxGrid Direct kann über die REST-API der IGEL Universal Management Suite (UMS), die als IGEL Management Interface (IMI) bezeichnet wird, integriert werden. Durch diese Integration können detaillierte Endpunktinformationen von IGEL-verwalteten Geräten abgerufen werden, wodurch die Netzwerktransparenz in ISE verbessert und eine richtlinienbasierte Zugriffskontrolle für IGEL-Geräte ermöglicht wird.

Was ist IMI?

Das IGEL Management Interface (IMI) ist eine REST-API, die es externen Systemen ermöglicht, mit der IGEL UMS zu interagieren. IMI ist plattformunabhängig und auf Interoperabilität ausgelegt. Es unterstützt unter anderem folgende Funktionen:

-

Auflisten von Endgeräten

-

Auslesen von Geräteattributen (z.B. MAC-Adresse, IP-Adresse, Firmware-Version)

-

Verwalten von Gerätezuständen (z.B. Neustart, Verschieben zwischen Verzeichnissen)

Weitere Informationen finden Sie in diesem Artikel der IGEL Knowledge Base: IGEL Management Interface (IMI)

Voraussetzungen

-

Cisco ISE Version 3.2 Patch 2 oder neuer

-

IGEL UMS 12.08.130 oder neuer

-

Eine geeignete Lizenz. Beachten Sie, dass für bestimmte Funktionen innerhalb von IGEL OS zusätzliche Lizenzen erforderlich sein können (z.B. 90Meter). Die Editionen UMS Standard, Enterprise, Healthcare oder Government enthalten die IMI-Funktion. Weitere Details finden Sie unter IGEL OS Editions.

Integration

Durch die Konfiguration von pxGrid Direct zur Kommunikation mit dem IGEL IMI kann ISE Asset-Informationen wie MAC-Adressen, Gerätenamen, Firmware-Versionen, Registrierungsstatus und weitere Daten importieren. Diese Informationen werden anschließend zur Steuerung und Durchsetzung von Netzwerkzugriffsrichtlinien in ISE verwendet.

Implementierungsschritte – IGEL UMS

-

Installieren oder aktualisieren Sie auf UMS Version 12.08.130 oder neuer.

-

Stellen Sie sicher, dass IGEL UMS über die IMI REST-API erreichbar ist, in der Regel über Port 8443. Siehe dazu den KB-Artikel - Voraussetzungen

-

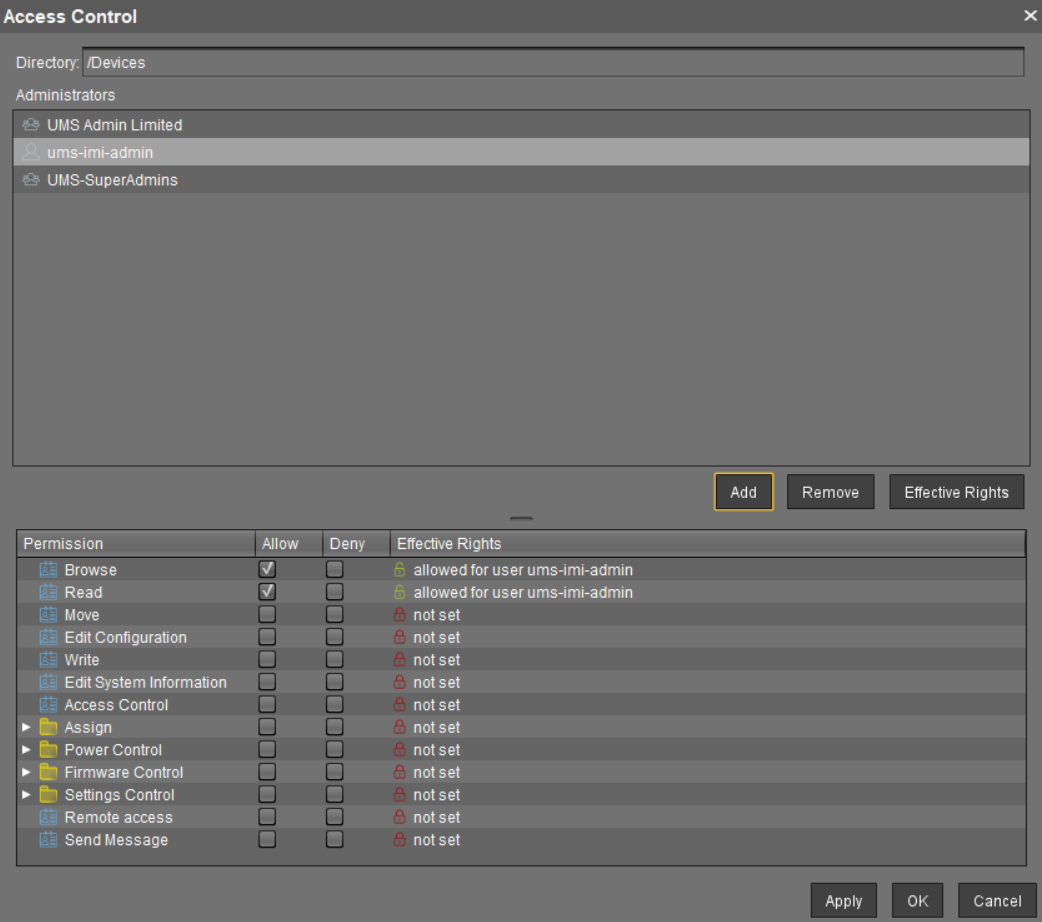

Erstellen Sie ein UMS-Administratorkonto mit Lese-/Browse-Berechtigung auf Geräteebene. Globale Administratorrechte sind nicht erforderlich.

-

Um die direkte Autorisierung für IMI-Aufrufe zu aktivieren, öffnen Sie

<INSTALLATION DIRECTORY>\rmguiserver\conf\catalina.propertiesund fügen Sie folgende Zeile hinzu:de.igel.imi.directAuthorization=true

-

Starten Sie die UMS neu.

IMI verwendet HTTPS, um die Integrität und Vertraulichkeit des Netzwerkverkehrs sicherzustellen. Es wird empfohlen, ein gültiges Serverzertifikat mit überprüfbarer Signatur zu verwenden. Selbstsignierte oder ungültige Zertifikate sollten nicht in Produktionsumgebungen verwendet werden.

Wenn eine Zertifikatsprüfung erforderlich ist, muss ISE der Root-Zertifikatskette vertrauen, die das UMS-Zertifikat signiert.

Integrationsschritte – Cisco ISE pxGrid Direct Connect

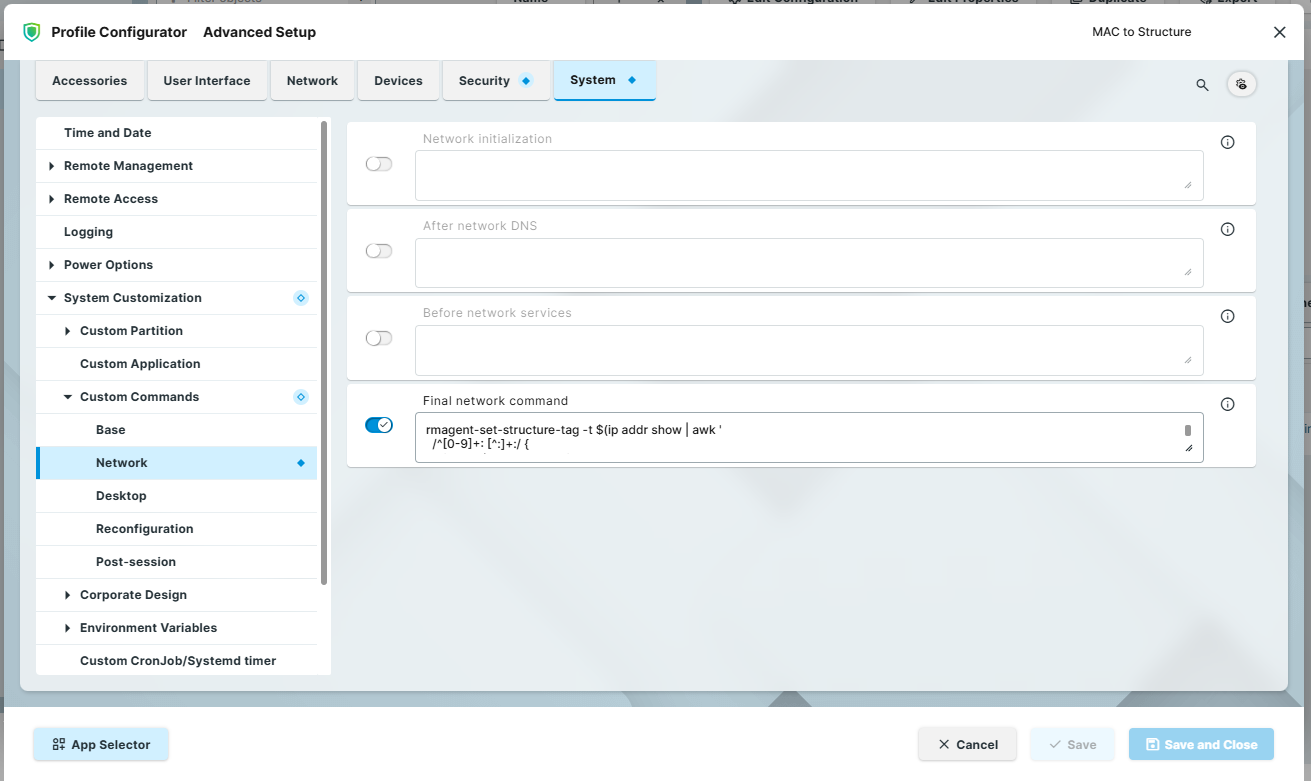

Dieses Verfahren verwendet ein Skript, das ein Struktur-Tag aus der MAC-Adresse des Geräts ableitet. Es funktioniert auch mit Geräten, die mehrere Netzwerkschnittstellen (Ethernet, WLAN) besitzen. Das Skript wird über ein UMS-Profil auf dem Gerät bereitgestellt.

-

Erstellen Sie in ISE einen pxGrid Direct-Konnektor, der auf den IGEL IMI-Endpunkt zeigt. Verwenden Sie eine der folgenden Optionen:

-

GET /v3/thinclients

Beispiel:https://[UMS_server]:8443/umsapi/v3/thinclients?facets=details&response-wrapper=true -

GET /v3/thinclientview/{viewId}

Beispiel:https://[UMS_server]:8443/umsapi/v3/thinclientview/{viewId}?facets=details&response-wrapper=true

-

Wichtig: Wrapper/Kategorie erforderlich

ISE benötigt einen Wrapper bzw. eine Kategorie, um die Ergebnisse im Dictionary anzuzeigen. Verwenden Sie für die Endpunkte thinclient und thinclientview den Wrapper results, um die Ergebnisse korrekt zuzuordnen.

Beispielanfrage:

GET {{url}}/umsapi/v3/thinclients?facets=details&response-wrapper=true

Authorization: Basic {{authBasic}}

Beispielantwort (Auszug):

{

"results": [

{

"unitID": "0050569373B6",

"mac": "0050569373B6",

...

"registrationDate": "04.06.2025 08:09:56",

"isThinClientRegistered": "true",

...

}

]

}

-

Identifizieren und mappen Sie die relevanten Attribute aus dem IGEL IMI auf die Endpunktattribute in ISE.

|

Pflicht |

Optional (aber relevant für C2C/Compliance) |

|

• • |

• • • • • • • • • • • • |

-

Erstellen Sie in der UMS ein Profil und navigieren Sie zu System > Systemanpassung > Eigene Befehle > Netzwerk.

-

Aktivieren Sie das Feld Abschließender Netzwerkbefehl und fügen Sie folgendes Skript ein:

rmagent-set-structure-tag -t $(ip addr show | awk '

/^[0-9]+: [^:]+:/ {

iface = $2; sub(":", "", iface)

state = /state UP/ ? "UP" : "DOWN"

}

/link\/ether/ && state == "UP" && iface != "lo" {

if (iface ~ /^en/ || iface ~ /^eth/) {

print toupper($2); exit

} else if (!wifi) {

wifi = toupper($2)

}

}

END { if (!mac) print wifi }

')

sleep 2

rmagent-update-device-info

-

Konfigurieren Sie pxGrid Direct für regelmäßige Datensynchronisierungen, damit ISE stets aktuelle Informationen aus der IGEL UMS erhält.

Aktuell ist das kleinste Intervall für automatische Synchronisierungen 12 Stunden, eine manuelle Ausführung ist jedoch möglich.

Hinweise

-

Datenqualität: Überprüfen Sie regelmäßig, ob die aus der IGEL UMS importierten Daten korrekt sind und den aktuellen Zustand der Endgeräte widerspiegeln.

-

Sicherheit: Stellen Sie eine sichere Kommunikation zwischen Cisco ISE und IGEL UMS durch HTTPS und geeignete Authentifizierungsmechanismen sicher.