Dieser Artikel beschreibt die IGEL Unified Management Suite (UMS)-Konfigurationen und die Azure Application Gateway-Konfigurationen, die Sie für SSL Offloading benötigen.

Die allgemeine Kompatibilität wird mit den in diesem Artikel beschriebenen Konfigurationen getestet. Da es sich bei dem Reverse Proxy um eine externe Software handelt, können wir keine vollständige Unterstützung für jede Version bieten.

Anforderungen

Die Anforderungen für UMS und die Zertifikatskonfiguration für den Reverse-Proxy sind zusammengefasst in Konfigurieren Sie UMS zur Integration von Reverse Proxy mit SSL-Offloading.

IGEL OS 12

Die Konfigurationsaufgaben des Reverse-Proxys sind:

-

UMS / ICG Konfiguration und Zertifikatexport wie in UMS konfigurieren, um Reverse Proxy mit SSL Offloading zu integrieren

-

Erstellung eines Azure-Anwendungs-Gateways

-

Erstellung einer Routing-Regel für die Onboarding-Verbindung

-

Erstellung einer Routing-Regel für die Websocket-Verbindung

-

Netzwerksicherheitsgruppe prüfen

-

Erstellung der gegenseitigen Authentifizierung für die WebSocket-Verbindung

-

Konfiguration für die Weiterleitung von Client-Zertifikaten neu schreiben

-

Fehlerbehebung bei Zertifikaten (falls erforderlich)

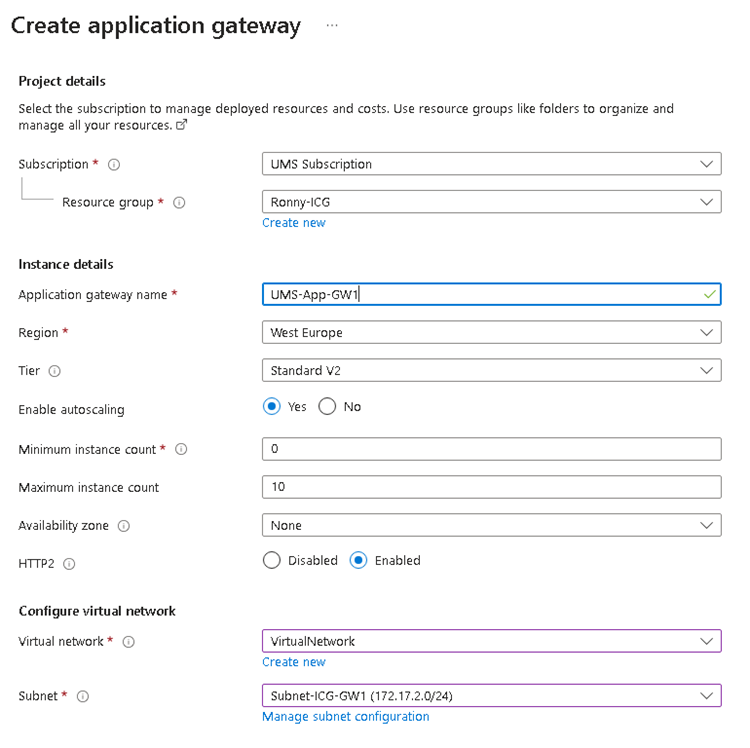

Azure Application Gateway erstellen

-

Richtiges virtuelles Netzwerkund Subnetz zuweisen.

-

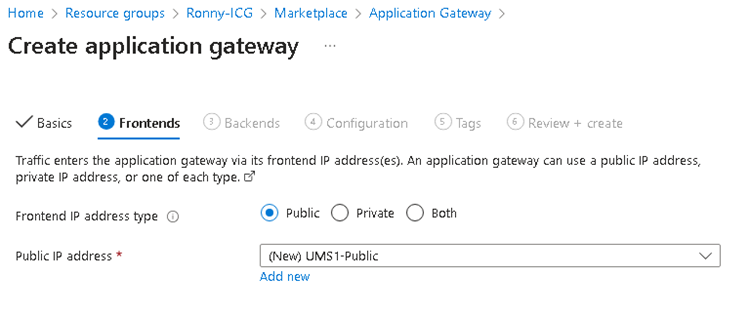

Frontend-IP-Adresse bereitstellen.

-

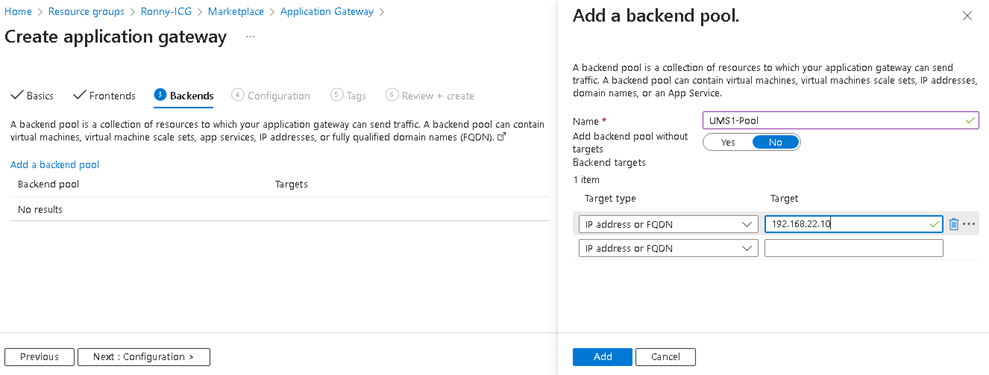

Backend-Pool mit UMS-Adresse hinzufügen. Fügen Sie den UMS / ICG FQDN oder IP hinzu.

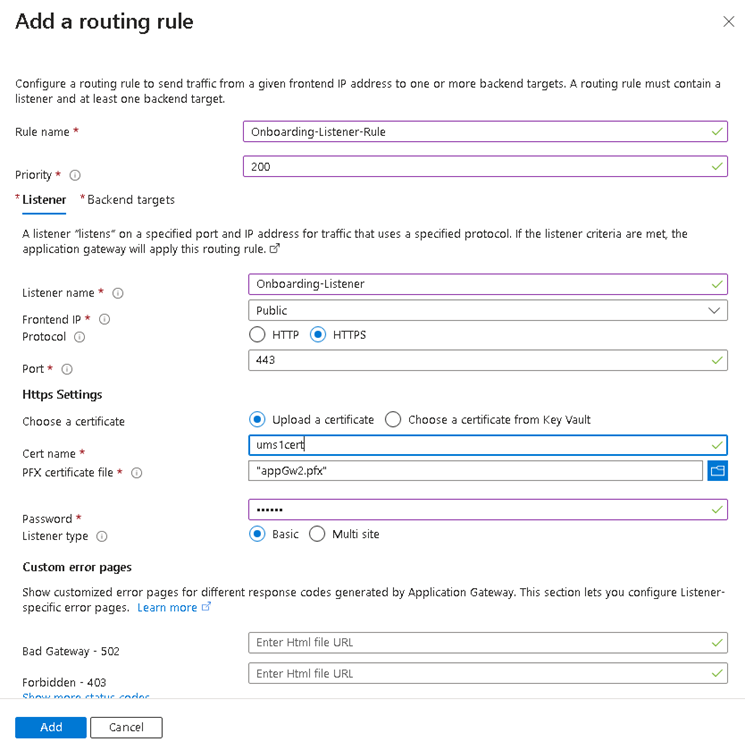

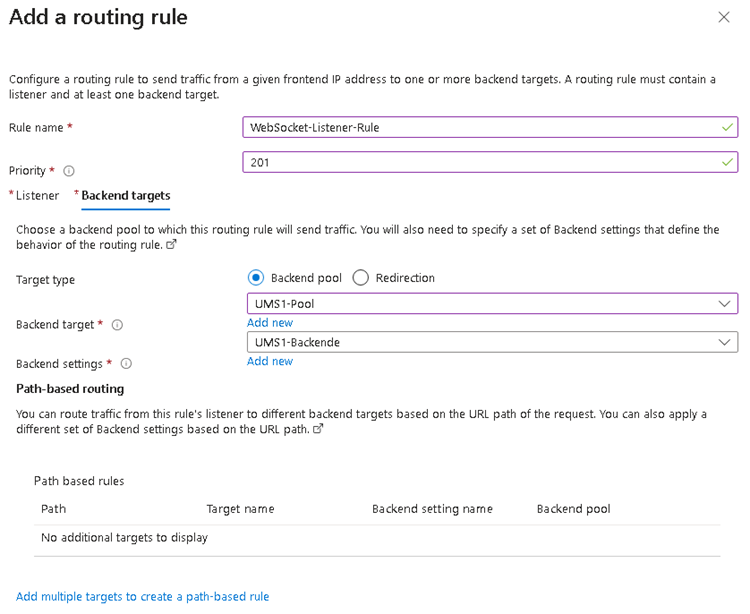

Hinzufügen einer Routing-Regel für das Verbinden mit dem Onboarding

-

Konfigurieren Sie einen Listener:

-

Setzen Sie das Protokoll auf HTTPS.

-

Stellen Sie die Öffentliche IP-Adresse ein.

-

Der empfohlene Port-Wert ist 443.

-

-

Wählen Sie die

PFX-Datei, die in UMS konfigurieren, um Reverse Proxy mit SSL-Offloading zu integrieren und geben Sie das entsprechende Passwort ein.

-

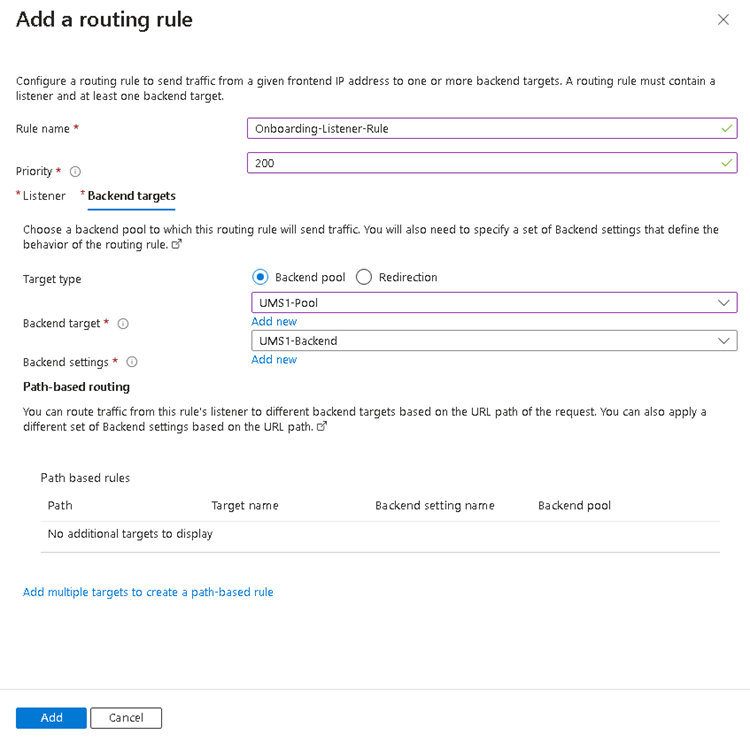

Konfigurieren Sie Backend-Ziele. Der bereits eingefügte Backend-Pool kann nun ausgewählt werden und die Backend-Einstellungen müssen hinzugefügt werden.

-

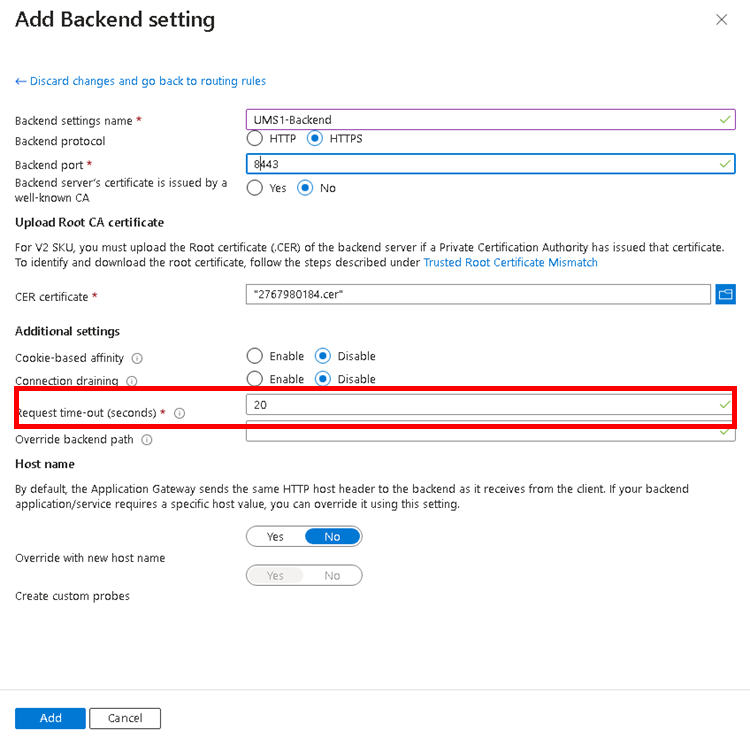

Unter Backend-Einstellungen hinzufügen das Backend-Protokoll auf HTTPS setzen und den UMS Web Port als Backend-Port hinzufügen.

-

Wählen Sie das UMS Web/Cloud-Gateway Root Zertifikat aus, das in UMS zur Integration von Reverse Proxy mit SSL-Offloading konfigurieren.

-

Setzen Sie den Wert für Request time-out (seconds) auf einen Wert von mindestens 130 Sekunden.

-

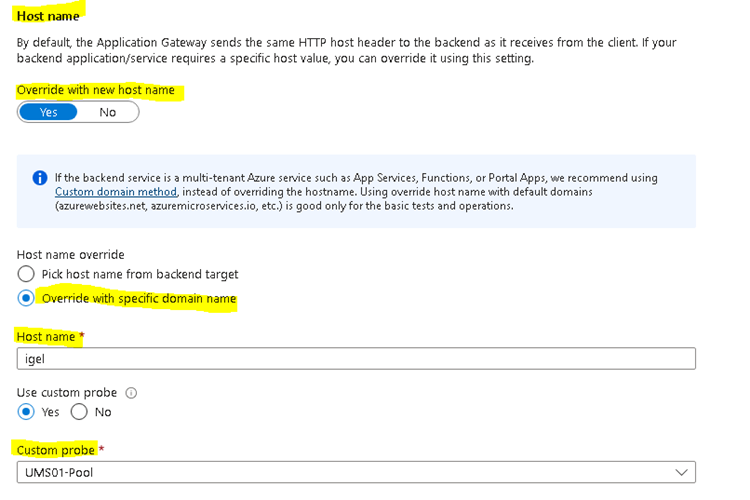

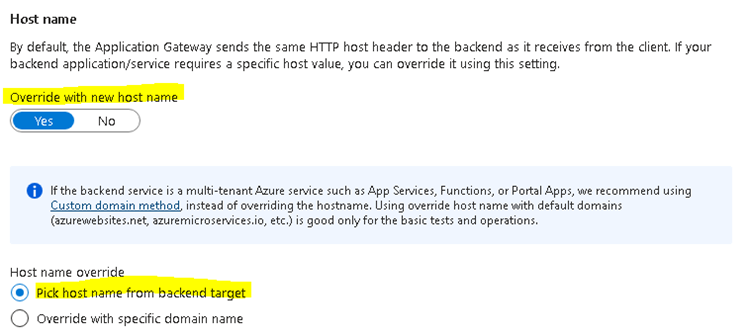

Überprüfen Sie, ob die Überschreibung mit neuem Hostnamen aktiviert ist und setzen Sie Hostnamenüberschreibung.

-

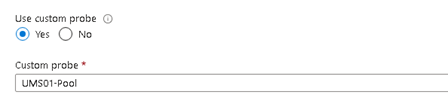

Setzen Sie eine Benutzerdefinierte Probe.

Benutzerdefinierte Sondeneinstellungen:

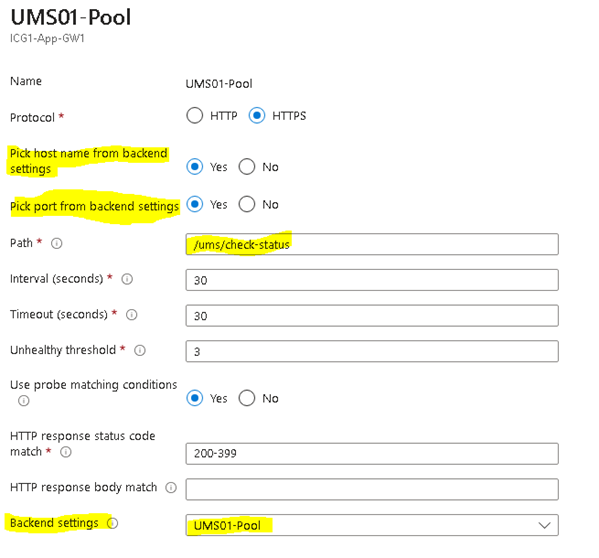

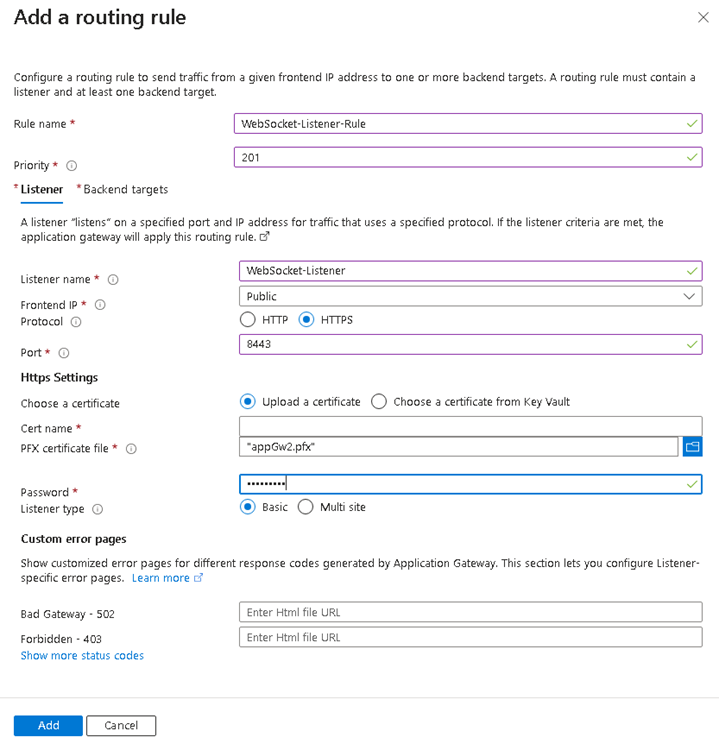

Hinzufügen einer Routing-Regel für die Websocket-Verbindung

-

Konfigurieren Sie einen Listener:

-

Setzen Sie das Protokoll auf HTTPS.

-

Stellen Sie die Öffentliche IP-Adresse ein.

-

Der empfohlene Port-Wert ist 8443.

-

-

Wählen Sie die

PFX-Datei, die in UMS konfigurieren, um Reverse Proxy mit SSL-Offloading zu integrieren, und geben Sie das entsprechende Passwort ein.

-

Geben Sie die gleichen Backend-Einstellungen wie bei der Onboarding-Verbindung an.

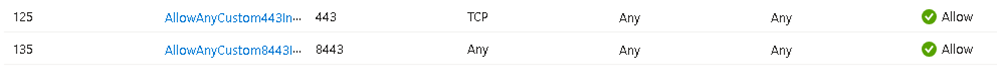

Gruppe Netzwerksicherheit prüfen

-

Öffnen Sie die für das Gateway-Netzwerk verwendete Netzwerksicherheitsgruppe und überprüfen Sie, ob die verwendeten Ports aufgelistet sind

-

Wenn sie nicht aufgelistet sind, fügen Sie sie hinzu.

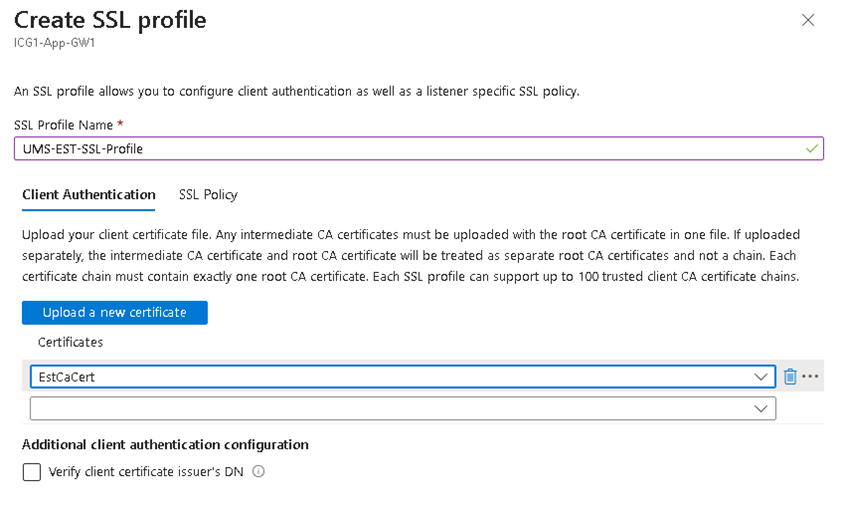

Gegenseitige Authentifizierung für WebSocket-Verbindung festlegen

Die gegenseitige Authentifizierung kann in Azure Application Gateway mit SSL-Profilen eingestellt werden:

-

Hinzufügen eines SSL-Profils unter SSL-Einstellungen.

-

Im Client Authentication Teil des Dialogs wird das EST CA Zertifikat benötigt, das aus dem UMS exportiert wurde.

-

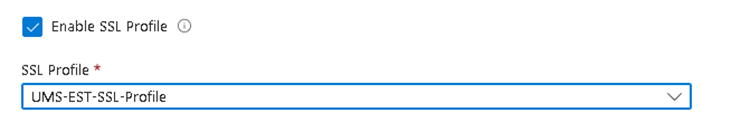

Hinzufügen des SSL Profils zum WebSocket Listener. Nicht zum Onboarding-Listener!

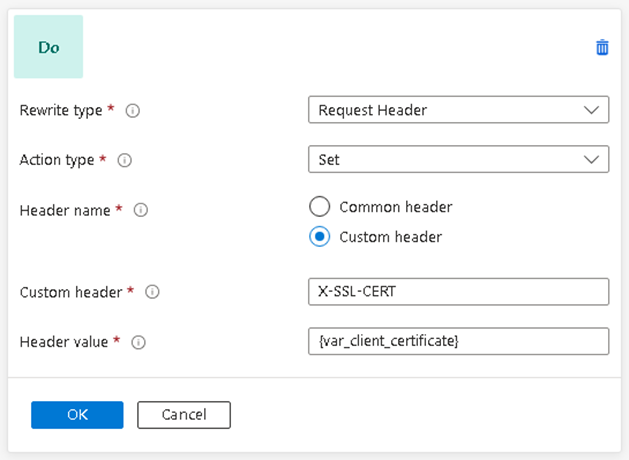

Ein Rewrite für die Weiterleitung von Client-Zertifikaten hinzufügen

Das Client-Zertifikat muss an den UMS weitergeleitet werden. Das Application Gateway kann so konfiguriert werden, dass es durch eine Rewrite-Definition weitergeleitet wird.

-

Erstellen Sie ein Rewrite-Set und weisen Sie es der entsprechenden Regel zu.

-

Fügen Sie die folgende Rewrite-Regel hinzu:

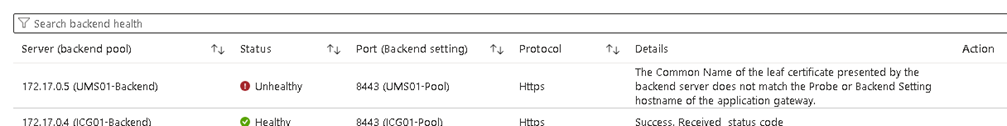

Fehlerbehebung Zertifikat-Fehler: Common Name stimmt nicht überein

Das UMS oder ICG Zertifikat muss den FQDN des Backend Servers als Common Name enthalten. Dieser Wert ist für die Azure Application Gateway-Verbindung mit dem Backend zwingend erforderlich. Ist das Zertifikat falsch, tritt folgender Fehler auf.

Wenn der Common Name nicht angepasst werden kann, ist es möglich, den Hostnamen des UMS / ICG in den Backend Einstellungen zu übernehmen. In diesem Fall muss eine benutzerdefinierte Sonde mit dem angegebenen Hostname-Wert definiert werden.