In diesem Artikel finden Sie eine Beispielkonfiguration von F5 BIG IP für SSL Offloading im IGEL Universal Management Suite (UMS).

Die allgemeine Kompatibilität wird mit den in diesem Artikel beschriebenen Konfigurationen getestet. Da es sich bei dem Reverse Proxy um eine externe Software handelt, können wir keine vollständige Unterstützung für jede Version bieten.

Anforderungen

Die Anforderungen für UMS und die Konfiguration von Zertifikaten für den Reverse-Proxy sind zusammengefasst in Konfigurieren der UMS zur Integration von Reverse Proxy mit SSL-Offloading.

Um Remote-Management-Funktionen über den F5 BIG IP Reverse Proxy zu nutzen, müssen Sie IGEL OS 12.3.2 oder höher und UMS 12.04.120 oder höher.

Der Grund hierfür ist, dass F5 BIG IP den im Zertifikat des Geräts verwendeten EC-Schlüssel nicht unterstützte, so dass dieser ab diesen Versionen auf RSA-Schlüssel umgestellt wurde. (Der Schlüsseltyp des Gerätezertifikats kann im IGEL Setup über den Registry-Schlüssel system.remotemanager.device_key_type geändert werden.)

Prozess-Übersicht

Die Konfigurationsaufgaben von F5 BIG IP sind:

-

UMS / ICG Konfiguration und Zertifikatexport wie beschrieben in Konfigurieren des UMS zur Integration von Reverse Proxy mit SSL-Offloading

-

UMS Zertifikatsverwaltung (Web UMS und EST CA)

-

UMS Backend-Knoten und Pool-Konfiguration

-

iRule Konfiguration für die Weiterleitung von Client-Zertifikaten

-

Konfiguration des SSL-Client-Profils

-

Konfiguration des SSL-Server-Profils

-

Virtuelle Server-Konfiguration

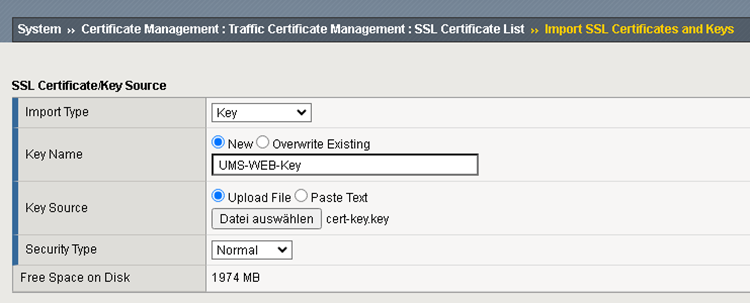

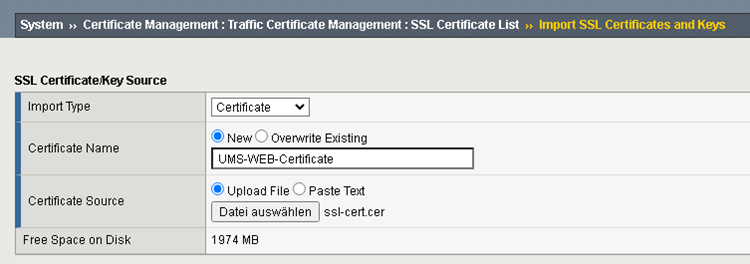

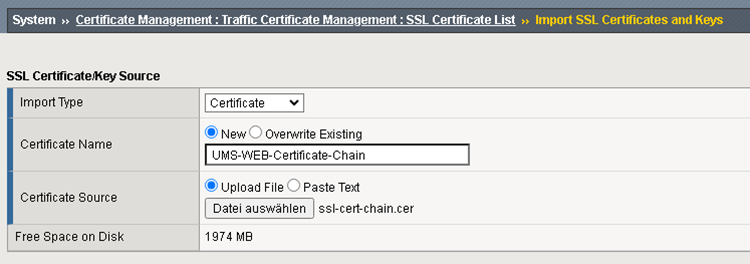

Verwaltung von Zertifikaten

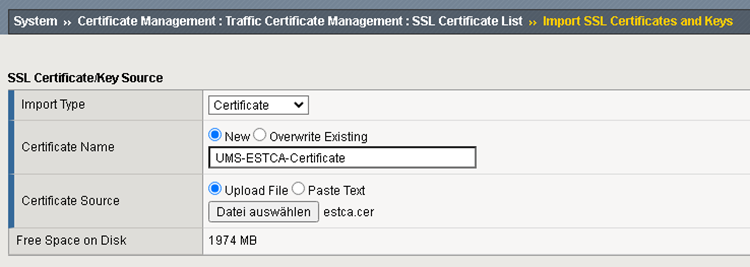

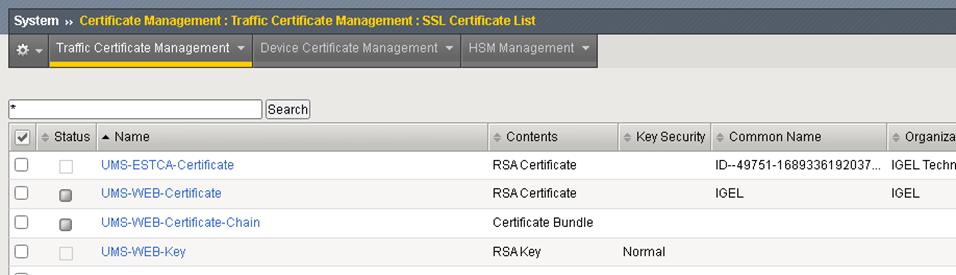

Die Zertifikate, die in Konfigurieren Sie UMS zur Integration von Reverse Proxy mit SSL-Offloading müssen in der F5 BIG IP-Anwendung hinzugefügt werden. BIG IP bietet ein gemeinsames Zertifikatsmanagement.

Zur Konfiguration der UMS Web Zertifikate / Schlüssel:

-

Add UMS Web Private Key.

-

Add UMS Web Zertifikat.

-

Hinzufügen UMS Web-Zertifikatskette.

-

Hinzufügen UMS EST CA-Zertifikat

-

Überprüfen Sie, dass Sie alle importierten Zertifikate haben.

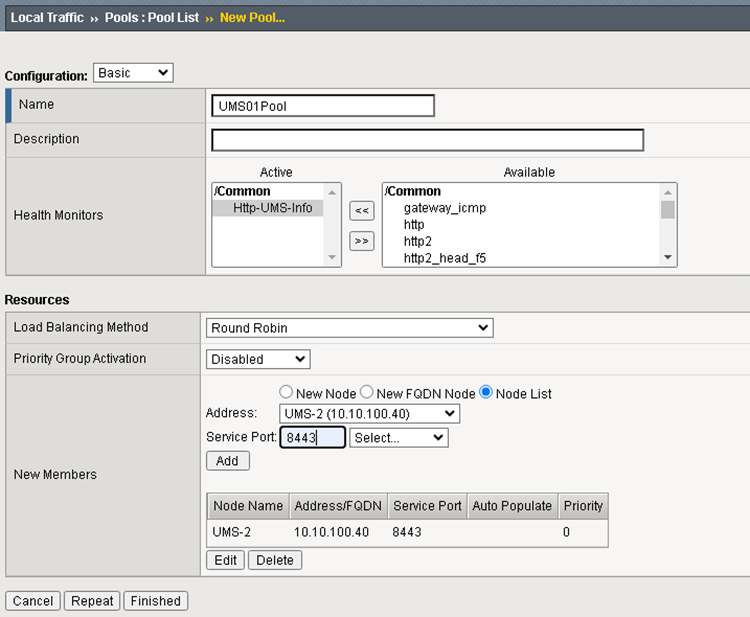

Konfiguration von Backend-Knoten und -Pools

Der UMS Server muss als Backend-Server konfiguriert werden.

-

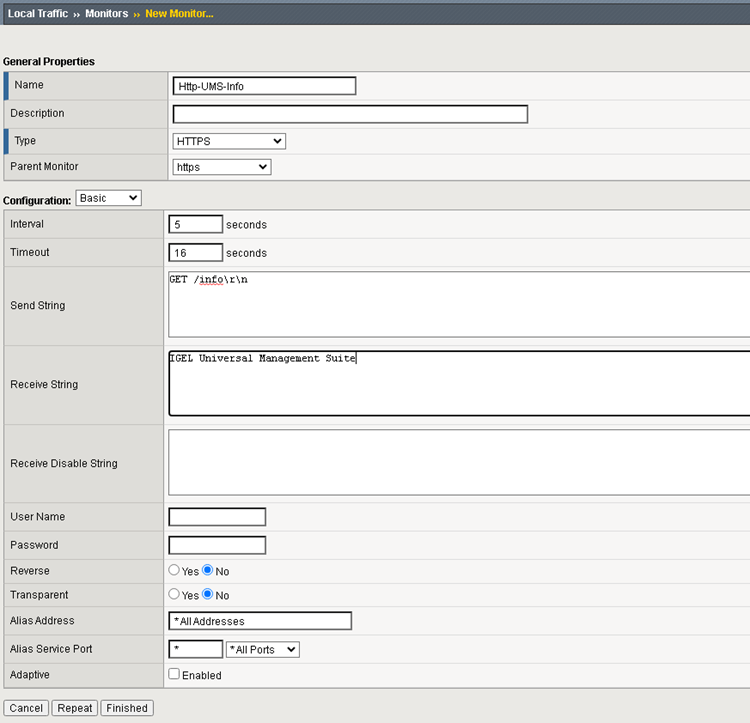

Fügen Sie einen Monitor hinzu und konfigurieren Sie ihn, um zu testen, ob die UMS info URL online ist.

Die folgenden Eigenschaften müssen gesetzt werden:Typ

HTTPS

String senden

GET /info

String empfangen

IGEL Universal Management Suite

-

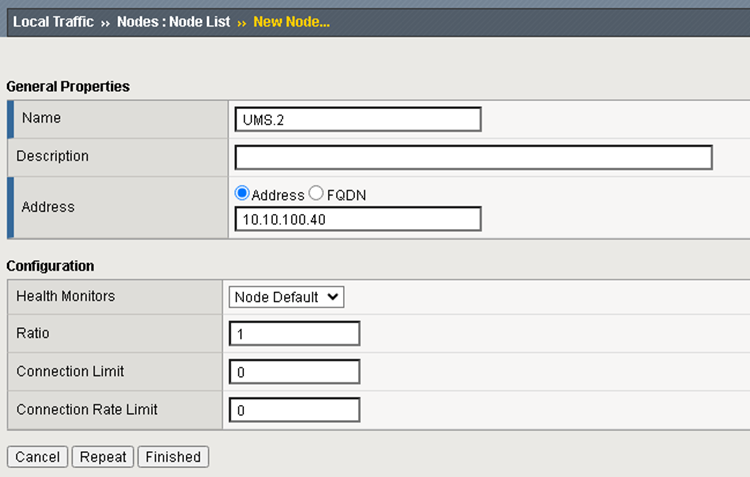

Erstellen Sie einen neuen Node und setzen Sie die Adresse des UMS Servers.

-

Add Pool. In der Pool-Konfiguration müssen mindestens der Monitor und der Node-Server konfiguriert sein. Es wird keine bestimmte Load Balancing Methode empfohlen.

IRULE-Konfiguration zur Weiterleitung des Client-Zertifikats im HTTP-Header

Irules ist die Script-Unterstützung von F5 BIG-IP.

Das Client Zertifikat kann aus dem HTTP_REQUEST gelesen werden. Die Variable [X509::whole [SSL::cert 0]] enthält es im PEM Format.

Die UMS erwartet das Zertifikat URL kodiert, also muss es kodiert werden: [URI::encode $ssl_cert]

Weiterleitungs-Header Beispiel:

when HTTP_REQUEST {

DEBUG 1 setzen

if { [SSL::cert count] > 0 } then {

set ssl_cert [X509::whole [SSL::cert 0]]

set encodedCert [URI::encode $ssl_cert]

HTTP::header insert "X-SSL-CERT" "$encodedCert"

if { $DEBUG } {

log local0. "Client Zertifikat: $ssl_cert"

log local0. "Client-Zertifikat akzeptiert: [X509::subject [SSL::cert 0]]"

log local0. "Client eingefügt"

log local0. [HTTP::Header-Namen]

}

} else {

log "Kein Client SSL Zertifikat!"

}

}

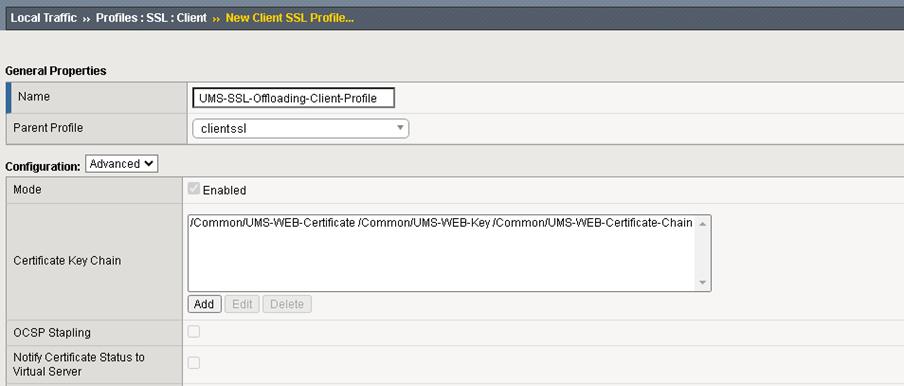

SSL-Clientprofil-Konfiguration

Das SSL-Client-Profil wird verwendet, um die SSL-Konfiguration für alle eingehenden Anfragen an die virtuellen Server festzulegen.

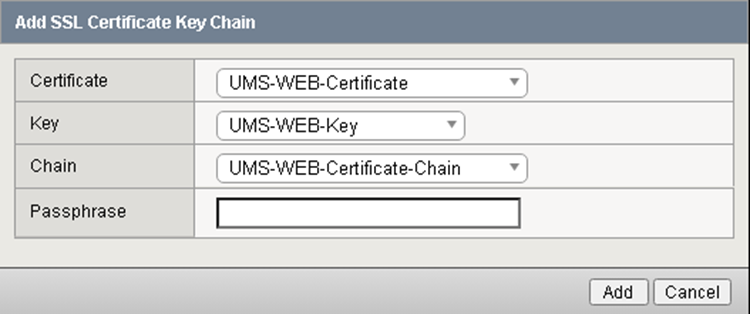

-

Fügen Sie ein neues SSL-Client-Profil hinzu und konfigurieren Sie es entsprechend der Abbildung unten.

-

Konfigurieren Sie die UMS WEB Zertifikate und Schlüssel.

-

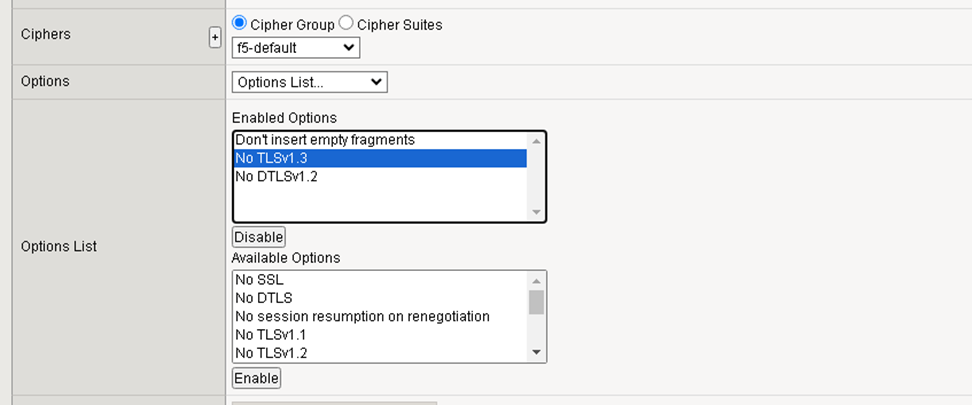

TLSv1.3 wird in der Verbindung vom Device zu UMS verwendet, daher müssen die Chiffren angepasst werden.

Chiffren

f5-default can be used as Cipher Group

Liste der Optionen

den Eintrag "Kein TLSv1.3" in der Liste "Aktivierte Optionen" deaktivieren

-

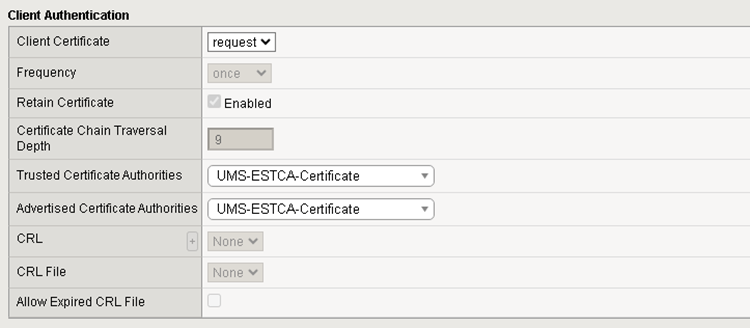

Die notwendigen Anpassungen für die Authentifizierung von Client Zertifikaten sind:

Client-Zertifikat

This value must be set to request

Vertrauenswürdige Zertifikate

Set to UMS-ESTCA-Zertifikat

Beworbene Zertifikate

Can be set to UMS-ESTCA-Zertifikat

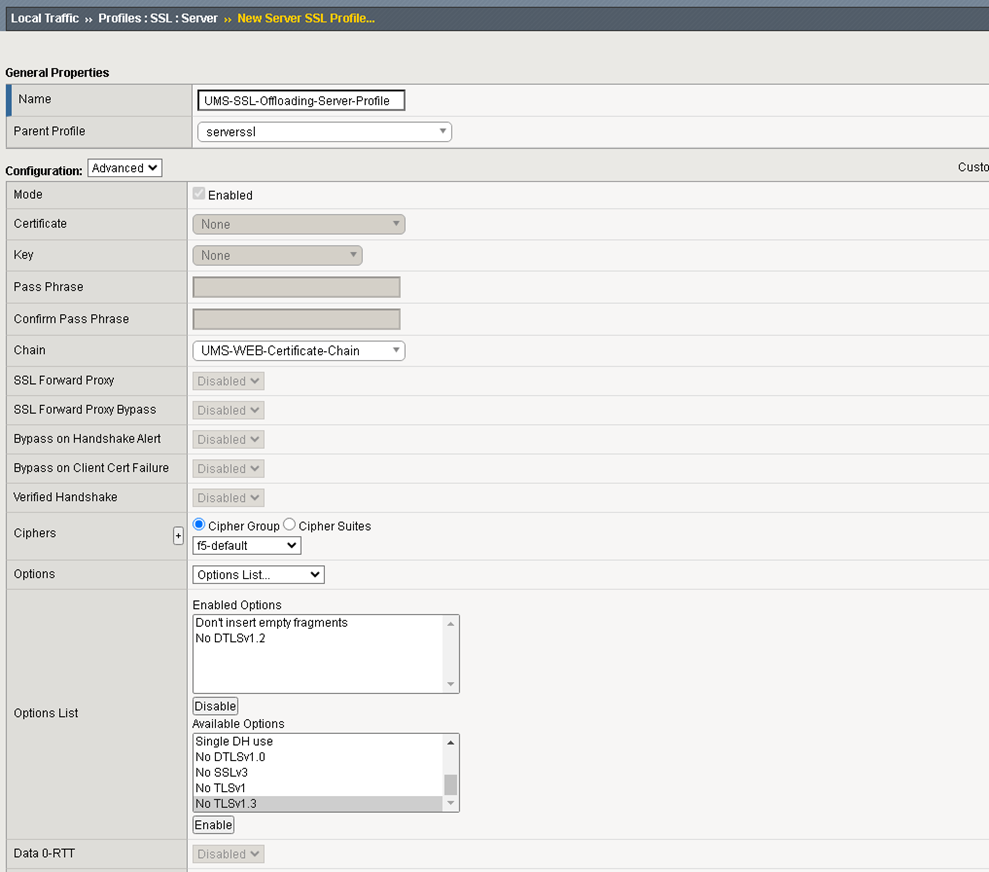

SSL-Serverprofil-Konfiguration

Das SSL-Serverprofil wird verwendet, um die SSL-Konfiguration für alle Anfragen an die Backend-Server (UMS) festzulegen.

-

Erstellen Sie ein neues SSL-Server-Profil.

-

Setzen Sie den Wert für die Kette auf UMS Web Zertifikat Chain.

-

Setzen Sie die TLSv 1.3-Konfiguration genauso wie für das SSL-Client-Profil oben.

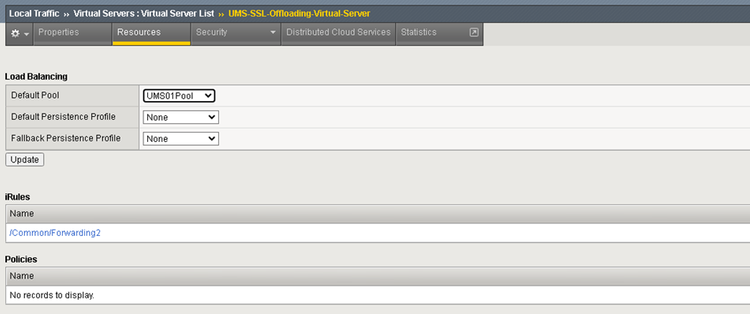

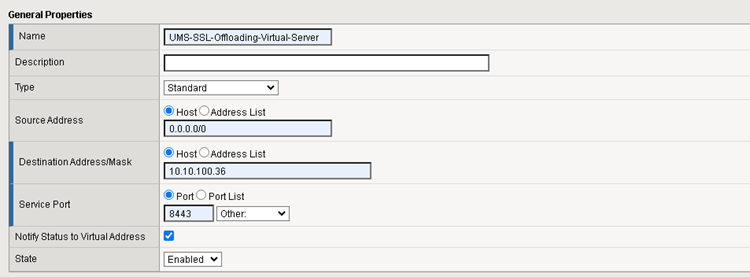

Konfiguration des virtuellen Servers

Der Virtual Server definiert den Listener in F5 BIG-IP.

-

Setzen Sie die folgenden Werte:

Typ

Standard

Quelle Adresse

Von welcher IP sind Anfragen erlaubt. Setzen Sie es auf *, wenn dies nicht ausgewertet werden soll

Zieladresse

Die Adresse, unter der dieser virtuelle Server erreichbar ist

Service-Anschluss

Wählen Sie den Anschluss UMS.

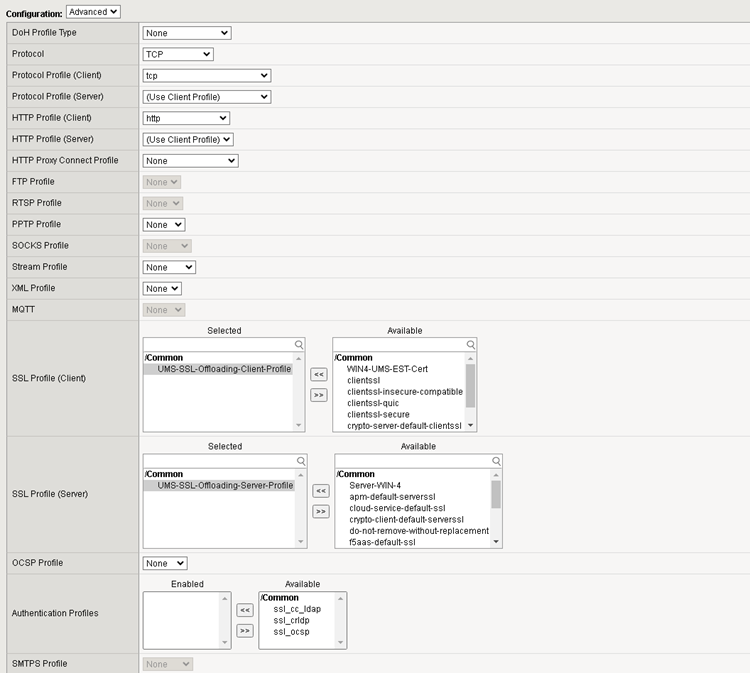

Protokoll

TCP

HTTP-Profil

http, erforderlich zur Auswertung des HTTP-Headers

SSL-Profil (Client)

Fügen Sie das zuvor erstellte Client-SSL-Profil hinzu

SSL-Profil (Server)

Fügen Sie das zuvor erstellte Server-SSL-Profil hinzu

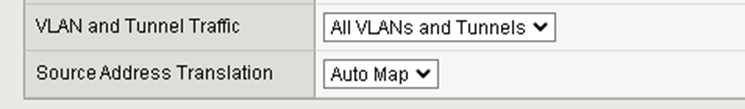

Quelle Adresse Translation

Auf Auto Map einstellen

-

Fügen Sie dem Virtual Server den Pool und die iRule hinzu.