Dieser Artikel beschreibt eine mögliche Konfiguration von IGEL Universal Management Suite (UMS) und Citrix Netscaler für SSL-Offloading.

Die allgemeine Kompatibilität wird mit den in diesem Artikel beschriebenen Konfigurationen getestet. Da es sich bei dem Reverse Proxy um eine externe Software handelt, können wir keine vollständige Unterstützung für jede Version bieten.

Anforderungen

Anforderungen für UMS und die Konfiguration von Zertifikaten für Reverse Proxy sind zusammengefasst in Konfigurieren Sie UMS zur Integration von Reverse Proxy mit SSL-Offloading.

Prozess-Übersicht

Die Konfigurationsaufgaben des Reverse Proxy sind:

-

UMS / ICG Konfiguration und Zertifikatexport wie beschrieben in Konfigurieren Sie UMS zur Integration von Reverse Proxy mit SSL-Offloading.

-

UMS Server-Backend-Konfiguration

-

Virtuelle Server-Konfiguration

-

SSL-Richtlinienkonfiguration für die Weiterleitung von Client-Zertifikaten

UMS Server-Backend-Konfiguration (SSL)

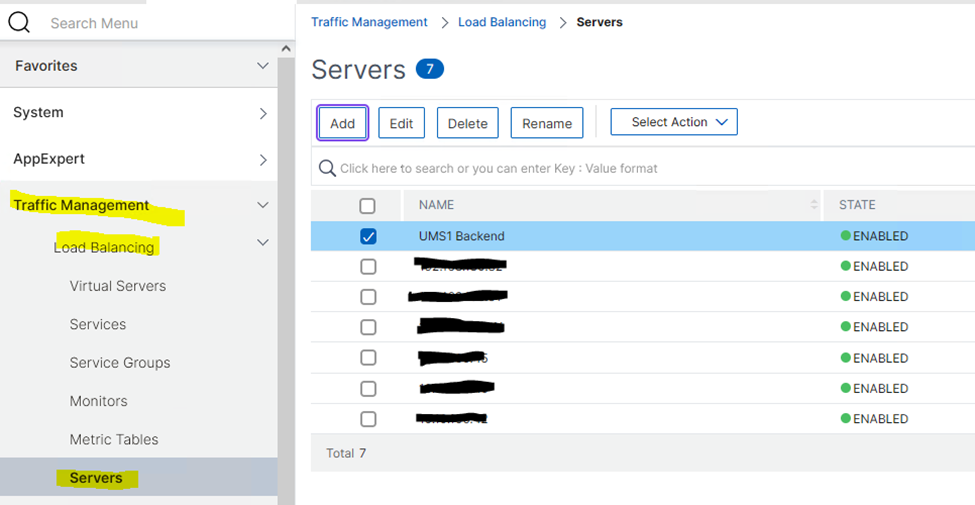

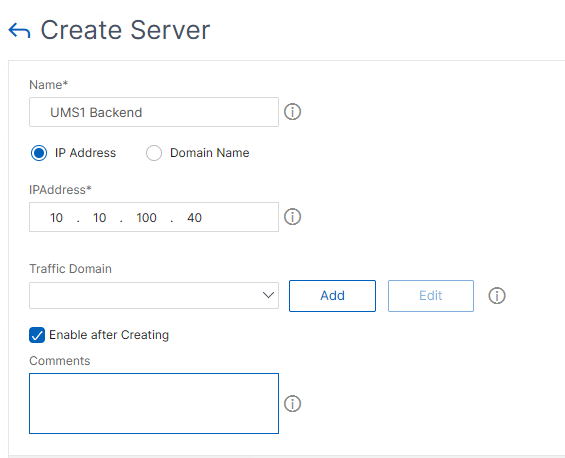

Server erstellen

-

Hinzufügen einer Serverkonfiguration unter Verkehrsmanagement > Lastverteilung > Server.

Lastausgleichsdienst hinzufügen und überwachen

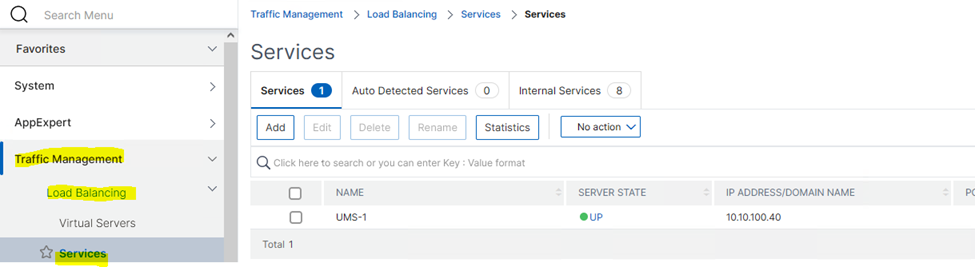

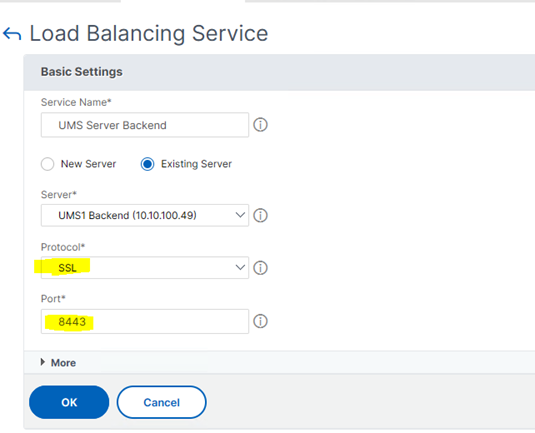

Das UMS Server-Backend muss als Service unter Traffic Management > Load Balancing > Services konfiguriert werden.

-

Klicken Sie auf Hinzufügen.

-

Stellen Sie Folgendes ein:

-

Wählen Sie die zuvor erstellte Server-Definition aus.

-

Setzen Sie Protokoll auf SSL.

-

Setzen Sie Port auf UMS Web Port (8443).

-

-

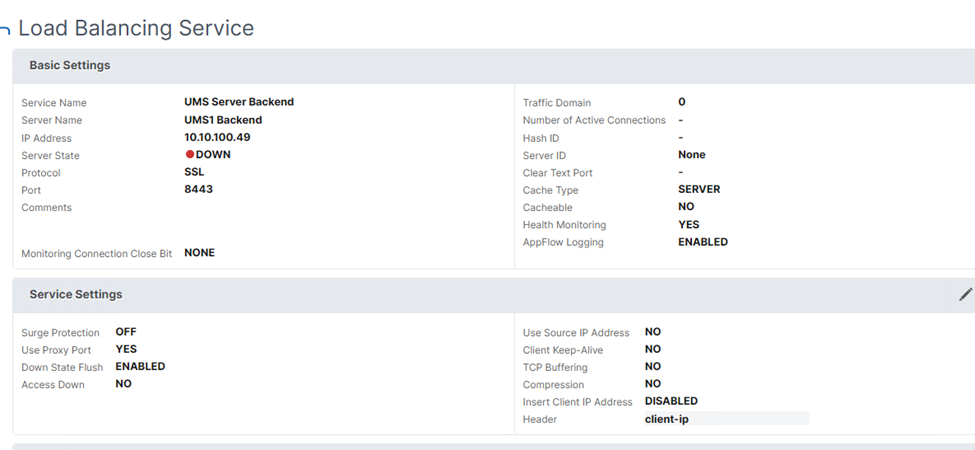

Klicken Sie auf OK und überprüfen Sie die Einstellungen im Dialog Load Balancing Service Details.

-

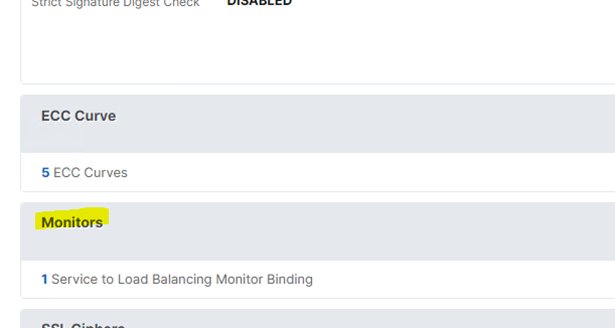

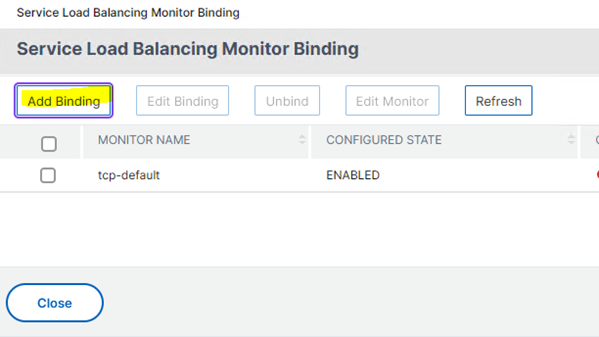

In der Load Balancing Service Konfiguration fügen Sie einen Monitor für den UMS Service hinzu.

-

Klicken Sie Bindung hinzufügen.

-

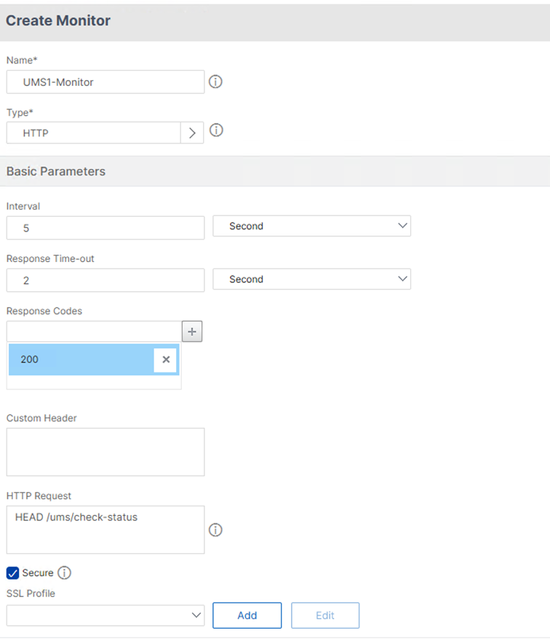

Setzen Sie die folgenden Monitoreinstellungen:

-

Typ auf HTTP.

-

Response Code auf 200.

-

HTTP Request:

HEAD /ums/check-status. -

Aktivieren Sie Secure.

-

-

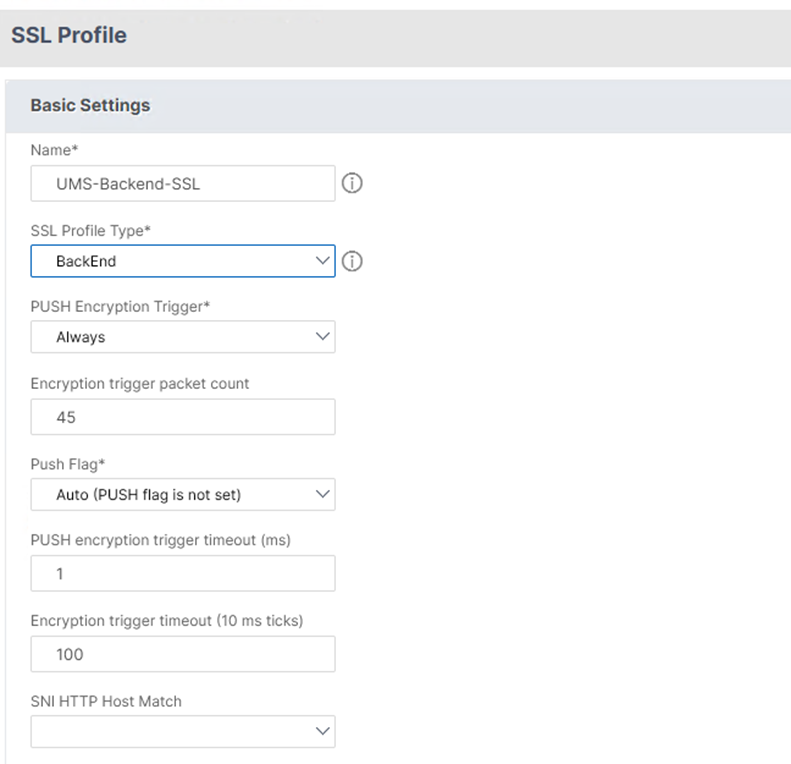

Unter SSL Profil klicken Sie auf Hinzufügen.

Der SSL Profil Konfigurationsdialog öffnet sich.

-

Setzen Sie SSL-Profiltyp auf BackEnd.

Wenn die Backend-Konfiguration erfolgreich war, wird der Serverstatus im Dialog Load Balancing Service Details als "up" aufgeführt.

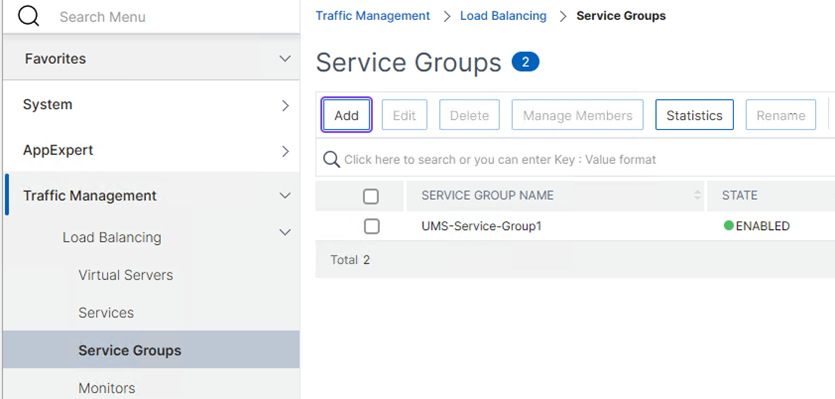

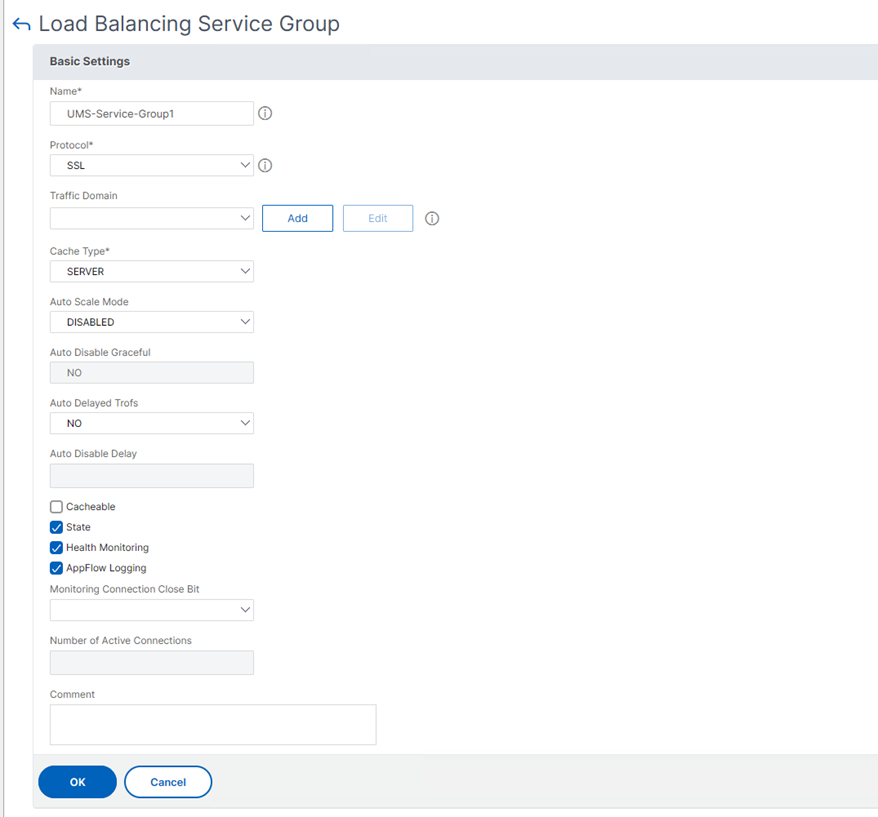

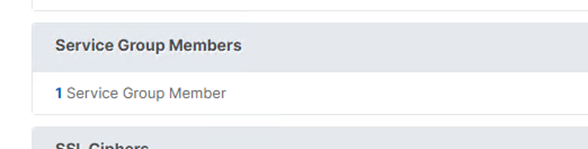

Hinzufügen einer Dienstgruppe

Der Backend-Server kann zu Servicegruppen gruppiert werden.

-

Gehen Sie zu Verkehrsmanagement > Lastverteilung > Dienstgruppen.

-

Klicken Sie auf Hinzufügen.

-

Setzen Sie das Protokoll auf SSL und klicken Sie auf OK.

-

Der Backend-Server muss zu Servicegruppenmitglieder hinzugefügt werden.

-

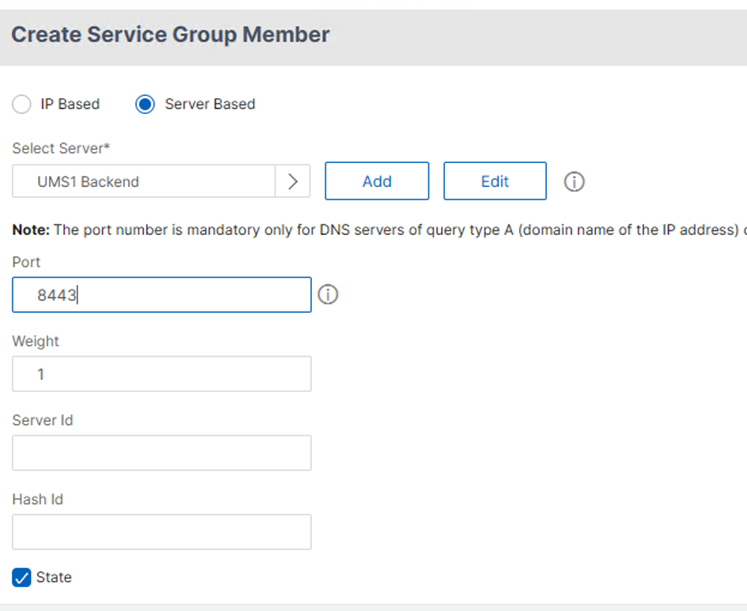

Im Dialogfeld "Servicegruppenmitglied erstellen" stellen Sie Folgendes ein:

-

Wählen Sie das Optionsfeld Serverbasiert.

-

Unter Server auswählen wählen Sie die erstellte Dienstdefinition (UMS-Server) aus.

-

Fügen Sie unter Port 8443 hinzu.

-

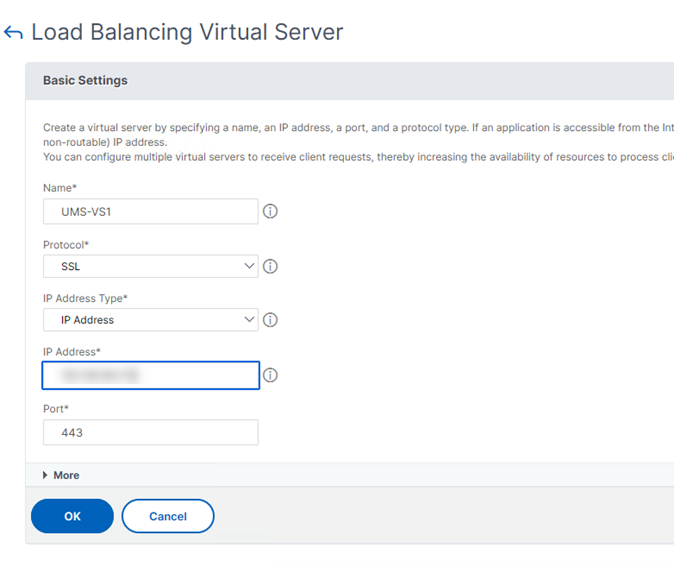

Konfiguration des virtuellen Servers

Der Netscaler Listener wird als Virtual Server bezeichnet und kann unter Traffic Management > Load Balancing > Virtual Servers konfiguriert werden.

-

Einen Virtuellen Server hinzufügen.

-

Einstellen:

-

Protokoll auf SSL

-

IP-Adresse

-

Port auf 443

-

-

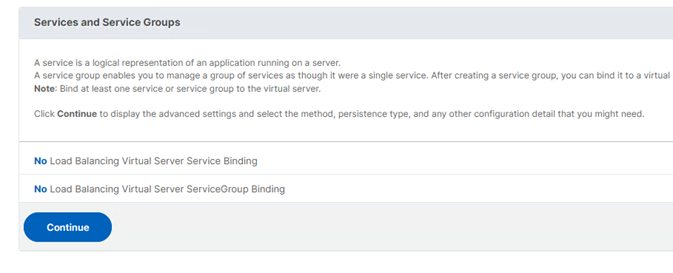

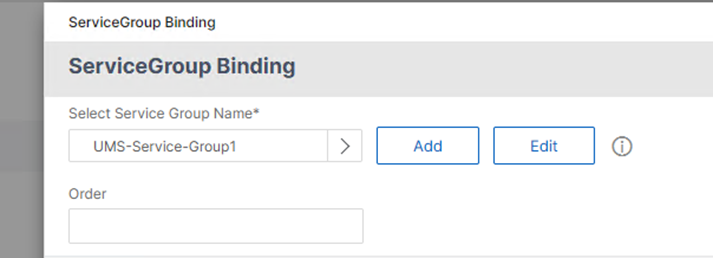

Unter Dienste und Servicegruppen fügen Sie die zuvor erstellte Servicegruppe hinzu.

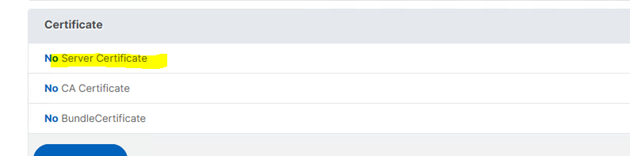

Zertifikate hinzufügen

-

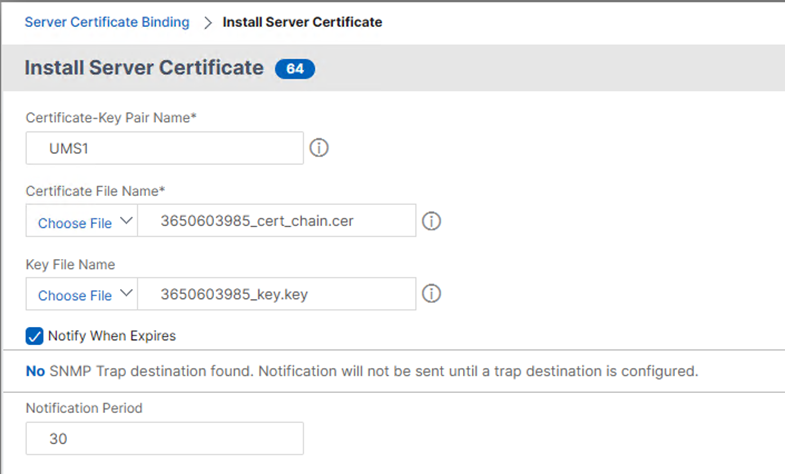

Unter Zertifikat fügen Sie ein Server Zertifikat hinzu. Wie Sie die Zertifikatskette und den Schlüssel erhalten, erfahren Sie unter Konfigurieren Sie den UMS, um den Reverse-Proxy mit SSL-Offloading zu integrieren.

Das SSL Offloading benötigt die UMS Web / ICG Server Zertifikate / Schlüssel für die SSL Terminierung.

-

Wählen Sie zunächst die Web/ICG Zertifikatsketten-Datei aus und fügen Sie die Web/ICG Schlüsseldatei hinzu.

-

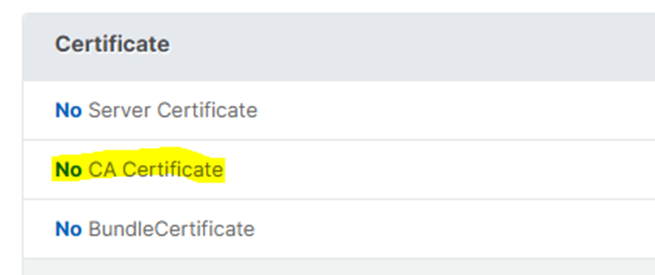

Fügen Sie die Client Zertifikatskette hinzu.

-

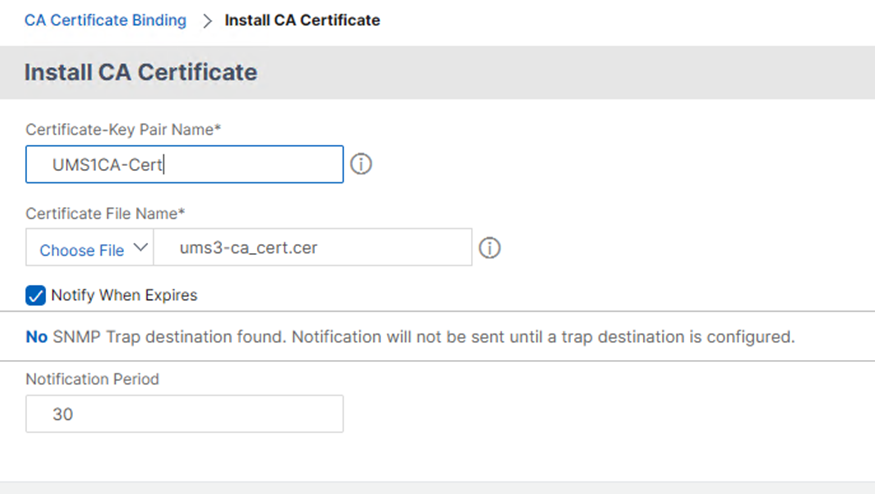

Das exportierte EST CA Client Zertifikat muss als CA Zertifikat hinzugefügt werden.

-

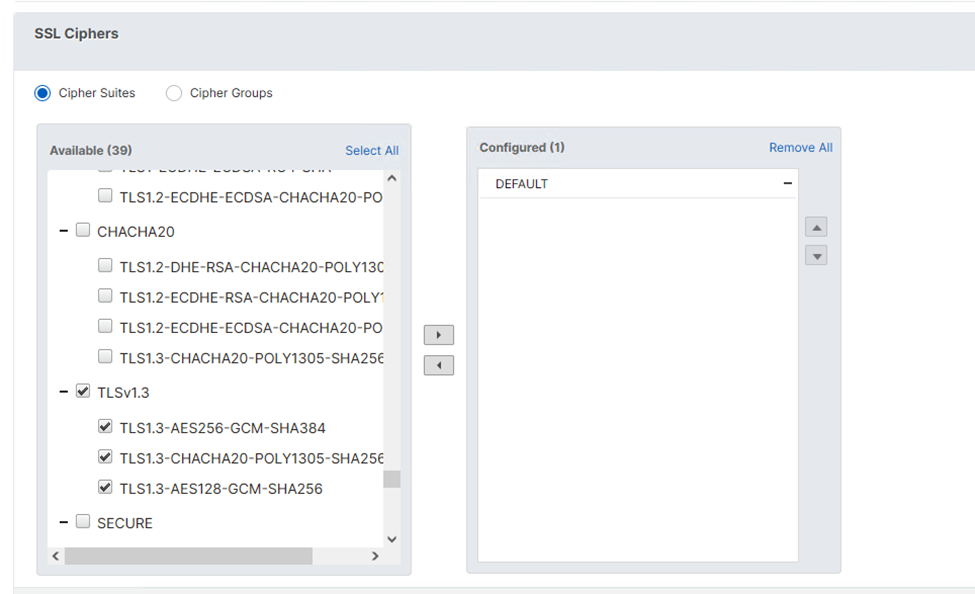

Unter SSL Ciphers fügen Sie TLSv1.3 hinzu

Die Geräteverbindung erfordert TLSv1.3.

-

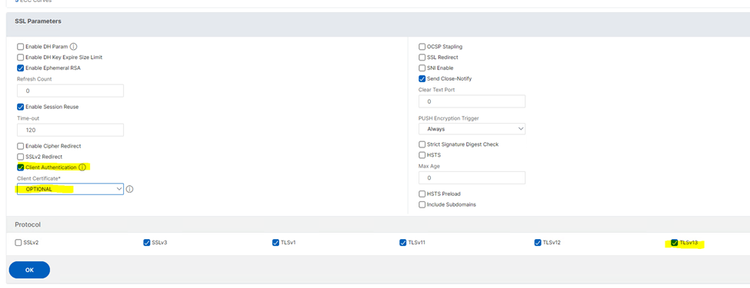

Unter SSL Parameter stellen Sie Folgendes ein:

-

Aktivieren Sie Client-Authentifizierung

-

Setzen Sie Client-Zertifikat auf Optional

-

Aktivieren Sie TLSv13 unter Protokoll

-

Konfigurieren Sie die SSL-Richtlinie für die Weiterleitung von Client-Zertifikaten

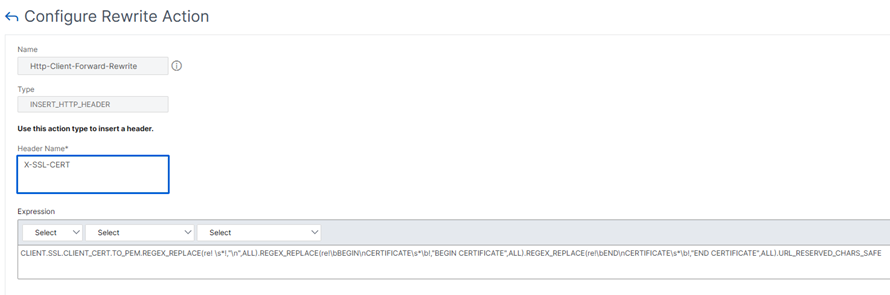

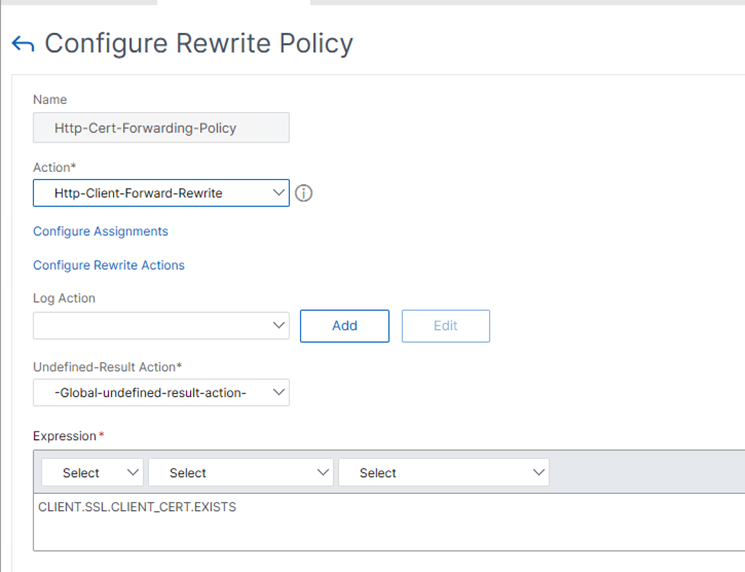

Hinzufügen einer Rewrite-Aktion und Richtlinie unter AppExpert > Rewrite:

-

Hinzufügen einer Rewrite-Aktion.

-

Setzen Sie die folgenden Parameter:

-

Type auf INSERT_HTTP_HEADER

-

Header Name entsprechend der UMS

-

Der Ausdruck für die Aktion wird verwendet, um den korrekten Wert für das Client Zertifikat zu setzen. Das weitergeleitete Zertifikat muss URL-kodiert sein und korrekte Zeilenumbruchinformationen enthalten:

CLIENT.SSL.CLIENT_CERT.TO_PEM.REGEX_REPLACE(re! \s*!,"\n",ALL).REGEX_REPLACE(re!\bBEGIN\nCERTIFICATE\s*\b!,"BEGIN CERTIFICATE",ALL).REGEX_REPLACE(re!\bEND\nCERTIFICATE\s*\b!,"END CERTIFICATE",ALL).URL_RESERVED_CHARS_SAFE

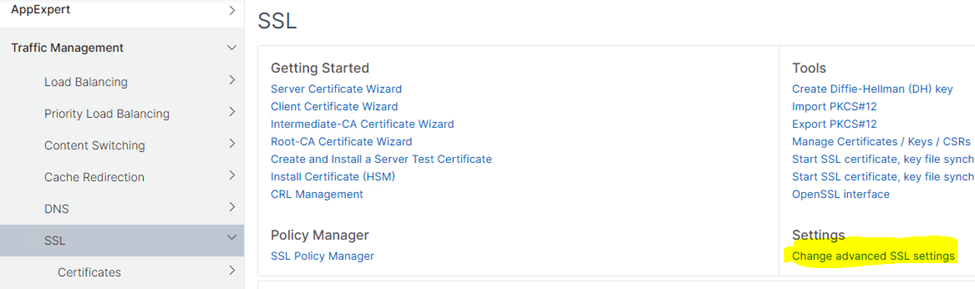

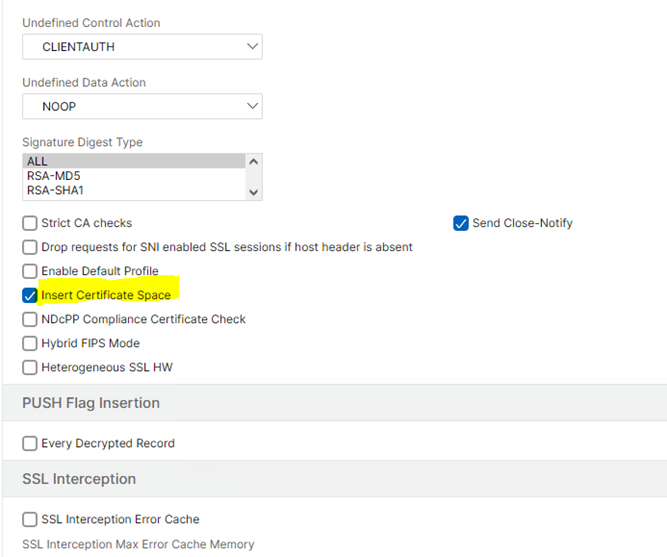

Dieser Ausdruck ist ein Beispiel und setzt voraus, dass der Insert Zertifikat Space Parameter in Traffic Management > SSL Settings > Change advanced SSL settings aktiviert ist.

-

-

Hinzufügen einer Rewrite Policy.

-

Wählen Sie unter Aktion die zuvor konfigurierte Aktion aus, um sie an die Richtlinie zu binden.

-

Setzen Sie den Ausdruck auf:

CLIENT.SSL.CLIENT_CERT.EXISTS

Der Richtlinienausdruck prüft, ob das Client Zertifikat verfügbar ist. -

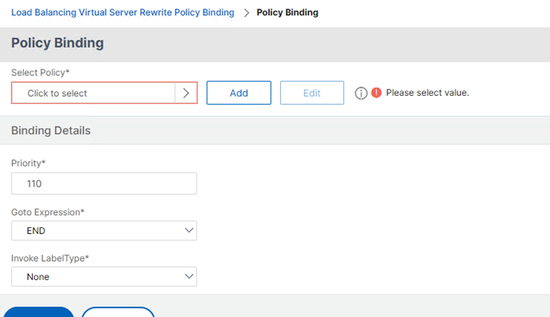

Fügen Sie die Rewrite Policy dem Load Balancing Virtual Server unter Policy Binding.

-

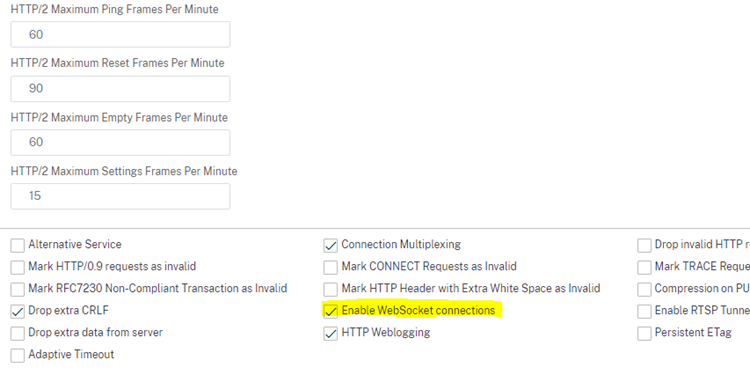

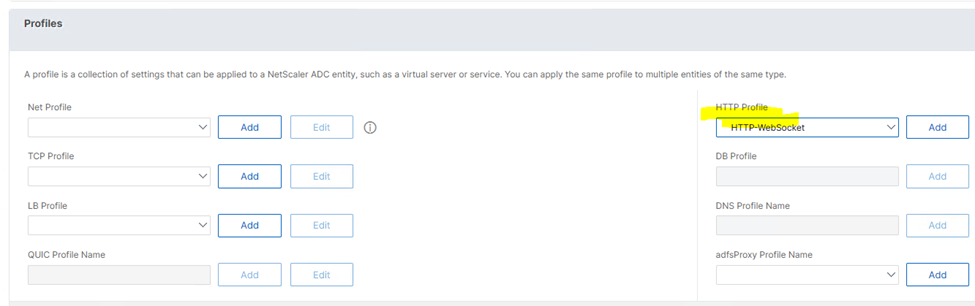

Unter Profile wählen Sie unter HTTP-Profil den Eintrag HTTP-WebSocket und klicken auf Hinzufügen.

-

Aktivieren Sie WebSocket-Verbindungen aktivieren.