Mit der Einführung der IGEL Universal Management Suite (UMS) 12 wurde das Unified Protocol eingeführt, das für die gesamte Kommunikation zwischen der UMS und IGEL OS 12 Geräten verwendet wird, siehe Überblick über die IGEL UMS. Das Unified Protocol ist ein sicheres Protokoll, das TCP 8443 verwendet, siehe IGEL UMS Kommunikationsports. Abhängig von der Struktur Ihrer UMS-Umgebung, den Sicherheitsrichtlinien Ihres Unternehmens usw. kann dies jedoch nicht ausreichen, sodass der Einsatz des IGEL Cloud Gateway (ICG) oder eines Reverse Proxy erforderlich sein kann. Im folgenden Artikel finden Sie die Vor- und Nachteile der einzelnen Lösungen.

Im Allgemeinen benötigen UMS/ICG lediglich Routing für den konfigurierten Webport zwischen Gerät und UMS/ICG. Wenn eine Netzwerkkomponente SSL terminiert, muss das Client-Zertifikat in einem HTTP-Header weitergeleitet werden.

Die Beispielkonfigurationen in den Abbildungen dienen nur der allgemeinen Veranschaulichung. Jede Netzwerkkonfiguration unterscheidet sich je nach Setup, z.B. ob sich die UMS in einer DMZ befindet oder nicht.

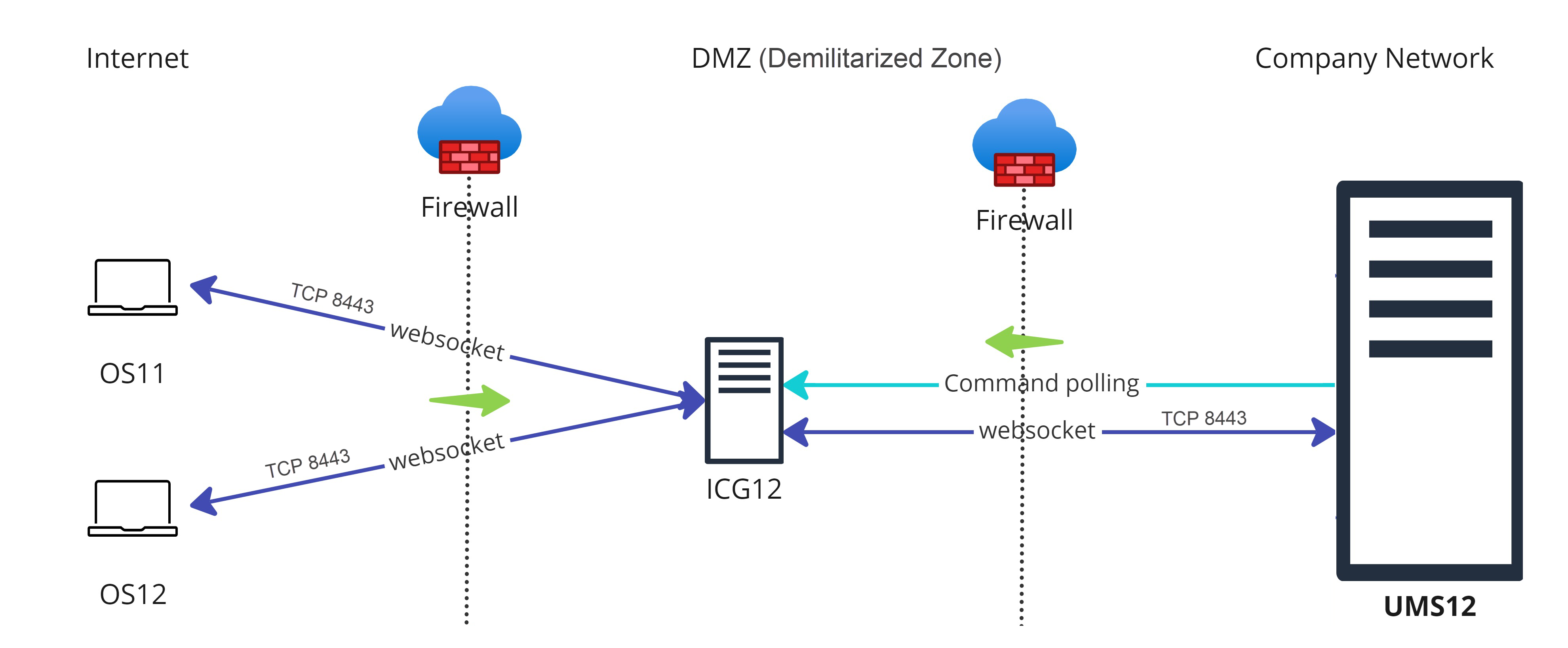

Option 1: ICG 12

Beim Einsatz des ICG verbinden sich die Endgeräte mit dem ICG, und auch die UMS stellt eine Verbindung zum ICG her, siehe Geräte und UMS Server kontaktieren sich über ICG. Die WebSocket-Kommunikation zwischen ICG und UMS sowie zwischen ICG und Gerät wird erst nach gegenseitiger Authentifizierung aufgebaut, und die Kommunikation ist mit TLS verschlüsselt. Alle Daten werden über diesen WebSocket geleitet.

Legende zur Abbildung:

Vorteile

-

Geeignet für gemischte Umgebungen, in denen sowohl IGEL OS 12 als auch IGEL OS 11 Geräte verwaltet werden

-

Keine eingehende Verbindung vom Gerät zur UMS

-

Nur das ICG ist dem Internet ausgesetzt. Im Falle einer Kompromittierung wird die UMS nicht gleichzeitig kompromittiert

-

Einfach und schlank, wodurch die Angriffsfläche minimiert wird

Nachteile

-

Die Funktion UMS als Update Proxy kann derzeit nicht verwendet werden, d.h., IGEL OS Geräte können Apps nur aus dem App Portal herunterladen, nicht vom UMS Server. Siehe Globale Einstellungen für die Aktualisierung von IGEL OS Apps konfigurieren.

-

Höhere Latenz und längere Ausführungszeiten von Befehlen im Vergleich zum Reverse Proxy. Für große Unternehmensumgebungen kann der Einsatz eines Reverse Proxy in Betracht gezogen werden

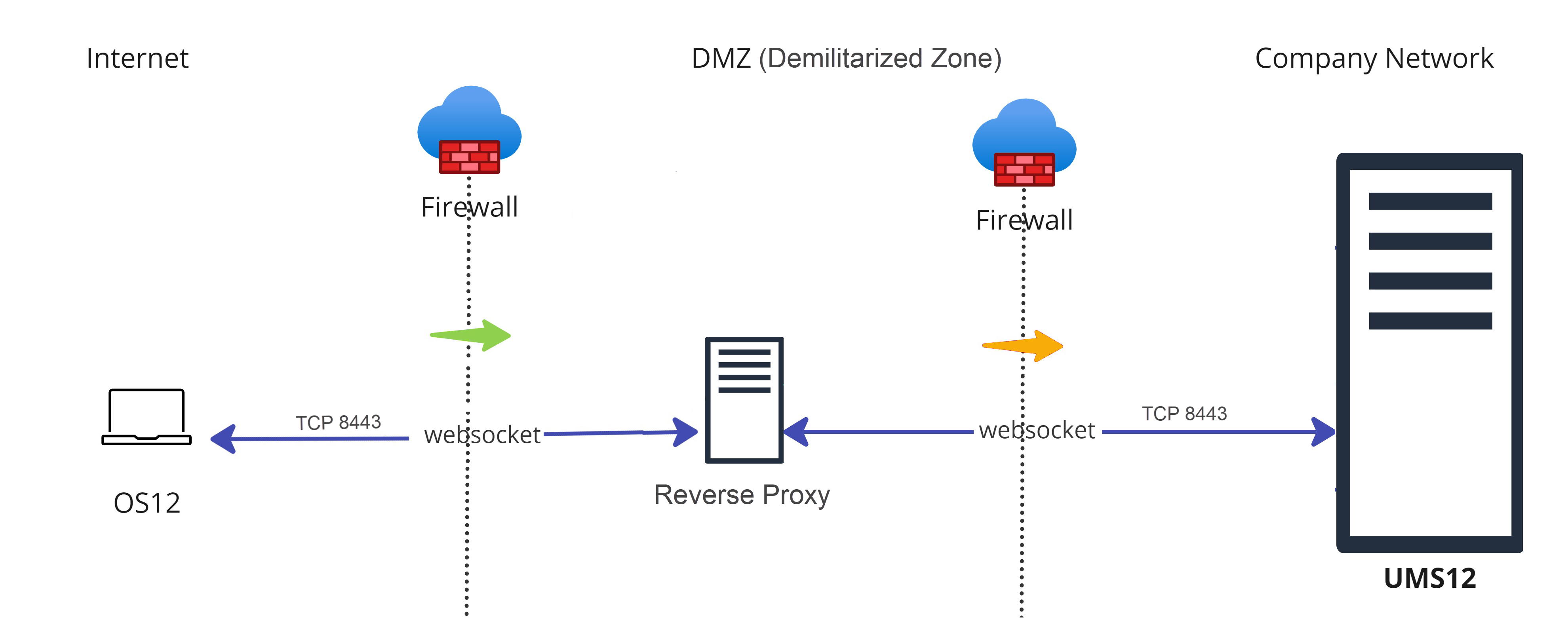

Option 2: Reverse Proxy

Eine weitere Möglichkeit, den Datenverkehr über Port 8443 zu leiten, ist die Verwendung eines Reverse Proxy. Der Reverse Proxy leitet die Anfragen der Geräte an die UMS weiter.

Legende zur Abbildung:

Technische Details

-

Ein Reverse Proxy mit SSL-Offloading ist ab UMS 12.02 möglich. Siehe NGINX - Beispielkonfiguration für Reverse Proxy in IGEL OS mit SSL Offloading.

-

Der FQDN und der Port des Reverse Proxy müssen als Cluster-Adresse angegeben werden, siehe Server-Netzwerkeinstellungen in der IGEL UMS.

Ein Reverse Proxy / Load Balancer kann auch verwendet werden, um den Datenverkehr von Geräten innerhalb des Unternehmensnetzwerks zu verteilen. Weitere Informationen zur Integration von Netzwerkkomponenten finden Sie unter IGEL Universal Management Suite Netzwerkkonfiguration.

-

Es wird empfohlen, TLS 1.3 für die Reverse-Proxy-Konfiguration zu verwenden

Vorteile

-

Lastverteilung

-

Die Funktion UMS als Update Proxy kann verwendet werden, d. h., IGEL OS Geräte können Apps vom UMS Server herunterladen. Siehe Globale Einstellungen für die Aktualisierung von IGEL OS Apps konfigurieren.

-

Fügt eine zusätzliche Sicherheitsebene hinzu (abhängig von der Konfiguration).

Nachteile

-

Kann nur verwendet werden, wenn ausschließlich IGEL OS 12 Geräte verwaltet werden.

-

Eine korrekte Konfiguration und Wartung des Reverse Proxy ist erforderlich. Aus Sicherheitsgründen sollten Sie den Zugriff auf nicht benötigte Komponenten einschränken. Beachten Sie jedoch, dass folgende Pfade aktiviert sein müssen:

-

Für IGEL OS 12 Geräte-Onboarding und Kommunikation: TCP 8443

/device-connector/* -

Für IGEL OS 12 und UMS als Update Proxy: TCP 8443

/ums-appproxy/* -

Für die UMS Web App: TCP 8443

/wums-app/*and/webapp/*

-

-

Wenn Geräte außerhalb des Unternehmensnetzwerks angebunden werden, besteht eine eingehende Verbindung vom Gerät zur UMS. Im Vergleich dazu gibt es beim ICG keine eingehende Verbindung von Geräten zur UMS.

-

Wenn der Reverse Proxy kompromittiert wird, kann dies Zugriff auf die UMS ermöglichen. Im Vergleich dazu wird die UMS bei einer Kompromittierung des ICG nicht gleichzeitig kompromittiert.

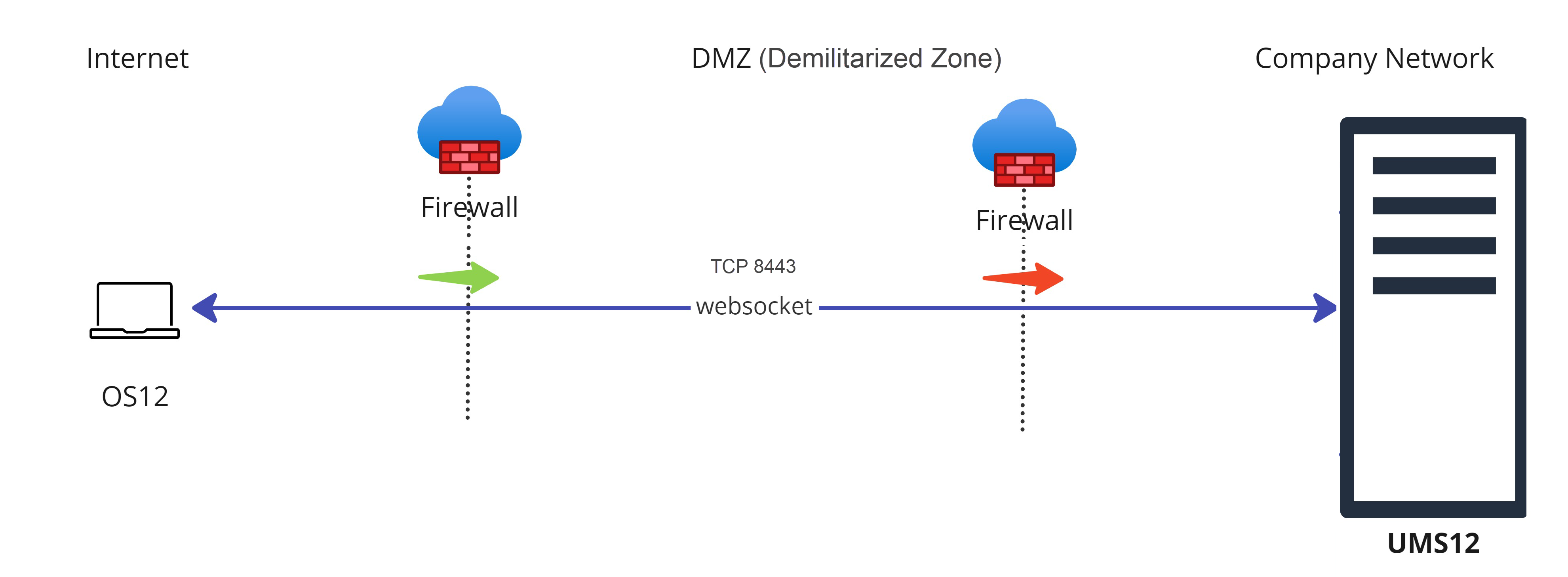

Option 3: Direkte Verbindung der Geräte zur UMS über das Unified Protocol (kein ICG, kein Reverse Proxy)

In diesem Fall kommunizieren IGEL OS 12 Geräte direkt mit der UMS, siehe Geräte kontaktieren die IGEL UMS.

Legende zur Abbildung:

Vorteile

-

Port 8443 (kann unter UMS Administrator > Einstellungen > Web-Serverport geändert werden) muss in der Firewall geöffnet werden, weitere Konfiguration ist nicht erforderlich

-

Geeignet für die Kommunikation mit Geräten innerhalb des Unternehmensnetzwerks

Nachteile

-

Eingehende Verbindung vom Gerät zur UMS

-

Für die Kommunikation mit Geräten außerhalb des Unternehmensnetzwerks wird empfohlen, den Einsatz eines Reverse Proxy oder des ICG in Betracht zu ziehen

Der IGEL Onboarding Service (OBS) ist kein Ersatz für ein ICG oder einen Reverse Proxy und dient ausschließlich zur Authentifizierung und Registrierung von Endgeräten bei der richtigen UMS während des Onboardings. Weitere Informationen finden Sie unter Den IGEL Onboarding Service (OBS) einrichten und Onboarding von IGEL OS 12 Geräten.