Einzelanmeldung oder Single Sign-On (SSO) ist ein Authentifizierungsverfahren, das über einen cloudbasierten Identitätsanbieter (IdP) verwendet werden kann, um auf das lokale Gerät und Anwendungen zuzugreifen. Dieser Artikel beschreibt die Optionen zur Konfiguration von SSO in IGEL OS.

Eine detaillierte Beschreibung des gesamten SSO-Konfigurationsprozesses finden Sie unter So konfigurieren Sie Single Sign-On (SSO) in IGEL OS 12.

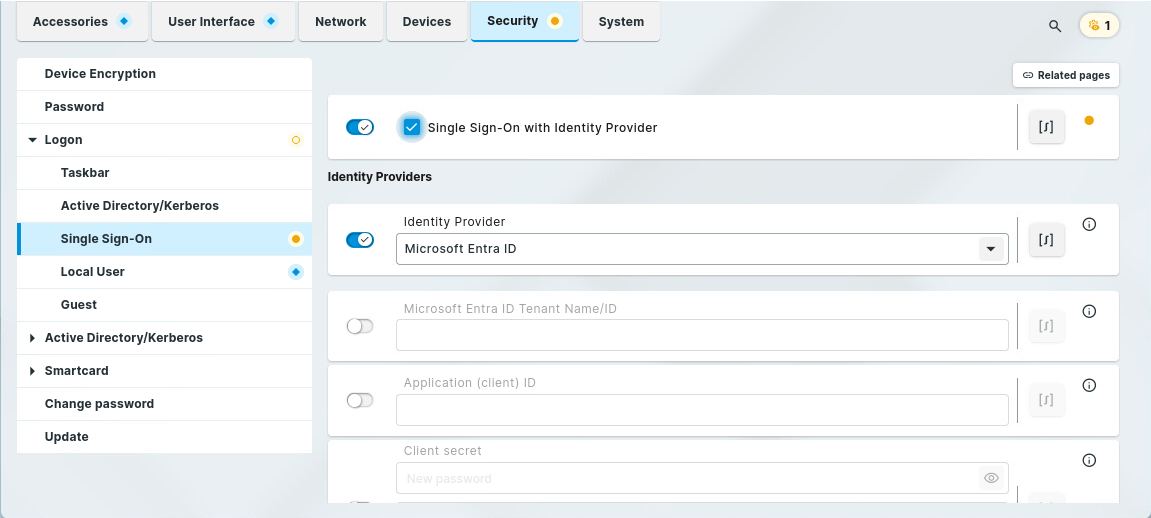

Menüpfad: Sicherheit > Anmeldung > Einzelanmeldung

Single Sign-On mit Identitätsanbieter

☑ SSO wird als Authentifizierungsmethode verwendet.

Um eine Fallback-Option zu haben, falls es Probleme mit SSO gibt (z.B. bei einem Netzwerkausfall), wird empfohlen, zusätzlich die lokale Anmeldung unter Sicherheit > Anmeldung > Lokaler Benutzer zu konfigurieren. Weitere Informationen finden Sie unter Anmeldung lokaler Benutzer in IGEL OS 12.

☐ SSO wird nicht verwendet. (Standard)

Identitätsanbieter

Der Identitätsanbieter, der für die SSO-Konfiguration verwendet wird.

Mögliche Optionen:

-

Microsoft Entra ID

-

Okta

-

OpenID Connect

-

Ping Identity | PingOne

-

VMware Workspace ONE Access

Identitätsanbieter ist auf “Microsoft Entra ID” gesetzt

Microsoft Entra ID Mandantenname / Mandanten-ID

Der Wert, den Sie im Microsoft Entra ID-Portal als Mandanten-ID erhalten haben.

Anwendungs-ID (Client-ID)

Der Wert, den Sie im Microsoft Entra ID-Portal als Anwendungs-ID (Client-ID) erhalten haben.

Geheimer Clientschlüssel

Der im Microsoft Entra ID-Portal erstellte geheime Clientschlüssel

Identitätsanbieter ist auf “Okta” gesetzt

Okta-URL

Die URL des Okta-Identitätsanbieters.

Client ID

Die in Okta erstellte Client-ID.

Geheimer Clientschlüssel

Dieser Wert wird vom Identitätsanbieter erstellt. Er kann aus der Identity Provider Admin Console kopiert werden.

Identitätsanbieter ist auf “OpenID Connect” gesetzt

Diese Option kann für verschiedene Identitätsanbieter verwendet werden, die OpenID Connect unterstützen.

Issuer URL

Die URL beim Identitätsanbieter, unter der sich das OpenID-Konfigurationsdokument für Ihre Anwendung befindet. Dies ist der Teil des Pfads vor /.well-known/openid-configuration

Client ID

Die beim Identitätsanbieter registrierte Client-ID.

Geheimer Clientschlüssel

Der vom Identitätsanbieter erstellte geheime Clientschlüssel.

Identitätsanbieter ist auf “Ping Identity | PingOne” gesetzt

PingOne Aussteller-URL

Die URL bei Ping Identity / PingOne, unter der sich das OpenID-Konfigurationsdokument für Ihre Anwendung befindet. Dies ist der Teil des Pfads vor /.well-known/openid-configuration

Client ID

Die bei Ping Identity / PingOne für Ihre Anwendung registrierte Client-ID.

Geheimer Clientschlüssel

Der bei Ping Identity / PingOne für Ihre Anwendung erstellte geheime Clientschlüssel.

Identitätsanbieter ist auf “VMware Workspace ONE Access” gesetzt

Workspace ONE Access Aussteller-URL

Die URL bei Workspace ONE Access, unter der sich das OpenID-Konfigurationsdokument für Ihren Client befindet. Dies ist der Teil des Pfads vor /.well-known/openid-configuration

Client ID

Die bei Workspace ONE Access für Ihren Client registrierte Client-ID.

Geheimer Clientschlüssel

Der bei Workspace ONE Access für Ihren Client erstellte geheime Clientschlüssel

Föderierte Identität über IdPs hinweg

Zwischen Identitätsanbietern kann eine Föderation eingerichtet werden. Wenn beispielsweise Okta und Microsoft Entra ID föderiert sind, ermöglicht Okta den Zugriff bzw. die Authentifizierung gegenüber Microsoft Entra ID und umgekehrt. Bei föderierten IdPs enthält der Anmeldebildschirm einen Host, der vom primären IdP abweicht. Da IGEL OS standardmäßig nur den primären IdP zulässt (z.B. “login.microsoftonline.com”), müssen zusätzliche Hosts explizit erlaubt werden.

Liste der erlaubten Hostnamen für die URL-Weiterleitung

Hostnamen, die von IGEL OS zugelassen werden

Format:

-

Nur Hostnamen (keine Protokollangabe wie “https://”)

-

Mehrere Einträge werden durch Semikolons “;” getrennt

Beispiel: “login.microsoftonline.com”

Scopes für OpenID Connect

Sie können eine Liste von Scopes definieren, für die der Client Zugriff anfordert. Zusätzlich zu den Standard-Scopes von OpenID Connect können benutzerdefinierte Scopes definiert werden.

OpenID Connect Scope

Liste der OpenID Connect-Scopes, für die der Client Zugriff anfordert

Format:

-

Durch Leerzeichen getrennte Liste

-

Nur US-ASCII, keine Sonderzeichen oder Leerzeichen innerhalb eines einzelnen Scopes

Beispiel: “openid profile email custom_scope”

Automatische Desktop-Anmeldung

Als Alternative zur interaktiven Desktop-Anmeldung können vordefinierte Benutzeranmeldeinformationen beim Start automatisch an den IdP übermittelt werden. Die Anmeldeinformationen werden sicher auf dem Endpoint-Gerät gespeichert.

Bitte beachten Sie, dass nach der automatischen Desktop-Anmeldung eine vollständig entsperrte Desktop-Sitzung auf Ihrem Endpoint-Gerät ausgeführt wird. Diese Funktion sollte nur in Anwendungsfällen verwendet werden, in denen keine interaktive Anmeldung möglich ist. Es wird empfohlen, den Zugriff dieses Benutzers auf die für den jeweiligen Anwendungsfall erforderlichen Komponenten und Daten zu beschränken.

Beachten Sie außerdem, dass Multi-Faktor-Authentifizierung (MFA) nicht möglich ist, wenn die automatische Anmeldung aktiviert ist.

Die automatische Anmeldung ist für folgende IdPs verfügbar:

-

Okta

-

Microsoft Entra ID (ehemals Microsoft Azure AD)

-

Ping Identity | PingOne

-

VMware Workspace ONE Access

Anmeldung automatisch durchführen

☑ Nach dem Start führt das Endpoint-Gerät die Anmeldung automatisch mit den unter Benutzername für die automatische Anmeldung und Passwort für die automatische Anmeldung angegebenen Daten durch.

Benutzername für die automatische Anmeldung

Name eines Benutzers, der beim verwendeten IdP bekannt ist.

Passwort für die automatische Anmeldung

Passwort des unter Benutzername für die automatische Anmeldung angegebenen Benutzers.