Dieser Artikel beschreibt die Einstellungen, die erforderlich sind, um ein IGEL OS Gerät mit einem SCEP-Server zu verbinden.

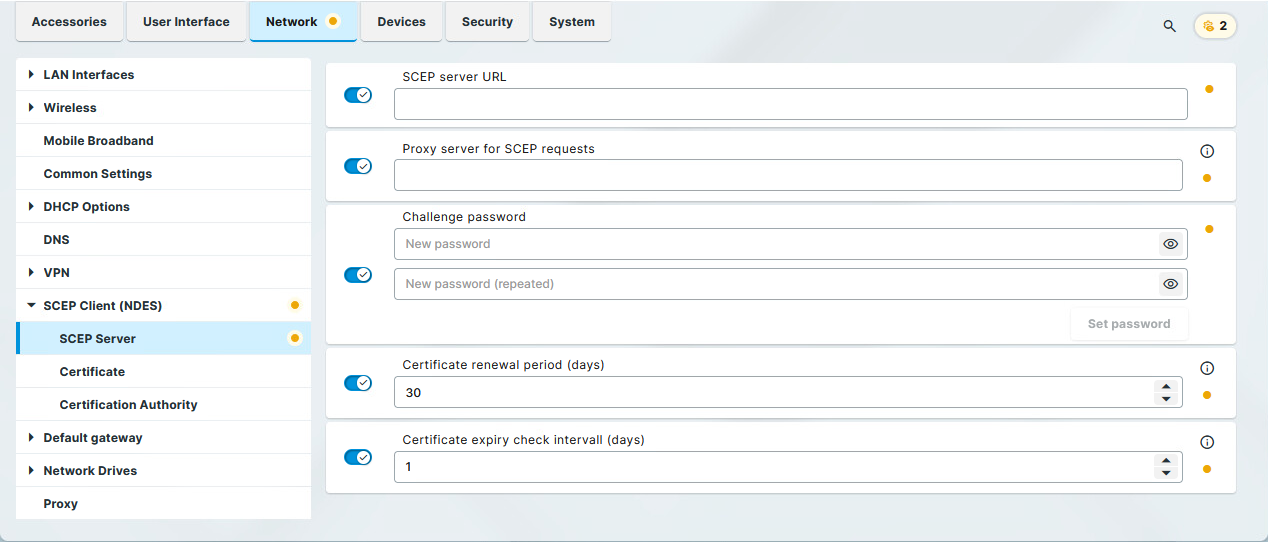

Menüpfad: Netzwerk > SCEP-Client (NDES) > SCEP-Server

SCEP-Server-URL

Adresse, über die der SCEP-Client mit dem SCEP-Server kommuniziert.

Beispiele:

-

http://myserver.mydomain.com/certsrv/mscep/mscep.dll(Windows Server 2019) -

http://myserver.mydomain.com/certsrv/mscep(vor Windows Server 2019)

HTTPS wird nicht unterstützt; jedoch werden alle sicherheitskritischen Daten, die zwischen dem SCEP-Client und anderen Komponenten übertragen werden, verschlüsselt.

Proxyserver für SCEP-Anfragen

Falls ein Proxy verwendet werden muss, geben Sie dessen Adresse im Format host:port an; andernfalls lassen Sie das Feld leer.

Anfragepasswort

Das Passwort, das der SCEP-Client bei seinen Anfragen (CSR) gegenüber dem SCEP-Server vorlegen muss.

Microsoft-NDES-Servereinstellungen

Standardmäßig ist das Passwort auf einem Microsoft-NDES-Server 1 Stunde gültig und kann nur einmal verwendet werden. Um das Passwort auf mehreren Geräten zu verwenden, müssen zusätzliche Einstellungen auf dem NDES-Server vorgenommen werden. Weitere Informationen finden Sie im Abschnitt „Password and Password Cache“ auf https://social.technet.microsoft.com.

Auf einem Microsoft-NDES-Server können Sie das Passwort unter https://<HOSTNAME>/certsrv/mscep_admin abrufen.

Automatischer Passwortabruf (nur NDES)

Wenn der automatische Abruf aktiviert ist, ruft das Gerät das NDES-Challenge-Passwort vom NDES-Server ab (https://<HOSTNAME>/certsrv/mscep_admin).

Um den automatischen Abruf des NDES-Passworts zu aktivieren, nehmen Sie in System > Registry folgende Einstellungen vor:

-

Setzen Sie

network.scepclient.cert%.use_ready_made_challenge_password_commandauf NDES. -

Setzen Sie

network.scepclient.cert%.ndes.challenge_password_retrieval.userauf den Benutzernamen, mit dem das NDES-Anfragepasswort vom NDES-Server (https://<HOSTNAME>/certsrv/mscep_admin) abgerufen werden kann. -

Setzen Sie

network.scepclient.cert%.ndes.challenge_password_retrieval.crypt_passwordauf das Passwort, mit dem das NDES-Anfragepasswort vom NDES-Server (https://<HOSTNAME>/certsrv/mscep_admin) abgerufen werden kann. -

Wenn HTTPS verwendet werden soll, stehen zwei Optionen zur Verfügung:

-

Setzen Sie

network.scepclient.cert%.ndes.challenge_password_retrieval.cacertauf von der getca-Operation. -

Tragen Sie das entsprechende Zertifikat unter

network.scepclient.cert%.ndes.challenge_password_retrieval.cacertein.

-

-

Wenn ungesichertes HTTP verwendet werden soll, setzen Sie

network.scepclient.cert%.ndes.challenge_password_retrieval.cacertauf keines (https nicht verwenden). -

Wenn Sie anstelle der Standardmethode NTLM Kerberos verwenden möchten, setzen Sie

network.scepclient.cert%.ndes.challenge_password_retrieval.authauf Kerberos. Beachten Sie, dass für die Kerberos-Authentifizierung unter Sicherheit > Active Directory/Kerberos die Funktion aktiviert und die Domäne dort konfiguriert sein muss.

Zeitraum für Zertifikatserneuerung (Tage)

Zeitraum vor Ablauf des Zertifikats, innerhalb dessen Erneuerungsversuche durchgeführt werden. (Standard: 30)

Prüfintervall für Zertifikatsablauf (Tage)

Gibt an, wie häufig das Zertifikat auf sein Ablaufdatum geprüft wird. (Standard: 1)

Beispiel: Ein Zertifikat ist bis zum 31.12. eines Jahres gültig. Wenn der Zeitraum für die Erneuerung auf 10 Tage festgelegt ist, wird am 21.12. desselben Jahres erstmals ein neues Zertifikat angefordert.