Transport Layer Security (TLS) ist der Nachfolger von Secure Sockets Layer (SSL). Es handelt sich um einen Standard, der aus mehreren Protokollen besteht und die verschlüsselte Übertragung von Daten zwischen authentifizierten Kommunikationspartnern über potenziell unsichere IP-Netzwerke wie das Internet ermöglicht. Dieser Artikel beschreibt, wie Sie TLS-Optionen für das OpenVPN-Protokoll in IGEL OS konfigurieren.

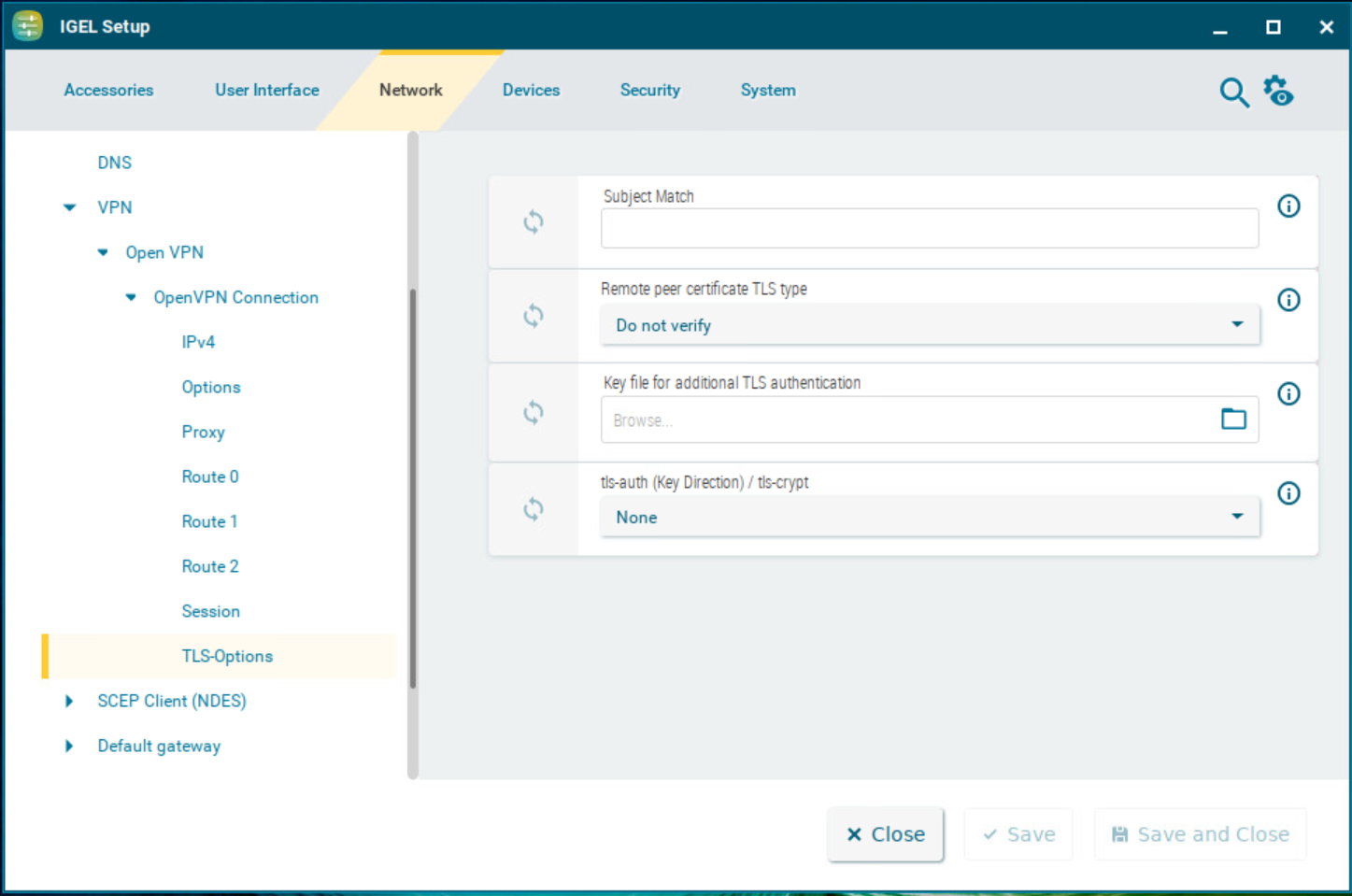

Menüpfad: Netzwerk > VPN > OpenVPN > [OpenVPN-Verbindung] > TLS-Optionen

Rechnernamen gegen dieses Muster prüfen

Mit dieser Option wird die Serververbindung auf Basis einer benutzerdefinierten Prüfung der im X509-Zertifikat enthaltenen Subject-Daten akzeptiert oder abgelehnt. Die Formatierung dieser Felder wurde in ein stärker standardisiertes Format geändert: C=US, L=Somewhere, CN=JohnDoe, emailAddress=john@example.com.

Weitere Informationen finden Sie im Referenzhandbuch für OpenVPN 2.6.

TLS-Typ des Zertifikats des entfernten Kommunikationspartners

Erfordert, dass das Zertifikat der Gegenstelle mit einer expliziten Key Usage und Extended Key Usage gemäß den TLS-Regeln nach RFC 3280 signiert wurde.

Dies ist eine sinnvolle Sicherheitsoption für Clients, um sicherzustellen, dass der Host, zu dem sie eine Verbindung herstellen, ein ausgewiesener Server ist. Umgekehrt kann ein Server damit prüfen, dass nur Hosts mit einem Client-Zertifikat eine Verbindung herstellen dürfen.

-

Zertifikat nicht überprüfen: Keine Überprüfung des Remote-Zertifikats. (Standard)

-

Zertifikat des Servers prüfen: Die Option --remote-cert-tls server entspricht --remote-cert-ku --remote-cert-eku "TLS Web Server Authentication".

-

Zertifikat des Clients prüfen: Die Option --remote-cert-tls client entspricht --remote-cert-ku --remote-cert-eku "TLS Web Client Authentication".

Dies ist eine wichtige Sicherheitsmaßnahme zum Schutz vor Man-in-the-Middle-Angriffen, bei denen ein autorisierter Client versucht, sich durch Vortäuschen eines Servers mit einem anderen Client zu verbinden. Der Angriff lässt sich leicht verhindern, indem Clients das Serverzertifikat mit einer der Optionen --remote-cert-tls, --verify-x509-name, oder --tls-verify überprüfen.

Schlüsseldatei für zusätzliche TLS-Legitimierung

Geben Sie den Pfad relativ zu /wfs/OpenVPN an oder wählen Sie die Datei über die Dateiauswahl aus. Dadurch wird oberhalb des TLS-Control-Channels eine zusätzliche HMAC-Authentifizierungsebene hinzugefügt, um DDOS-Angriffe zu verhindern.

tls-auth (Schlüsselrichtung) / tls-crypt

-

Keine: Keine Schlüsselrichtung. (Standard)

-

tls-auth 0: Wenn nicht die Standardoption verwendet wird, sollte eine Seite der Verbindung Richtung 0 und die andere Richtung 1 verwenden.

-

tls-auth 1: Im Gegensatz zu tls-auth ist hier keine Festlegung der Schlüsselrichtung erforderlich. Verwenden Sie diese Option, wenn die Version des OpenVPN-Servers 2.4 oder höher ist. Weitere Informationen zu tls-crypt finden Sie im Referenzhandbuch für OpenVPN 2.6.