Dieser Artikel beschreibt, wie Sie drahtlose Netzwerkverbindungen in IGEL OS konfigurieren. In der Liste werden alle für das Gerät konfigurierten WLAN-Verbindungen angezeigt, einschließlich der Verbindungen, die über die UMS oder die WLAN-Tray-App eingerichtet wurden. Weitere Informationen zur Tray-App finden Sie unter Tray-Anwendungen in IGEL OS 12.

Weitere Konfigurationsmöglichkeiten finden Sie unter So konfigurieren Sie die Serverzertifikatsprüfung während der 802.1X-Authentifizierung in IGEL OS 12.

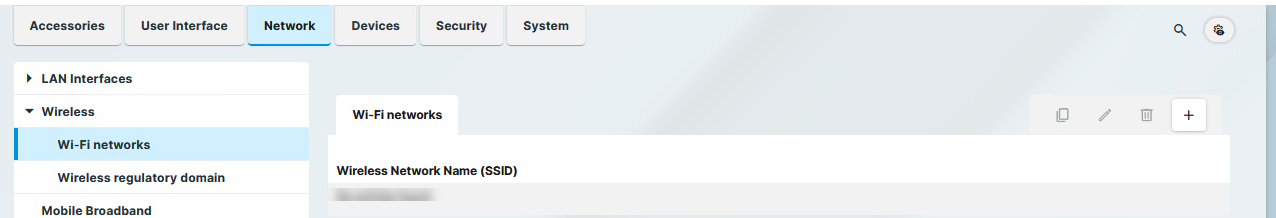

Menüpfad: Netzwerk > WLAN > WLANs

So bearbeiten Sie die Liste der WLANs:

-

Klicken Sie auf

-

Klicken Sie auf

-

Klicken Sie auf

-

Klicken Sie auf

Durch Klicken auf ![]()

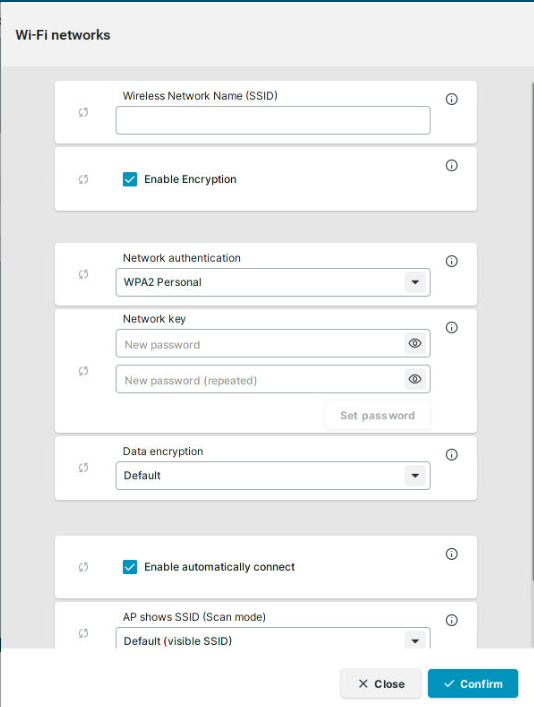

WLAN-Einstellungen

WLAN-Name (SSID)

Name des WLANs (SSID)

Verschlüsselung aktivieren

- Es wird eine verschlüsselte Verbindung verwendet. (Standard)

Netzwerkauthentifizierung

Sie können die folgenden Methoden zur Netzwerkauthentifizierung konfigurieren:

-

WPA Personal: Wi-Fi Protected Access mit Pre-Shared Key (WPA / IEEE 802.11i/D3.0)

-

WPA Enterprise: Wi-Fi Protected Access mit 802.1X-Authentifizierung (WPA / IEEE 802.11i/D3.0)

-

WPA2 Personal (Standard): Wi-Fi Protected Access mit Pre-Shared Key (WPA2 / IEEE 802.11i/RSN)

-

WPA2/WPA3 Enterprise: Wi-Fi Protected Access mit 802.1X-Authentifizierung (WPA2 / WPA3 / IEEE 802.11i/RSN)

-

WPA3 Personal: Wi-Fi Protected Access mit SAE (Simultaneous Authentication of Equals)

-

WPA3 Enterprise B192: Ermöglicht Verbindungen zu WPA3 Enterprise im 192-Bit-Modus (Cipher Suite 00-0F-AC:12, GCMP-256 als Pairwise Cipher und erforderliches PMF)

Abhängig von der Auswahl können die entsprechenden Parameter weiter unten konfiguriert werden.

-

Für WPA/WPA2/WPA3 Personal-Verschlüsselung siehe WPA/WPA2/WPA3 Personal.

-

Für WPA/WPA2/WPA3 Enterprise-Verschlüsselung, siehe WPA Enterprise bzw. WPA2/WPA3 Enterprise oder WPA3 Enterprise B192 Enterprise-Verschlüsselung.

WPA/WPA2/WPA3 Personal-Verschlüsselung

Netzwerkschlüssel

WPA-Netzwerkschlüssel bzw. Passphrase, wie am Access Point konfiguriert. Dabei handelt es sich entweder um eine ASCII-Zeichenkette mit einer Länge von 8 bis 63 Zeichen oder um exakt 64 hexadezimale Ziffern.

Datenverschlüsselung

-

Standard: Der Standardwert hängt von der ausgewählten Methode der Netzwerkauthentifizierung ab. Für WPA ist TKIP der Standard, für WPA2 ist AES (CCMP) der Standard. (Standard)

-

TKIP: Temporal Key Integrity Protocol (IEEE 802.11i/D7.0)

-

AES (CCMP): AES im Counter Mode mit CBC-MAC (RFC 3610, IEEE 802.11i/D7.0)

-

AES (CCMP) + TKIP: Eine der beiden Verschlüsselungsmethoden wird vom Access Point ausgewählt.

-

Automatisch: Der Access Point kann die Verschlüsselungsmethode frei wählen – es wird nichts vorgegeben.

AP zeigt SSID (Scanmodus)

Scanmodus für Access Points.

-

Standard (sichtbare SSID) (Standard)

-

Broadcast (sichtbare SSID): Alternative für Access Points, die die Ausstrahlung der SSID erlauben

-

Kein Broadcast (versteckte SSID): Alternative für Access Points, die die Ausstrahlung der SSID verweigern (versteckte Access Points)

Aktiviere automatische Verbindung

- Die automatische Verbindung mit dem Access Point ist aktiviert. (Standard)

WPA Enterprise oder WPA2/WPA3 Enterprise oder WPA3 Enterprise B192-Verschlüsselung

Datenverschlüsselung

-

Standard: Der Standardwert hängt von der ausgewählten Methode der Netzwerkauthentifizierung ab – TKIP für WPA, AES (CCMP) für WPA2.

-

TKIP: Temporal Key Integrity Protocol (IEEE 802.11i/D7.0)

-

AES (CCMP): AES im Counter Mode mit CBC-MAC (RFC 3610, IEEE 802.11i/D7.0)

-

AES (CCMP) + TKIP: Eine der beiden Verschlüsselungsmethoden wird vom Access Point ausgewählt.

-

Automatisch (Standard): Der Access Point kann die Verschlüsselungsmethode frei wählen – es wird nichts vorgegeben.

Bei WPA3 Enterprise B192-Verschlüsselung wird unabhängig von der Einstellung für Datenverschlüsselung automatisch GCMP-256 verwendet.

EAP-Typ

-

PEAP: Protected Extensible Authentication Protocol

-

TLS: Transport Layer Security mit Client-Zertifikat

-

TTLS: Tunneled Transport Layer Security

-

FAST: Flexible Authentication via Secure Tunneling

Anonyme Identität

Diese Identität wird bei der Authentifizierung anstelle der tatsächlichen Identität gesendet. Dadurch wird verhindert, dass die tatsächliche Benutzeridentität offengelegt wird. Die anonyme Identität ist für alle oben genannten EAP-Typen relevant, mit Ausnahme von TLS.

Authentifizierungsmethode

Für den ausgewählten EAP-Typ verfügbare Authentifizierungsmethode.

Mögliche Optionen:

-

MSCHAPv2: Microsoft Challenge Handshake Authentication Protocol (Standard)

-

TLS: Transport Layer Security mit Client-Zertifikat

-

GTC: Generic Token Card

-

MD5: MD5-Challenge

-

PAP: Password Authentication Protocol

Serverzertifikat prüfen

☑ Das Endpoint-Gerät überprüft die Authentizität des Authentifizierungsservers anhand der Zertifikatsdatei. Diese Zertifikatsdatei ist unter dem durch CA-Root-Zertifikat definierten Pfad gespeichert. (Standard)

☐ Die Authentizität des Authentifizierungsservers wird nicht überprüft.

CA-Stammzertifikat

Pfad und Dateiname der Datei, die die Zertifikate enthält, mit denen sich der Authentifizierungsserver ausweist.

Kennung

Benutzername, der auf dem Authentifizierungsserver hinterlegt ist.

Passwort

Passwort, das zum Benutzernamen gehört.

Aktiviere automatische Verbindung

- Die automatische Verbindung mit dem Access Point ist aktiviert. (Standard)

AP zeigt SSID (Scanmodus)

Scanmodus für Access Points.

-

Standard (sichtbare SSID) (Standard)

-

Broadcast (sichtbare SSID): Alternative für Access Points, die die Ausstrahlung der SSID erlauben

-

Kein Broadcast (versteckte SSID): Alternative für Access Points, die die Ausstrahlung der SSID verweigern (versteckte Access Points)

TLS als EAP-Typ

Die folgenden Einstellungen sind relevant, wenn Sie TLS als EAP-Typ ausgewählt haben:

Zertifikate mit SCEP (NDES) verwalten

☑ Clientzertifikate werden automatisch über SCEP verwaltet. Weitere Informationen zur SCEP-Konfiguration finden Sie unter SCEP-Client (NDES) in IGEL OS 12.

☐ Clientzertifikate werden nicht über SCEP verwaltet. (Standard)

Clientzertifikat

Pfad zur Datei mit dem Zertifikat für die Client-Authentifizierung im PEM- (Base64) oder DER-Format.

Wenn ein privater Schlüssel im PKCS#12-Format (PFX) verwendet wird, lassen Sie dieses Feld leer.

Privater Schlüssel

Pfad zur Datei mit dem privaten Schlüssel für das Client-Zertifikat. Die Datei kann im PEM- (Base64), DER- oder PKCS#12-Format (PFX) vorliegen. Für den Zugriff kann ein Passwort für den privaten Schlüssel erforderlich sein.

Kennung

Benutzername für den Netzwerkzugriff

Passwort für privaten Schlüssel

Passwort für den privaten Schlüssel des Client-Zertifikats

FAST als EAP-Typ

Die folgende Einstellung ist relevant, wenn Sie FAST als EAP-Typ ausgewählt haben:

Automatische PAC-Bereitstellung

Legt fest, wie die PAC (Protected Access Credential) an den Client übermittelt wird.

Mögliche Optionen:

-

Deaktiviert: PAC-Dateien müssen manuell auf das Gerät übertragen werden, z. B. über den UMS-Dateitransfer.

-

Unauthentifiziert: Für die PAC-Bereitstellung wird ein anonymer Tunnel verwendet.

-

Authentifiziert: Für die PAC-Bereitstellung wird ein authentifizierter Tunnel verwendet.

-

Uneingeschränkt: Sowohl authentifizierte als auch nicht authentifizierte PAC-Bereitstellung ist zulässig. PAC-Dateien werden nach der ersten erfolgreichen Authentifizierung automatisch erstellt. (Standard)

PAC-Dateien werden unter /wfs/eap_fast_pacs/.

Die Namen der PAC-Dateien werden automatisch aus der Identität abgeleitet, sind jedoch kodiert. Bei manueller PAC-Bereitstellung können Sie die PAC-Dateinamen mit folgendem Skript ermitteln: /bin/gen_pac_filename.sh